Każde zadanie projektowe należy zrealizować w programie Cisco Packet Tracer. Dokumentacja (sprawozdanie) musi zawierać: treść zadania, opis wykonania, zestawienie użytych technologii z uzasadnieniem ich wyboru, zrzuty ekranu z topologią i konfiguracją, szczegółowy opis oraz uzasadnienie konfiguracji urządzeń, napotkane problemy i sposoby ich rozwiązania, a także sformułowane wnioski końcowe.

Spis zagadnień laboratoryjnych

- Warstwa Fizyczna: Medium transmisyjne i domeny kolizyjne

- Warstwa Łącza Danych: Przełączniki i segmentacja sieci LAN

- Adresacja Logiczna: Implementacja VLSM w strukturze hierarchicznej

- Warstwa Sieci: Routing statyczny i bramy domyślne

- Automatyczna Konfiguracja: Usługi DHCP w sieciach rozległych

- Translacja Adresów: NAT i PAT w dostępie do sieci publicznych

- Routing Dynamiczny: Wyznaczanie tras za pomocą protokołu OSPF

- Filtrowanie Ruchu: Listy kontroli dostępu (ACL) jako zapory sieciowe

- Sieci Bezprzewodowe: Architektura WLAN z kontrolerem WLC

- Routery Warstwy 3: Routing między VLANami na przełącznikach MLS

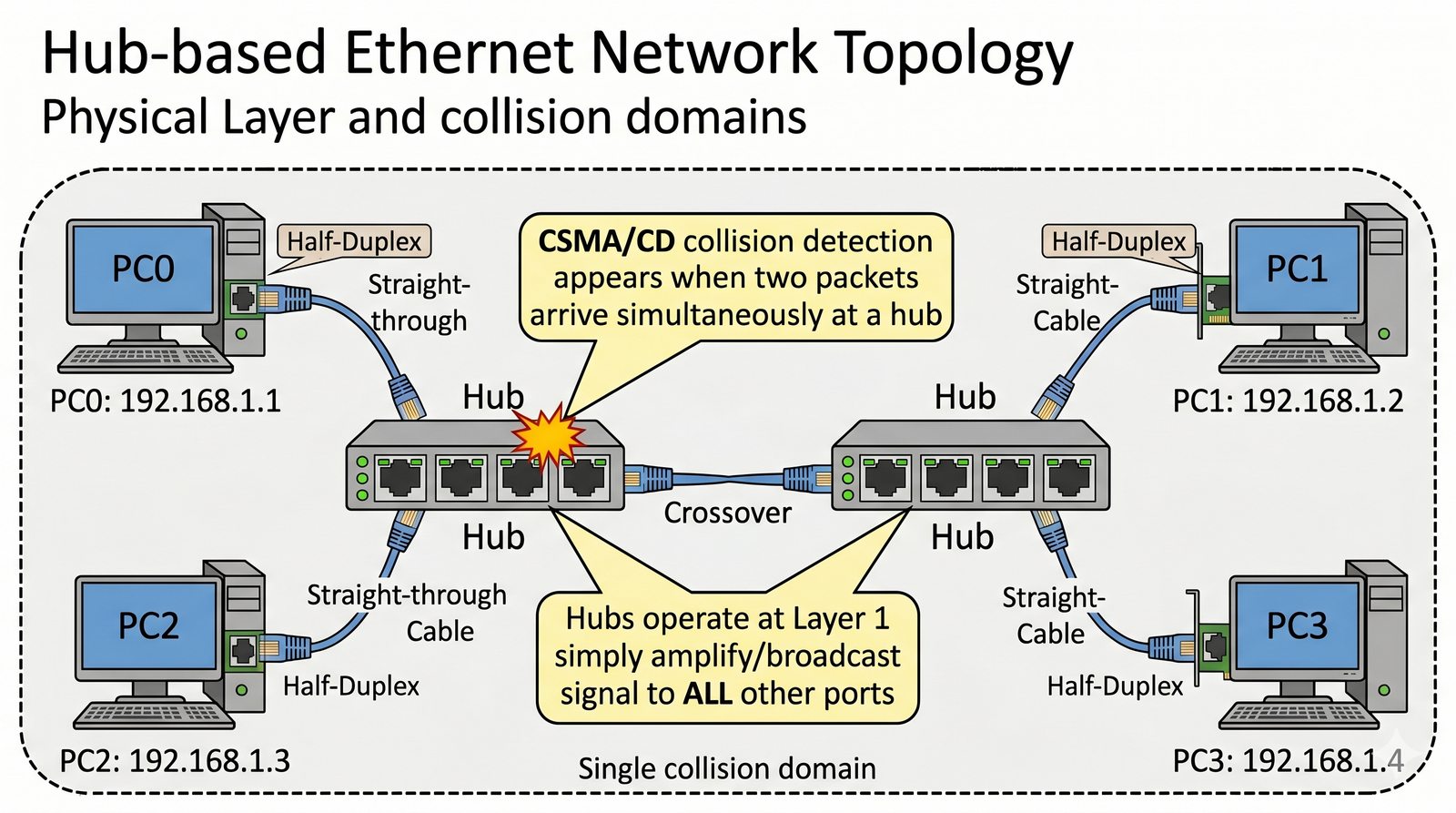

Część 1 Historia Ethernetu, CSMA/CD, topologia magistrali, Część 2 Urządzenia warstwy 1 (Hub, Repeater).

W dziale historycznym muzeum informatyki odtworzono fragment sieci opartej na technologii Hub-and-Spoke. Użytkownicy skarżą się na drastyczne spadki wydajności, gdy dwa komputery próbują przesyłać dane jednocześnie. Twoim zadaniem jest zbudowanie topologii opartej na koncentratorach (Hubach) i zbadanie, jak zjawisko kolizji wpływa na transmisję pakietów. Musisz udokumentować przebieg protokołu CSMA/CD w trybie symulacji oraz wykazać, że hub nie podejmuje żadnych decyzji o przełączaniu, działając wyłącznie jako wzmacniak sygnału rozsyłający dane na wszystkie porty.

- Użycie 4 komputerów PC i 2 koncentratorów (Generic Hub).

- Połączenie komputerów do hubów za pomocą kabla miedzianego prostego (Straight-through).

- Połączenie dwóch hubów ze sobą za pomocą kabla miedzianego krosowanego (Cross-over).

- Przypisanie adresacji IP z puli 192.168.1.0/24 (statycznie).

- Uruchomienie trybu symulacji w Packet Tracer.

- Wygenerowanie ruchu ICMP (Ping) między PC0 a PC3.

- Wygenerowanie jednoczesnego ruchu ICMP między PC1 a PC2 w celu wywołania kolizji.

- Obserwacja "płomienia" kolizji w symulatorze.

- Analiza PDU: sprawdzenie, jak ramka jest powielana na pozostałe porty huba.

- Weryfikacja trybu Half-Duplex na kartach sieciowych komputerów.

- Udokumentowanie ścieżki pakietu, który dociera do komputerów niebędących adresatami.

- Zidentyfikowanie granic domeny kolizyjnej w tej topologii.

- Uruchom tryb symulacji (Simulation Mode) – przełącz z trybu Realtime klikając na zakładkę "Simulation" w prawym dolnym rogu interfejsu Packet Tracer. W tym trybie możesz kontrolować przesyłanie pakietów krok po kroku.

- Dodaj pakiety ICMP klikając na ikonę koperty (Add Simple PDU) i wskazując najpierw komputer źródłowy, a potem docelowy. Ten pakiet będzie widoczny w kolejce zdarzeń do przesłania.

- Aby wywołać kolizję, uruchom jednoczesne pingi z dwóch komputerów do dwóch innych komputerów podłączonych do tego samego huba. Kliknij "Capture/Forward" w momencie, gdy oba pakiety dotrą do huba – zobaczysz symbol kolizji ("płomień").

- Hub powiela ramki na WSZYSTKIE porty (except source port) – nie podejmuje żadnych decyzji na podstawie adresu MAC. To możesz zaobserwować w szczegółach PDU (kliknij na kopertę w kolejce zdarzeń).

- Sprawdź tryb działania kart sieciowych – w oknie konfiguracji PC ustaw Duplex Mode na "Half-Duplex" (domyślnie w sieci z hubem). Pełny duplex na hubie nie ma sensu, bo hub nie obsługuje tej funkcji.

- Analizuj domenę kolizyjną: w tej topologii WSZYSTKIE komputery dzielą jedną domenę kolizyjną. Każda próba jednoczesnej transmisji powoduje kolizję i wstrzymanie transmisji (CSMA/CD backoff).

- Podłącz karty sieciowe do hubów używając kabli Straight-Through (miedzianych prostych). Połączenie hub-hub lub-switch-to-switch wymaga kabla Cross-Over.

- Weryfikuj adresację IP: wszystkie komputery muszą być w tej samej podsieci (192.168.1.0/24). Użyj komendy "ipconfig" w wierszu poleceń komputera.

- Poeksperymentuj z liczbą komputerów – im więcej urządzeń podłączonych do huba, tym większe prawdopodobieństwo kolizji i tym mniejsza przepustowość (efekt współdzielonego medium).

- Dokumentuj wyniki: zrzuty ekranu z symulacji, tabele z adresami MAC (jeśli dostępne), czasy odpowiedzi ping – to pomoże w sprawozdaniu.

Zdefiniuj pojęcie domeny kolizyjnej w kontekście huba. Wyjaśnij, dlaczego dodanie kolejnych hubów nie zwiększa wydajności sieci, a jedynie jej zasięg fizyczny. Jakie ograniczenia standardu 10BASE-T udało Ci się zaobserwować?

- Domena kolizyjna to wspólny obszar medium transmisyjnego, w którym dwie jednoczesne transmisje powodują kolizję i konieczność ponownej próby. W topologii hubowej wszystkie komputery podłączone do tego samego huba (lub łańcucha hubów) tworzą jedną domenę kolizyjną – każda kolizja wpływa na wydajność całej sieci.

- Hub nie podejmuje decyzji warstwy 2 – działa wyłącznie jako wzmacniak sygnału (repeater). Kopiuje każdą ramkę na wszystkie porty, niezależnie od adresu MAC docelowego. To prowadzi do niepotrzebnego ruchu i podsłuchu (sniffing) na wszystkich stacjach.

- Dodanie kolejnych hubów NIE zwiększa przepustowości – wydłuża jedynie zasięg fizyczny sieci. Każdy hub dodaje nowe porty do tej samej domeny kolizyjnej, zwiększając ryzyko kolizji przy większej liczbie stacji. Efekt: im więcej urządzeń, tym mniejsza efektywna przepustowość na stację.

- Tryb Half-Duplex w sieci z hubem jest wymuszaný fizycznie. Karty sieciowe muszą nasłuchiwać przed transmisją (CSMA/CD). Jednoczesna transmisja powoduje kolizję – obie stacje wstrzymują się na losowy czas (backoff) iPróbują ponownie. To generuje opóźnienia i nieprzewidywalne czasy dostarczenia.

- Ograniczenia 10BASE-T: przepustowość 10 Mbps, maksymalna długość segmentu 100m między hubem a stacją, maksymalnie 4 huby w łańcuchu (reguła 5-4-3), brak obsługi Full-Duplex. W symulacji zaobserwowano znaczące spadki RTT przy obciążeniu wieloma stacjami.

- Problem "płomienia" kolizji (collision spark): w trybie symulacji Packet Tracer widać wyraźnie symbol kolizji gdy dwa pakiety dotrą do huba w tym samym momencie. To graficzna reprezentacja zjawiska, które w rzeczywistości degraduje sygnał elektryczny.

- Kable Straight-Through vs Cross-Over: prawidłowe połączenia są kluczowe. PC-Hub = Straight-Through, Hub-Hub = Cross-Over. Błędne połączenie skutkuje brakiem łączności (link lights nie świecą). Wymaga weryfikacji LEDów na urządzeniach.

- Wnioski praktyczne: Hub to urządzeniehistoryczne, dziś niewystępujące w nowych instalacjach. Sieci hubowe były limitowane do ~40-50% efektywnej przepustowości przy typowym obciążeniu. Zastąpienie hubów przełącznikami (switch) eliminuje kolizje i zapewnia pełną wydajność każdego portu.

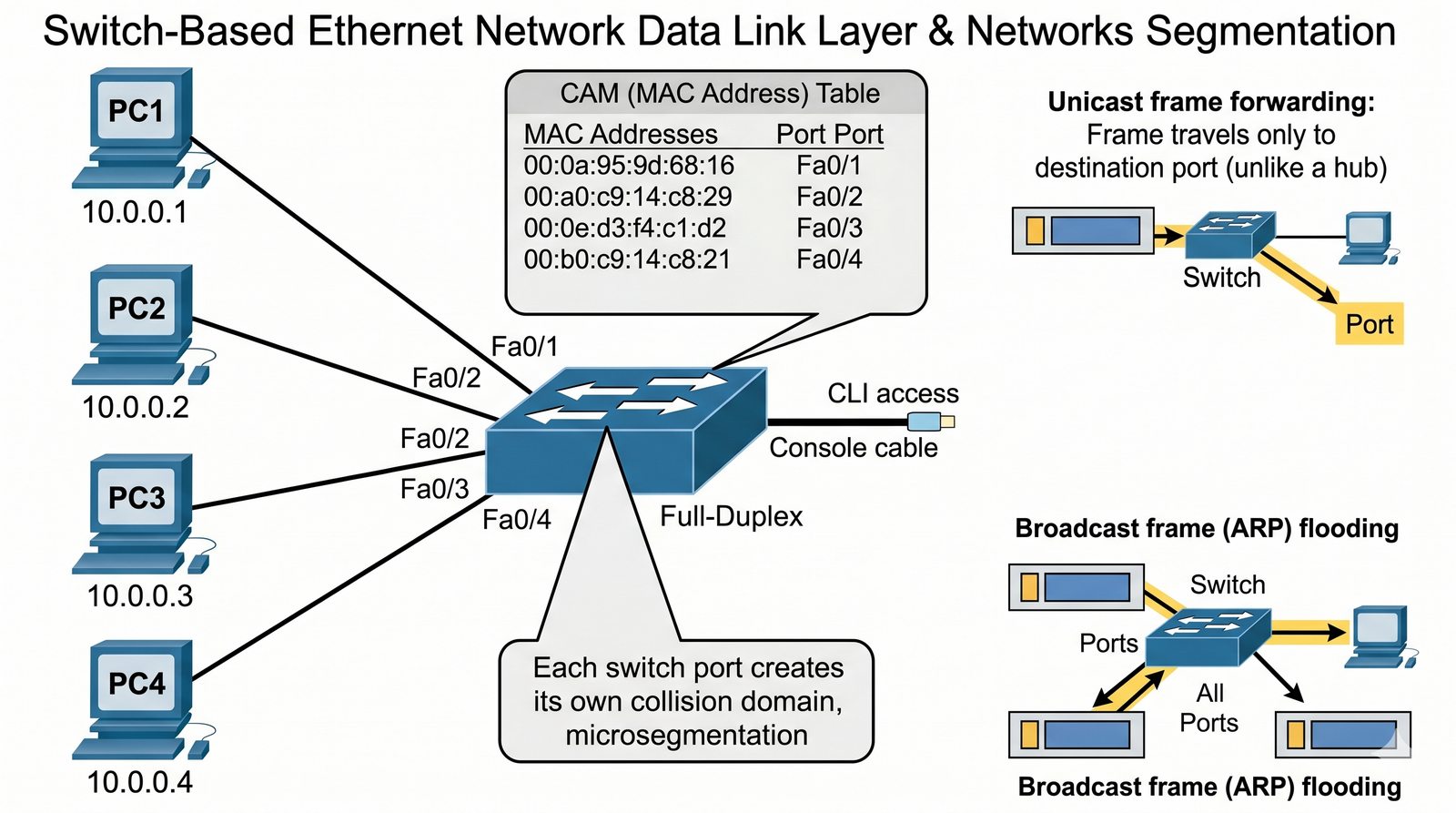

Część 3 Przełączniki (Switch), tablica MAC, Full-Duplex, Część 2 Eliminacja kolizji.

Firma zdecydowała się na modernizację infrastruktury, wymieniając przestarzałe huby na nowoczesne przełączniki warstwy 2. Twoim zadaniem jest udowodnienie, że przełącznik jest urządzeniem "inteligentnym", które potrafi uczyć się lokalizacji urządzeń w sieci. Musisz przeanalizować proces budowania tablicy adresów MAC (CAM table) i wykazać, że przełącznik (w przeciwieństwie do huba) przesyła ramki tylko do właściwego adresata, tworząc mikro-segmentację i eliminując kolizje. Sprawdź również zachowanie switcha w przypadku ramki typu Broadcast.

- Użycie przełącznika Cisco Catalyst 2960 i 4 komputerów PC.

- Podłączenie komputerów do portów FastEthernet 0/1 - 0/4.

- Ustawienie adresacji IP: 10.0.0.1 - 10.0.0.4 z maską 255.255.255.0.

- Weryfikacja stanu początkowego tablicy MAC za pomocą komendy 'show mac address-table'.

- Wykonanie testu łączności Ping między PC1 i PC2.

- Ponowna weryfikacja tablicy MAC – identyfikacja wpisów dynamicznych.

- Analiza zachowania switcha przy wysyłaniu pakietu ARP (Broadcast).

- Weryfikacja trybu Full-Duplex na interfejsach przełącznika.

- Porównanie czasu dostarczenia danych w sieci z hubem (Zadanie 1) i switchem.

- Zmiana czasu przedawnienia (aging-time) wpisów w tablicy MAC (opisowo).

- Zabezpieczenie dostępu do trybu uprzywilejowanego przełącznika hasłem 'cisco'.

- Udokumentowanie, że ramki Unicast nie trafiają do portów, do których nie jest podpięty adresat.

- Otwórz CLI przełącznika (konsolę) – kliknij na przełącznik i wybierz zakładkę "CLI". Tu będziesz wpisywać komendy IOS do zarządzania i monitorowania.

- Na początku tablica MAC jest PUSTA – wpisz komendę "show mac address-table" i zobacz, że nie ma żadnych wpisów. To normalne!

- Aby przełącznik nauczył się adresów MAC, musi pojawić się ruch w sieci. Wykonaj ping z PC1 do PC2 (np. ping 10.0.0.2). Dopiero wtedy switch doda wpisy do tabeli.

- Po ping sprawdź ponownie tabelę MAC – powinny pojawić się dynamiczne wpisy (DYNAMIC) z portami Fa0/1 i Fa0/2. Wpis zniknie po upływie czasu starzenia (domyślnie 300 sekund).

- Switch uczy się adresów MAC źródłowych z przychodzących ramek i zapisuje je w tabeli. Następnie przesyła ramki na podstawie adresu MAC docelowego.

- Jeśli switch nie zna adresu docelowego (unknown unicast), FLOODUJE ramkę na wszystkie porty (oprócz źródłowego). To zachowanie zaobserwujesz przy pierwszym ping bez wpisów w tabeli.

- Ramki rozgłoszeniowe (broadcast, np. ARP) są zawsze floodowane na wszystkie porty w tym samym VLANie – switch nie podejmuje tu decyzji, to normalne zachowanie warstwy 2.

- Tryb Full-Duplex jest domyślnie włączony na przełączniku 2960 – oznacza to, że można jednocześnie wysyłać i odbierać bez kolizji. Zweryfikuj komendą show interfaces fastEthernet 0/1.

- Zabezpiecz dostęp do switcha: w trybie globalnej konfiguracji wpisz enable secret cisco lub enable password cisco. Hasło będzie wymagane przy wejściu w tryb uprzywilejowany.

- Porównaj wydajność z zadaniem 1: w sieci hubowej pakiety były powielane wszędzie, tu trafiają tylko do adresata – to ogromna różnica w efektywności i bezpieczeństwie.

Wyjaśnij proces uczenia się (learning) i przesyłania (forwarding) ramek przez przełącznik. Dlaczego switch dzieli domeny kolizyjne, ale nie dzieli domen rozgłoszeniowych (broadcastowych)? Jakie korzyści przynosi praca w trybie Full-Duplex?

- Proces Learning (uczenia): Switch zapisuje w tabeli MAC adres źródłowy każdej przychodzącej ramki wraz z portem, z którego ona dotarła. Na początku tabela jest pusta – przełącznik nie zna lokalizacji żadnego urządzenia. Wpis wygasa po upływie aging time (domyślnie 300 sekund).

- Proces Forwarding (przesyłania): Gdy switch otrzymuje ramkę, sprawdza w tabeli MAC adres docelowy. Jeśli wpis istnieje – przesyła ramkę tylko do tego portu (unicast). Jeśli nie ma wpisu – flooduje na wszystkie porty (oprócz źródłowego). To zachowanie "unknown unicast".

- Segmentacja domen kolizyjnych: Każdy port przełącznika stanowi osobną domenę kolizyjną. Kolizja na jednym porcie NIE rozprzestrzenia się na inne porty. Dzięki temu każda stacja może transmitować i odbierać jednocześnie (jeśli Full-Duplex).

- Domena broadcastowa pozostaje wspólna: Ramki rozgłoszeniowe (broadcast, np. ARP Request) są zawsze floodowane na wszystkie porty w tym samym VLANie. Switch nie podejmuje tu decyzji – to normalne zachowanie warstwy 2. Broadcast może stanowić problem przy dużej skali sieci (broadcast storm).

- Full-Duplex eliminuje kolizje całkowicie: Jednoczesne nadawanie i odbieranie na tym samym porcie jest możliwe. CSMA/CD jest wyłączony. Dedykowane ścieżki Tx i Rx (separate transmit/receive paths) eliminują ryzyko kolizji. Domyślnie włączony na Catalyst 2960.

- Pełna wydajność portu: W trybie Full-Duplex każdy port oferuje pełną przepustowość (np. 100 Mbps dla FastEthernet) w obu kierunkach jednocześnie. W Half-Duplex efektywna przepustowość to ~50-70% z powodu oczekiwania na medium.

- Bezpieczeństwo: ramki nie są powielane bezkrytycznie: W odróżnieniu od huba, Unicast trafia tylko do adresata. Zmniejsza to ryzyko podsłuchu (sniffing). Jednak broadcast nadal jest widoczny wszędzie. Dla pełnego bezpieczeństwa stosuje się VLANy i Private VLAN.

- Wnioski praktyczne: Switch to podstawa każdej współczesnej sieci LAN. Eliminuje kolizje, zwiększa efektywność i bezpieczeństwo. Modernizacja z huba na switch to jedna z pierwszych czynności przy poprawie wydajności sieci. Wybierajmy switche z tabelami MAC co najmniej 8K wpisów.

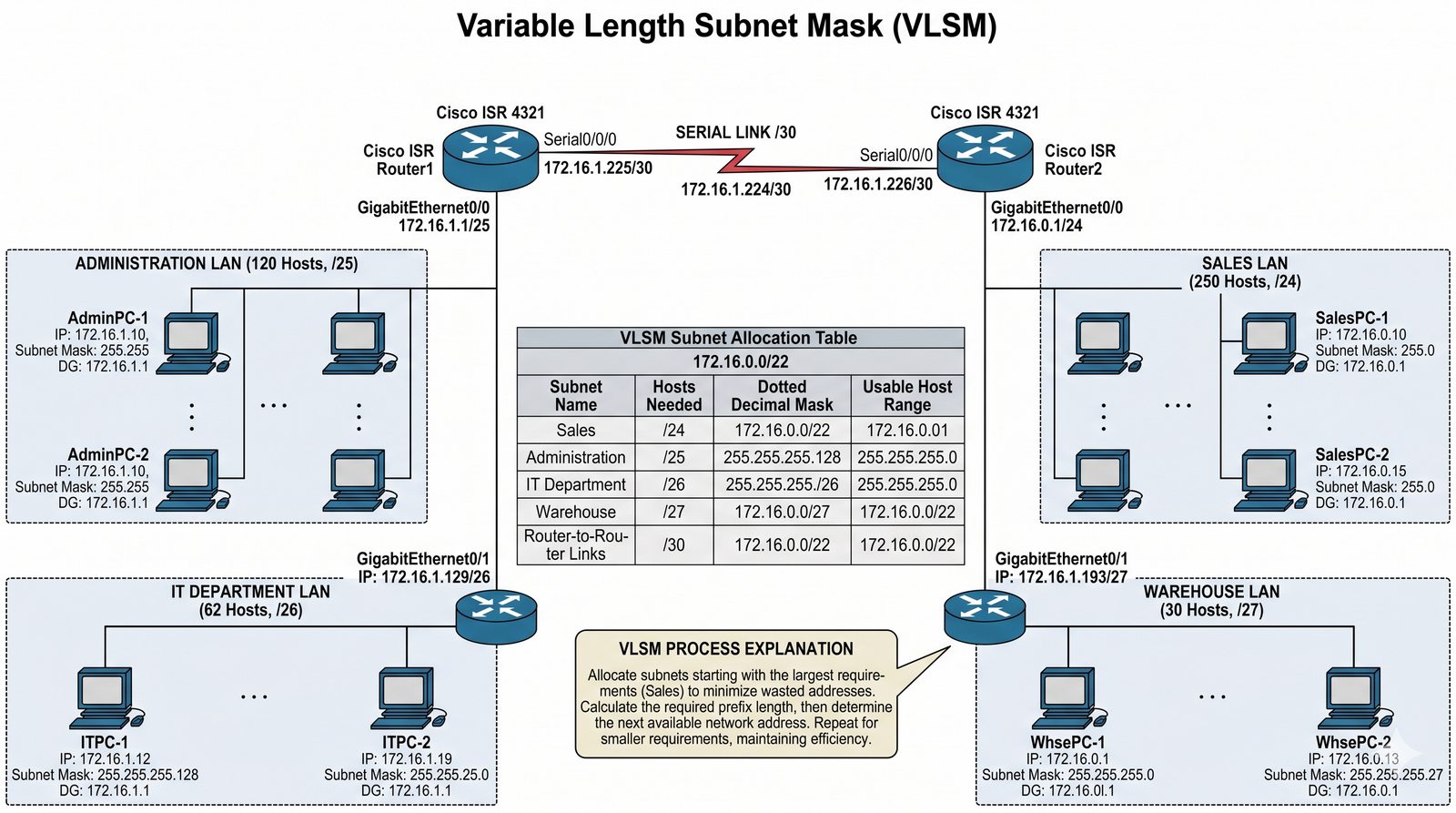

Część 4 Adresacja IPv4, maski podsieci, VLSM, adresy prywatne i publiczne.

Otrzymałeś pulę adresową 172.16.0.0/22. Firma posiada cztery działy o różnej liczbie pracowników: Administracja (120 osób), IT (50 osób), Sprzedaż (250 osób) oraz Magazyn (25 osób). Dodatkowo musisz zaadresować łącza szeregowe między routerami. Twoim zadaniem jest obliczenie optymalnych podsieci przy użyciu techniki VLSM (Variable Length Subnet Mask), aby nie marnować dostępnej przestrzeni adresowej, a następnie skonfigurowanie interfejsów routerów zgodnie z obliczeniami.

- Przygotowanie tabeli VLSM dla wszystkich działów i połączeń między-routerowych.

- Sortowanie podsieci od największego do najmniejszego zapotrzebowania.

- Wyznaczenie adresu sieci, zakresu hostów i adresu rozgłoszeniowego dla każdej podsieci.

- Konfiguracja 2 routerów ISR 4321 i połączenie ich kablem krosowanym (lub szeregowym).

- Przypisanie pierwszego użytecznego adresu IP interfejsom GigabitEthernet routerów (Bramy).

- Konfiguracja adresów IP na stacjach roboczych w każdym z działów.

- Weryfikacja poprawności maskowania za pomocą komendy 'ipconfig' na PC.

- Test łączności wewnątrz podsieci (Ping do bramy domyślnej).

- Udokumentowanie wykorzystania przestrzeni adresowej (ile adresów pozostało wolnych).

- Konfiguracja opisu (description) na każdym interfejsie routera.

- Zapewnienie poprawnej adresacji dla łączy punkt-punkt (/30 lub /31).

- Weryfikacja dostępności adresów IP z routera sąsiedniego (po przypisaniu IP na łączu).

- Zacznij od NAJWIĘKSZEGO działu – czyli Sprzedaż (250 osób). Potrzebujesz podsieci na co najmniej 250 hostów + 2 adresy specjalne = 252 adresy. Najbliższa potrzebom to /24 (254 hosty) ale dostajesz /22, więc użyj /25 (126 hostów NIE wystarczy, /24 – 254 hosty TAK).

- Sortuj działy od największego do najmniejszego: Sprzedaż (250) → Administracja (120) → IT (50) → Magazyn (25). Dla każdego wyznacz odpowiednią maskę: /24 dla 250, /25 dla 120, /26 dla 50, /27 dla 25.

- Twórz tabelę VLSM z kolumnami: Dział, Liczba hostów, Maska (/cidr), Adres sieci, Pierwszy IP, Ostatni IP, Broadcast. Dla każdego wyliczając, pamiętaj że adres sieci i broadcast są ZAREZERWOWANE i nie mogą być przypisane hostom.

- Adres macierzysty to 172.16.0.0/22 (maska 255.255.252.0). Zakres dostępnych adresów: 172.16.0.0 - 172.16.3.255. Dzielisz go na mniejsze podsieci VLSM.

- Konfigurując routery ISR 4321, pamiętaj o komendzie "no shutdown" na każdym interfejsie – domyślnie interfejsy są wyłączone! Bez tego nie będą aktywne.

- Każdy interfejs routera w LAN to brama domyślna dla komputerów. Pierwszy użyteczny adres IP (np. x.x.x.1) to standardowa praktyka – użytkownicy łatwiej zapamiętują.

- Dla połączeń router-router użyj /30 (tylko 2 adresy IP) lub /31 (nowszy standard dla point-to-point). Oszczędzasz w ten sposób przestrzeń adresową – nie marnujesz /24 na łącze szeregowe!

- Weryfikuj konfigurację: na PC użyj "ipconfig" do sprawdzenia adresu IP i maski. Na routerze użyj "show ip interface brief" do sprawdzenia statusu interfejsów.

- Opisz interfejsy: komenda description [tekst] – np. "LAN_Sprzedaz" lub "Lacze_do_R2". To ułatwia zarządzanie i rozwiązywanie problemów.

- Testuj łączność: ping z komputera do bramy (powinien działać) i do komputera w drugim LAN (wymaga routingu – na razie może nie działać, to normalne na tym etapie).

Uzasadnij przewagę VLSM nad tradycyjnym podziałem klasowym. Wyjaśnij, dlaczego nie można przypisać adresu z jednej podsieci do interfejsu w innej podsieci, nawet jeśli fizycznie są połączone. Co się stanie, jeśli zakresy podsieci będą nachodziły na siebie (overlap)?

- VLSM vs podział klasowy: Tradycyjny classful划分 (class A/B/C) wymusza użycie maski /8, /16 lub /24 – marnuje adresy dla małych sieci. VLSM pozwala dopasować maskę do rzeczywistej potrzeby (np. /30 dla łącza ptp, /25 dla 120 stacji). Oszczędność: w przykładzie z zadania użytkownik oszczędził ponad 200 adresów.

- Struktura hierarchiczna: VLSM wymaga planowania od największej podsieci do najmniejszej. Łącza router-router (/30 lub /31) pobierają adresy z końca puli. Ważne: nie można dowolnie zmieniać kolejności podsieci – muszą one tworzyć ciągły blok w przestrzeni adresowej.

- Brak komunikacji między podsieciami bez routingu: Komputer w podsieci 172.16.0.0/25 NIE skomunikuje się z komputerem w podsieci 172.16.0.128/25, mimo że fizycznie są podłączone do tego samego routera – różnią się maską i adresem sieci. Potrzebny jest router i routing.

- Overlapping podsieci (nakładanie): Jeśli podsieci zachodzą na siebie, router nie będzie wiedział, którędy kierować ruch. Pakiety mogą być gubione lub kierowane w pętlę. Tablica routingu będzie mieć niejednoznaczne wpisy. Objaw: pingi "Destination Unreachable" lub niestabilne trasy.

- Adresy specjalne: Adres sieci (pierwszy) i broadcast (ostatni) są ZAREZERWOWANE i nie mogą być przypisane hostom. Przy маска /24: 172.16.0.0 to adres sieci, 172.16.0.255 to broadcast. Przydzielalne: .1 do .254 (254 hosty).

- Bramy domyślne: Pierwszy użyteczny adres (x.x.x.1) to standard branżowy dla bramy. Ułatwia konfigurację użytkownikom i zapamiętywanie. Router musi mieć adres zgodny z podsiecią, w której się znajduje (ta sama maska).

- Pula 172.16.0.0/22: Daje 1024 adresy (4x /24). Po podziale VLSM: Sprzedaż /24 (254), Administracja /25 (126), IT /26 (62), Magazyn /27 (30), łącza /30 (2). Łącznie: 254+126+62+30+2+2 = 476 adresów. Zostaje ~548 wolnych – rezerwaw na przyszły rozwój.

- Wnioski praktyczne: VLSM to podstawa efektywnego planowania IP. Zawsze zostawiaj zapas (min. 20-30%) na rozwój sieci. Unikaj overlapping – kartkuj obliczenia. Dokumentuj tabelę VLSM i przypisz każdemu działowi dedykowaną podsieć.

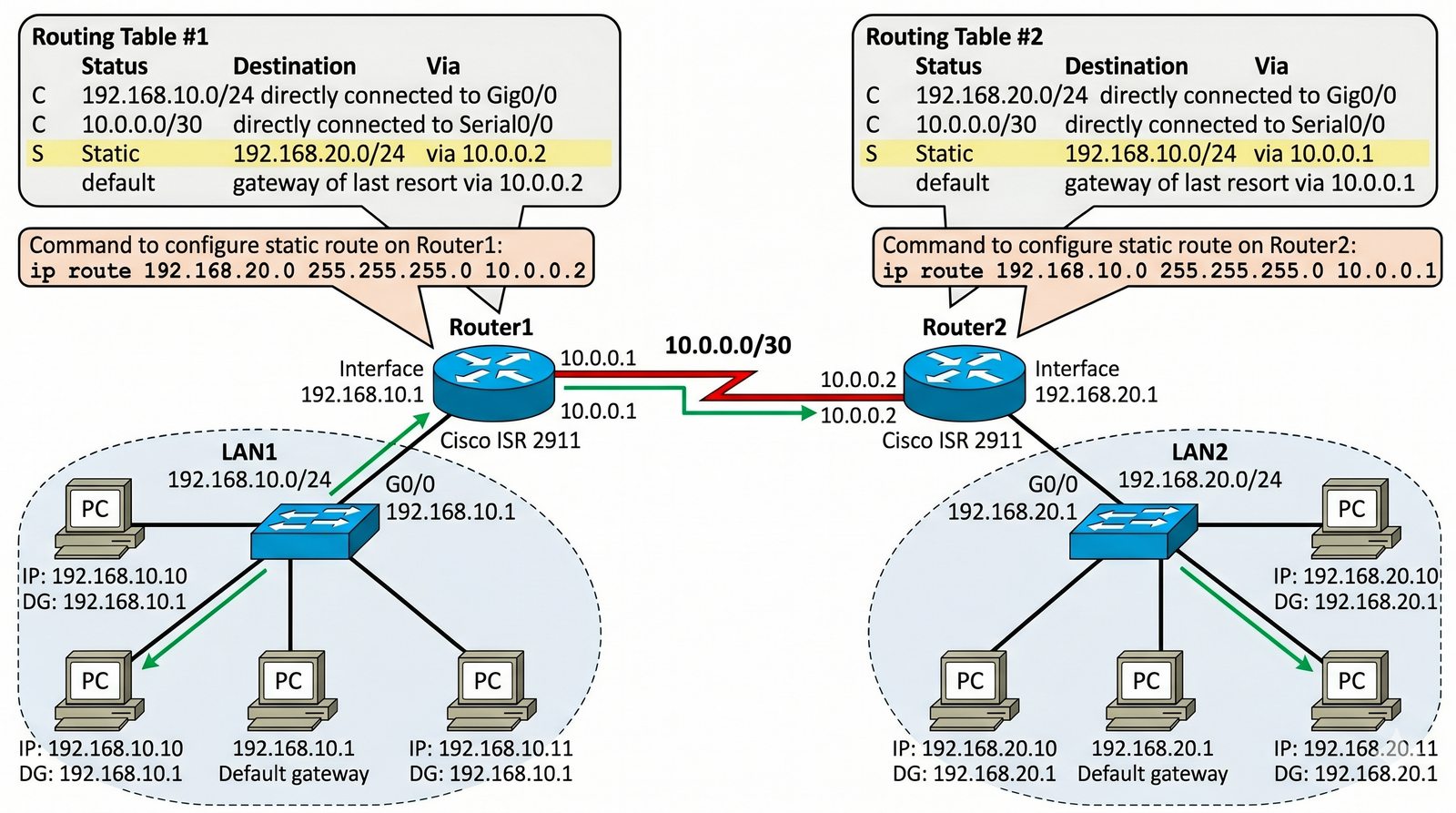

Część 4 Routery, tablica routingu, trasy statyczne, gateway.

Firma otworzyła oddział w innym mieście. Połączyłeś oba routery dedykowanym łączem, ale komputery z Centrali nie mogą skomunikować się z Oddziałem. Problem polega na tym, że routery wiedzą tylko o sieciach bezpośrednio do nich podłączonych. Twoim zadaniem jest ręczne skonfigurowanie tras statycznych, aby umożliwić przepływ pakietów między oddalonymi sieciami LAN. Musisz również zapewnić trasę powrotną, bez której komunikacja dwukierunkowa nie będzie możliwa.

- Zbudowanie topologii z 2 routerów (2911) i 2 przełączników (2960).

- Adresacja LAN1: 192.168.10.0/24, LAN2: 192.168.20.0/24.

- Adresacja WAN (między routerami): 10.0.0.0/30.

- Skonfigurowanie adresów IP na interfejsach routerów i hostach.

- Analiza tablicy routingu przed konfiguracją: 'show ip route'.

- Dodanie trasy statycznej na Routerze1 do sieci LAN2: 'ip route 192.168.20.0 255.255.255.0 ...'.

- Dodanie trasy statycznej na Routerze2 do sieci LAN1 (trasa powrotna).

- Weryfikacja tablicy routingu (obecność flagi 'S').

- Użycie narzędzia 'Simulation' do prześledzenia drogi pakietu przez oba routery.

- Użycie komendy 'tracert' na komputerze w celu dokumentacji przeskoków (hops).

- Konfiguracja trasy statycznej domyślnej (0.0.0.0/0) symulującej wyjście do Internetu.

- Weryfikacja dostępności adresów IP interfejsów WAN routera sąsiedniego.

- Pamiętaj o KRYTYCZNEJ sprawie: każdy komputer musi mieć skonfigurowaną BRAMĘ DOMYŚLNĄ (Default Gateway). Bez tego nie wie, gdzie wysyłać pakiety do innych sieci. To adres IP interfejsu routera w jego LAN.

- Przed konfiguracją routingu sprawdź tabelę routingu: w trybie uprzywilejowanym wpisz show ip route. Zobaczysz tylko sieci "Connected" – routery nie wiedzą o sieciach z drugiej strony.

- Konfiguracja trasy statycznej na Router1 do LAN2: ip route 192.168.20.0 255.255.255.0 10.0.0.2 (gdzie 10.0.0.2 to adres IP sąsiedniego routera na łączu WAN).

- Musisz skonfigurować TRASĘ POWROTNĄ na Router2 do LAN1! Bez niej pakiety dotrą, ale odpowiedzi nie wrócą – komunikacja dwukierunkowa wymaga tras w obie strony.

- Trasa statyczna może wskazywać albo adres IP następnego skoku (next-hop, jak wyżej) albo interfejs wyjściowy. Dla łączy point-to-point lepiej działa interfejs, dla sieci z wieloma routerami – next-hop.

- Trasa domyślna (0.0.0.0/0) to "gateway of last resort" – używasz jej do symulacji internetu. Konfiguracja: ip route 0.0.0.0 0.0.0.0 [interfejs lub next-hop].

- Po dodaniu tras statycznych sprawdź tabelę routingu ponownie – trasy oznaczone literą "S" (Static) powinny się pojawić obok "C" (Connected).

- Użyj trybu Simulation do prześledzenia drogi pakietu: wyślij ping i klikaj "Capture/Forward". Zobaczysz jak pakiet przechodzi przez Router1, potem Router2, aż dojdzie do celu.

- Na komputerze użyj tracert [adres_docelowy] (Windows) lub traceroute [adres_docelowy] (Linux/Mac) – zobaczysz listę przeskoków (hops) i opóźnienia na każdym etapie.

- Weryfikuj dostępność interfejsów WAN: ping z Router1 do 10.0.0.2 (interfejs Router2) powinien działać przed skonfigurowaniem tras statycznych – to podstawa!

Dlaczego trasa statyczna wymaga podania maski sieci docelowej? Co się dzieje z pakietem, dla którego router nie ma wpisu w tablicy routingu? Porównaj trasy 'Connected' z trasami 'Static'.

- Maska w trasie statycznej: Router musi wiedzieć, ile bitów adresu definiuje sieć docelową. Bez maski nie można określić, czy pakiet pasuje do trasy. Trasa "192.168.20.0 255.255.255.0" oznacza sieć /24; trasa bez maski byłaby niejednoznaczna. Maska /32 (host) oznacza pojedynczy adres.

- Pakiet bez dopasowania w tablicy routingu: Router sprawdza trasę domyślną (0.0.0.0/0). Jeśli i ta nie istnieje – pakiet jest ODRZUCANY i generowany ICMP "Destination Unreachable". Komunikat w syslog: "%IP-3-LOOP" lub podobny.błęd routingu.

- Trasy Connected: Automatycznie dodawane dla sieci bezpośrednio podłączonych do interfejsów routera. Mają priorytet najwyższy (administrative distance = 0). Nie można ich usunąć ręcznie – znikają gdy interfejs zostanie wyłączony.

- Trasy Static: Dodawane ręcznie przez administratora. Oznaczone literą "S" w tablicy. Domyślne AD = 1 (wyższe niż connected). Można je usunąć, modyfikować. Priorytet mniejszy niż connected, ale większy niż większość protokołów dynamicznych (OSPF AD=110, RIP AD=120).

- Trasa powrotna jest krytyczna: Komunikacja wymaga tras w OBU kierunkach. Router R1 zna drogę do R2, ale bez trasy powrotnej pakiety dotarłyby,ale odpowiedzi nie miałyby drogi powrotnej. Ping by nie przeszedł (request leaky, reply dropped).

- Next-hop vs interfejs wyjściowy: Dla łączy ptp lepiej wskazać interfejs (np. Serial0/0/0). Dla sieci z wieloma routerami – next-hop IP. Next-hop wymaga istniejącej trasy do tego IP (connected lub static). Błędny next-hop = black hole.

- Tracja domyślna (0.0.0.0/0): Gateway of last resort. Używana gdy router nie ma wpisu dla sieci docelowej. Przydatna dla dostępu do Internetu – ISP agreguje wszystkie sieci za jednym IP. Konfigurowana jako trasa statyczna z interfejsem outside lub statycznym next-hop.

- Wnioski praktyczne: Routing statyczny stosuj tam, gdzie sieć jest prosta (< 5 routerów) i stabilna. W sieciach z redundancją – OSPF. Always include default route pentru internet access. Testuj łączność po konfiguracji: ping z routera i z hostów, tracert pentru sprawdzenie drogi.

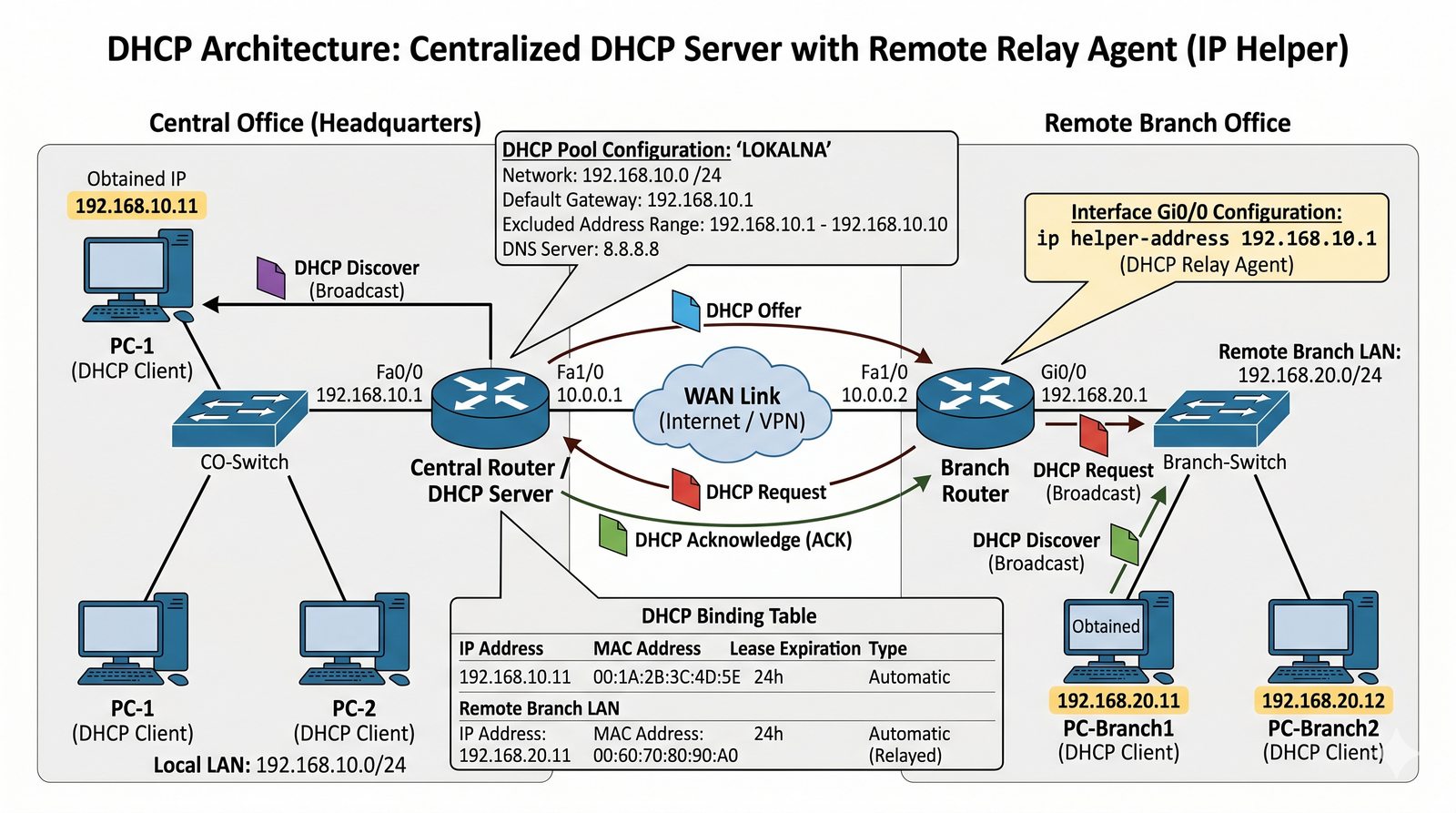

Część 4 DHCP, pula adresowa, dzierżawa, DHCP Relay (ip helper-address).

Zarządzanie ręczne adresami IP na setkach komputerów jest niemożliwe. Firma zdecydowała się na wdrożenie serwera DHCP. Twoim zadaniem jest skonfigurowanie routera jako serwera DHCP dla lokalnej sieci LAN oraz – co ważniejsze – zapewnienie automatycznej adresacji dla użytkowników w zdalnym oddziale, gdzie nie ma lokalnego serwera. Musisz wykorzystać mechanizm DHCP Relay (Helper), aby pakiety rozgłoszeniowe DHCP mogły przekroczyć granicę routera i dotrzeć do centralnego serwera.

- Topologia z 2 routerami połączonymi łączem szeregowym/Ethernet.

- Konfiguracja puli 'ip dhcp pool LOKALNA' na Routerze1.

- Zdefiniowanie sieci, bramy domyślnej i serwera DNS w puli DHCP.

- Wykluczenie adresów IP przypisanych statycznie (np. adres bramy).

- Konfiguracja drugiej puli 'ip dhcp pool ZDALNA' dla sieci w Oddziale.

- Konfiguracja interfejsu GigabitEthernet w Oddziale komendą 'ip helper-address'.

- Przełączenie komputerów w tryb 'DHCP' i weryfikacja otrzymanych adresów.

- Analiza procesu DORA (Discover, Offer, Request, Acknowledge) w trybie symulacji.

- Weryfikacja aktywnych dzierżaw komendą 'show ip dhcp binding'.

- Sprawdzenie statystyk serwera: 'show ip dhcp server statistics'.

- Test odnowienia adresu IP (ipconfig /release i ipconfig /renew).

- Udokumentowanie ścieżki pakietu DHCP Discover przez router z Helperem.

- Proces DORA: Discover (klient szuka serwera), Offer (serwer oferuje adres), Request (klient prosi o adres), Acknowledge (serwer potwierdza). W symulacji zobaczysz te 4 pakiety – warto je przeanalizować.

- Router domyślnie NIE PRZESYLA broadcastów (takich jak DHCP Discover). Dlatego potrzebujesz ip helper-address na interfejsie, który odbiera broadcast klienta.

- Konfiguracja puli DHCP:

ip dhcp pool LOKALNA – nazwa puli (dowolna)

network 192.168.10.0 255.255.255.0 – sieć puli

default-router 192.168.10.1 – brama dla klientów

dns-server 8.8.8.8 – serwer DNS (opcjonalne) - Wyklucz adresy: ip dhcp excluded-address 192.168.10.1 192.168.10.10 – wykluczasz z puli adresy dla serwerów, drukarek, routerów (bram). Te adresy muszą być STATYCZNE.

- Włączenie DHCP Relay: w trybie konfiguracji interfejsu wpisz ip helper-address [adres_IP_serwera_DHCP]. To "tłumaczy" broadcast na unicast i wysyła do serwera.

- Na komputerach klienctwo zmień z trybu STATIC (ręczne IP) na DHCP: w konfiguracji PC wybierz kartę sieciową i ustaw IP Config na "DHCP". Kliknij "Save" i poczekaj chwilę na otrzymanie adresu.

- Weryfikacja: show ip dhcp binding – pokazuje aktywne dzierżawy (leases): adres IP, MAC, data wygaśnięcia. show ip dhcp server statistics – liczby pakietów DORA.

- Testuj odnowienie: ipconfig /release (zwolnij) i ipconfig /renew (odnowienie) w wierszu poleceń Windows – zobaczysz nowy proces DORA.

- Zabezpieczenie przed rouge DHCP: wyłącz niepotrzebne funkcje DHCP na interfejsach, używaj DHCP Snooping (dla przełączników) – to zaawansowane, ale warto wiedzieć.

- Oba routery muszą mieć podstawową łączność (ping do interfejsów) ZANIM DHCP zadziała. Najpierw zweryfikuj connectivity fizyczną i IP.

Wyjaśnij znaczenie każdego etapu procesu DORA. Dlaczego DHCP wykluczenia (exclusions) są krytyczne dla stabilności sieci? Jakie ryzyka wiążą się z istnieniem nieautoryzowanych serwerów DHCP (Rogue DHCP)?

- Discover: Klient rozgłasza (broadcast) wiadomość na porcie 67, szukając serwerów DHCP. Wiadomość zawiera identyfikator MAC klienta. Wypełnia pole 'chaddr' adresem MAC. Warto obserwować w symulacji – to pierwszy pakiet DORA.

- Offer: Serwer odpowiada unicast (do klienta) lub broadcast, oferując adres IP z swojej puli. Offer zawiera proponowany adres, maskę, bramę domyślną, DNS, czas dzierżawy (lease time). Może być wielu serwerów – klient wybiera pierwszego, który odpowie.

- Request: Klient rozgłasza, że akceptuje ofertę. Request zawiera adres IP, który chce uzyskać, oraz identyfikator serwera (do którego wysłał Request). To formalna akceptacja oferty – "biorę ten adres".

- Acknowled: Serwer potwierdza przydzielenie adresu, finalizując transakcję. Zapisuje wpis w bazie (bindings table). Wysyła ACK do klienta. Od tego momentu klient może używać adresu. Ważne: jeśli brak ACK – klient nie ma adresu!

- Wykluczenia (Exclusions) krytyczne: Adresy bram, serwerów, drukarek muszą być STATYCZNE i wykluczone z puli. W przeciwnym razie DHCP może dynamicznie przydzielić adres bramy innemu hostowi – wszystkie komputery stracą internet! Domena.

- Rogue DHCP: Nieautoryzowany serwer w sieci może przydzielić błędne adresy, bramy, DNS – powodując "man-in-the-middle" w warstwie sieciowej. Atakujący może przechwycić ruch. Objaw: nagle sieć nie działa, pingi do bramy nie działają. Ochrona: DHCP Snooping na switchach, 802.1X.

- DHCP Relay (ip helper-address): Router NIE przesyła broadcasts. Helper konwertuje broadcast na unicast do serwera DHCP w innej sieci. Bez helpera – klient w nowej sieci NIE dostanie IP. Wymagany dla scentralizowanego DHCP w wielu lokalizacjach.

- Wnioski praktyczne: DHCP to podstawa zarządzania adresacją w firmach. Zawsze konfiguruj exclusions. Monitoruj aktywne bindings (show ip dhcp binding). Testuj release/renew. Rozważ redundant serwer DHCP (failover). Zabezpiecz się przed rogue server.

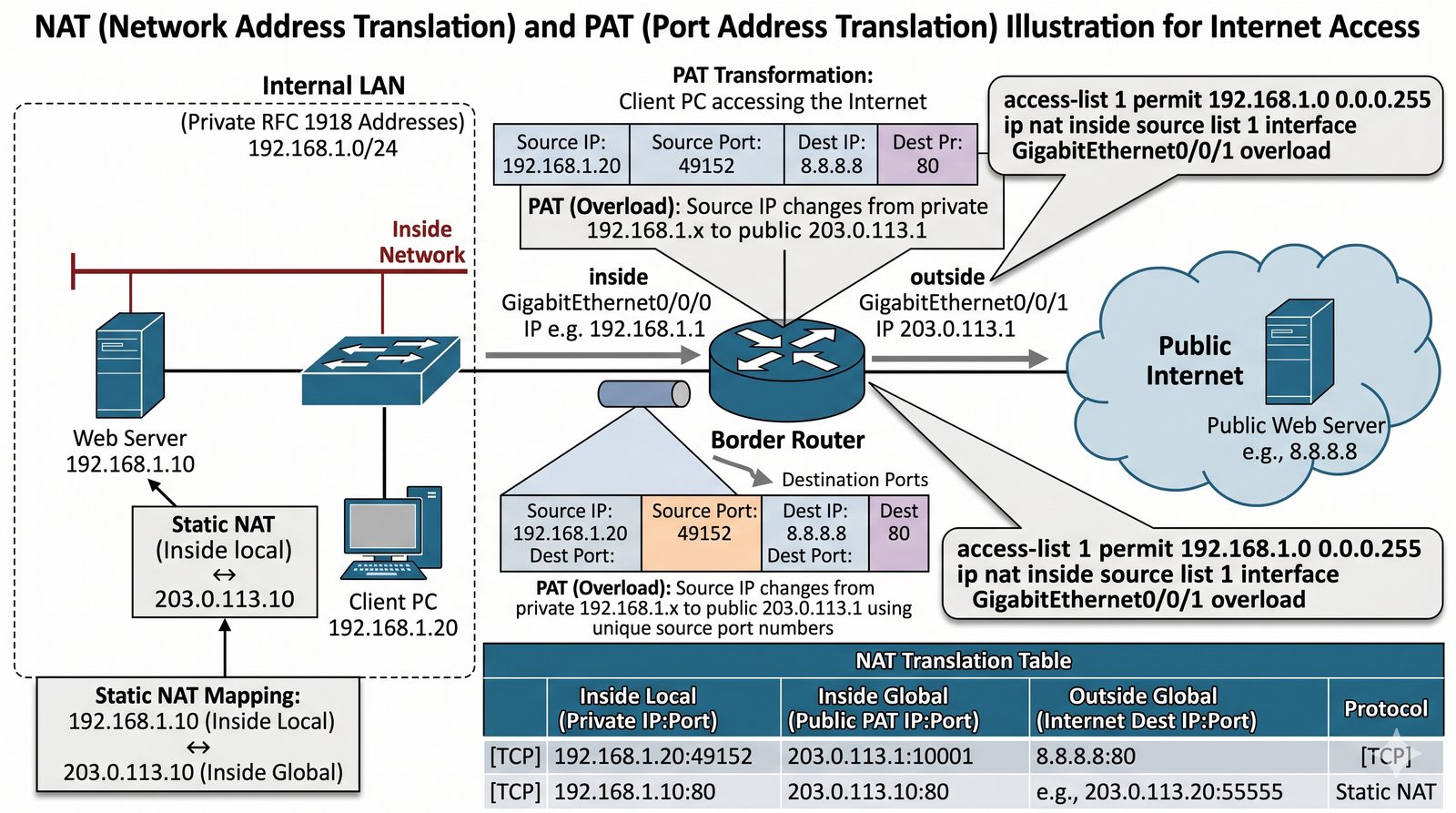

Część 4 NAT (Static, Dynamic), PAT (Overload), adresy prywatne RFC 1918.

Twoja sieć wewnętrzna korzysta z adresów prywatnych, które nie są rutowalne w Internecie. Aby umożliwić pracownikom surfowanie po sieci, musisz skonfigurować translację NAT na routerze brzegowym. Firma posiada tylko jeden publiczny adres IP od dostawcy. Musisz wdrożyć mechanizm PAT (Port Address Translation / NAT Overload), który pozwoli wielu użytkownikom korzystać z tego samego publicznego IP jednocześnie. Dodatkowo musisz skonfigurować statyczny NAT dla serwera WWW, aby był dostępny z zewnątrz.

- Ustawienie topologii: LAN (prywatna) -> Router (NAT) -> Internet (Serwer WWW).

- Definicja interfejsów 'inside' i 'outside' dla procesu NAT.

- Stworzenie listy kontroli dostępu (ACL) definiującej ruch do translacji.

- Konfiguracja NAT Overload: 'ip nat inside source list 1 interface ... overload'.

- Konfiguracja statycznego NAT dla serwera: 'ip nat inside source static 192.168.1.10 ...'.

- Test przeglądania strony WWW z komputera w LAN (użyj Simulation Mode).

- Weryfikacja tablicy translacji: 'show ip nat translations'.

- Analiza zmiany adresów IP w nagłówku pakietu (zmiana Source IP przy wyjściu).

- Test dostępu do serwera lokalnego z "Internetu" przy użyciu publicznego IP.

- Wyczyść tablicę translacji komendą 'clear ip nat translation *' i zaobserwuj efekt.

- Udokumentowanie portów użytych w tablicy PAT dla różnych sesji.

- Sprawdzenie statystyk NAT: 'show ip nat statistics'.

- ROZROŻNIJ interfejsy: "inside" to sieć wewnętrzna (Twoje LAN z adresami prywatnymi), "outside" to Internet (publiczne IP). Komendy: ip nat inside i ip nat outside w konfiguracji interfejsu.

- UTWÓRZ ACL definiującą ruch do translacji: access-list 1 permit 192.168.1.0 0.0.0.255. To lista adresów wewnętrznych, które będą translatowane.

- Konfiguracja PAT (NAT Overload): ip nat inside source list 1 interface [interfejs_outside] overload. Używa jednego publicznego IP dla wielu użytkowników – mapuje na unikalne porty źródłowe.

- Statyczny NAT dla serwera WWW: ip nat inside source static 192.168.1.10 8.8.8.10. Translacja 1-do-1: prywatny IP na publiczny (8.8.8.10 to przykładowy publiczny adres od ISP).

- Weryfikacja tablicy translacji: show ip nat translations – zobaczysz aktywne translacje: oryginalny IP:port → translatowany IP:port. Dla PAT zobaczysz różne porty dla różnych sesji.

- Testuj NAT: ping z komputera w LAN do serwera w "Internecie" (8.8.8.8). W symulacji otwórz szczegóły PDU – zobaczysz zmianę Source IP z 192.168.1.x na publiczny IP.

- Statystyki: show ip nat statistics – pokazuje liczbę aktywnych translacji, błędy, informacje o interfejsach inside/outside.

- Czyszczenie tablicy: clear ip nat translation * – usuwa wszystkie aktywne translacje. Przydatne przy testowaniu i rozwiązywaniu problemów.

- Adresy prywatne RFC 1918 to: 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16. NIE są rutowalne w publicznym Internecie – stąd potrzeba NAT!

- Serwer WWW musi mieć publiczny adres IP (np. 8.8.8.8 w topologii symulacyjnej). Klient z zewnątrz łączy się na publiczny IP routera (z translacją statyczną).

Wyjaśnij, w jaki sposób NAT przedłużył życie protokołu IPv4. Jakie są różnice między NAT statycznym a dynamicznym? Dlaczego PAT jest najbardziej efektywną formą translacji dla małych i średnich firm?

- NAT przedłużył życie IPv4: Adresy prywatne RFC 1918 (10.x, 172.16-31.x, 192.168.x) mogą być reused w wielu sieciach lokalnych. NAT translatoruje je na małą pulę publicznych adresów (nawet jeden). Efektywnie zwiększył liczbę hostów z 3.7 mld do setek miliardów możliwych lokalnych konfiguracji.

- NAT statyczny (1-do-1): Mapowanie 1:1 między prywatnym a publicznym adresem. Używany dla serwerów, które muszą być dostępne z zewnątrz na stałym IP. Wymaga dedykowanego publicznego adresu na każdy serwer. W biurze: serwer WWW, FTP, VPN Gateway.

- NAT dynamiczny (pulowy): Prywatne adresy mapowane na pulę publicznych adresów (pool). Który prywatny adres dostanie który publiczny – zależy od dostępności. Automatyczne, ale NIE przewidujesz, jaki publiczny IP dostanie klient. Nie nadaje się dla serwerów.

- PAT (NAT Overload, NAT z maskaradą): Multiple prywatnych adresów mapowanych na JEDEN publiczny adres, z różnymi portami źródłowymi. np. 192.168.1.10:5000 → 203.0.113.1:5000. TCP/UDP port rozróżnia sesje. Maksymalnie ~64000 sesji (portów) na jeden publiczny adres.

- Zalety PAT dla MSP: Jeden publiczny adres (od ISP) obsługuje setki użytkowników. Koszt usługi od ISP: minimalny (1 adres). Łatwa konfiguracja. Wady: problemy z niektórymi protokołami (P2P, VoIP), wydłużony czas realizacji (hairpinning), brak pełnej responsywności "Internetu" dla wszystkich klientów.

- Inside vs Outside: Inside Local to adres przed translacją (prywatny), Inside Global – po translacji (publiczny). Outside Local – jak klient widzi serwer przed NATem, Outside Global – prawdziwy publiczny adres serwera. Rozróżnienie ważne przy debugowaniu.

- Problemy z NAT: Niektóre aplikacje przenoszą adresy IP w payload (np. FTP, SIP) – wymagają ALG (Application Layer Gateway). VPN może nie działać (zawiera zaszyfrowany oryginalny adres). Symetryczny NAT, PAT, Cone NAT – różne typy ograniczeń. IPv6 eliminuje potrzebę NAT.

- Wnioski praktyczne: PAT + statyczny NAT = standard dla małych firm. Zawsze używaj statycznego NAT dla serwerów (1:1). Monitoruj tablicę translacji (show ip nat translations). Czysć przy problemach (clear ip nat translation). Rozważ IPv6 – eliminuje NAT, uprości design.

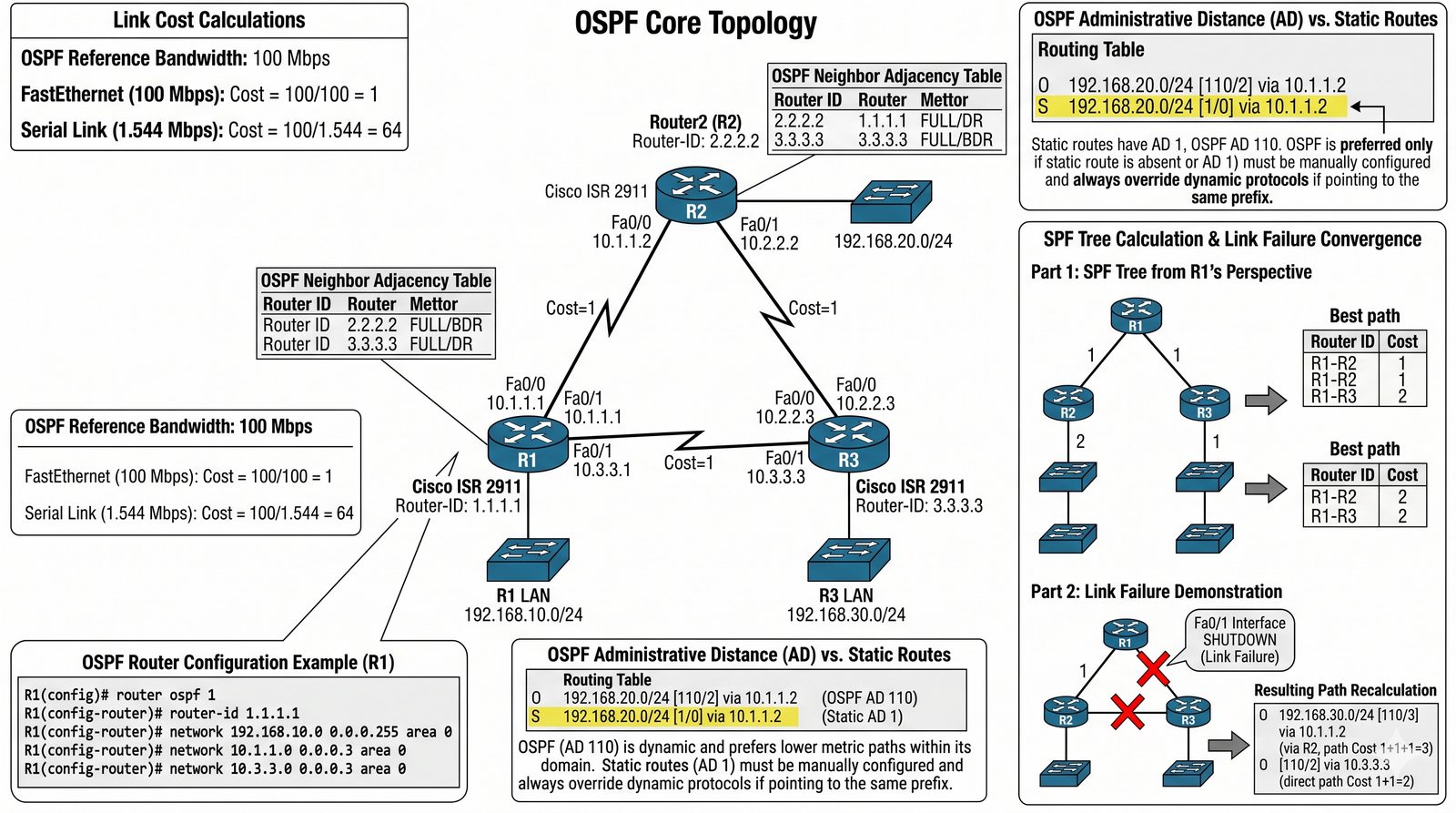

Część 4 Routing dynamiczny, OSPF, stan łącza (link-state), metryka (cost).

Twoja sieć składa się z trzech routerów połączonych w trójkąt (pętla fizyczna). Routing statyczny w takiej topologii jest trudny do utrzymania w przypadku awarii jednego z łącz. Twoim zadaniem jest uruchomienie protokołu OSPF, który automatycznie wyznaczy najlepsze ścieżki i zapewni redundancję. Musisz sprawdzić, jak routery wymieniają się informacjami o topologii (LSA) i co się stanie, gdy jedno z połączeń zostanie celowo przerwane przez administratora.

- Zbudowanie topologii z 3 routerów (np. 2911) z łączami między każdym z nich.

- Konfiguracja adresacji IP na wszystkich łączach WAN i sieciach LAN.

- Uruchomienie procesu OSPF: 'router ospf 1'.

- Konfiguracja unikalnego Router-ID na każdym routerze.

- Rozgłoszenie sieci komendą 'network [adres] [wildcard_mask] area 0'.

- Weryfikacja sąsiedztwa (adjacency): 'show ip ospf neighbor'.

- Analiza tablicy routingu: identyfikacja tras oznaczonych 'O'.

- Test 'Trace Route' w celu sprawdzenia aktualnej ścieżki pakietu.

- Symulacja awarii: wyłączenie ('shutdown') jednego z aktywnych interfejsów WAN.

- Obserwacja procesu zbieżności (convergence) i wyznaczenia nowej trasy.

- Analiza metryki (kosztu) łącz FastEthernet vs GigabitEthernet (opisowo).

- Zabezpieczenie procesu OSPF prostym hasłem (authentication).

- Włącz OSPF: w trybie konfiguracji globalnej wpisz router ospf 1. Numer "1" to Process ID – lokalny dla routera, nie musi być identyczny na wszystkich routerach (ale zalecane).

- Router-ID: ustaw unikalny ID każdego routera router-id 1.1.1.1, router-id 2.2.2.2, router-id 3.3.3.3. To ważne dla wyboru DR/BDR i identyfikacji routerów w LSA.

- Rozgłoś sieci komendą network [adres] [wildcard_mask] area 0. Wildcard mask to ODWÓRCONA maska podsieci: dla /24 wpisz 0.0.0.255, dla /30 wpisz 0.0.0.3.

- Wszystkie routery muszą być w tej samej strefie Area 0 (Backbone) – w przeciwnym razie potrzebujesz virtual-link lub innych mechanizmów. Dla prostych labów używaj samej Area 0.

- Weryfikuj sąsiedztwo: show ip ospf neighbor – powinieneś zobaczyć stan FULL (lub 2-WAY dla DR/BDR). Jeśli jest EMPTY lub INIT – coś nie tak z configiem lub łącznością.

- Sprawdź tablice routingu: show ip route. Trasy OSPF oznaczone literą "O". Metryka (cost) jest sumą kosztów wszystkich łącz na ścieżce. OSPF wybiera trasę o najniższym cost.

- Testuj redundancję: wyłącz interfejs komendą shutdown pod interfejsem na jednym z routerów. OSPF automatycznie przeliczy trasy i wybierze trasę alternatywną (jeśli istnieje fizyczne połączenie).

- Analizuj metrykę: FastEthernet (100 Mbps) domyślnie ma cost = 1, GigabitEthernet (1 Gbps) = 1, Serial (1.544 Mbps) = 64. Możesz zmienić komendą ip ospf cost [wartość].

- Zabezpieczenie OSPF: dla małych labów opcjonalne, ale warto wiedzieć o komendzie area 0 authentication message-digest – uwierzytelnianie strefy.

- Trace route: po skonfigurowaniu OSPF użyj traceroute na PC do sieci za trzecim routerem – zobaczysz jak pakiety idą przeztopologię trójkąta.

Na czym polega przewaga protokołów stanu łącza (link-state) nad wektorem odległości (np. RIP)? Co to jest Router ID i dlaczego jest ważny w procesie wyboru DR/BDR? Jak OSPF reaguje na zmianę przepustowości łącza?

- Link-State vs Distance-Vector: RIP to distance-vector – routery wymieniają tylko tablice tras (metryki), nie znają topologii. OSPF to link-state – routery wymieniają LSA opisujące łącza, każdy router buduje pełny graf sieci (SPF tree). Efekt: OSPF szybciej znajduje optymalną trasę, unika pętli, mniejsze obciążenie aktualizacjami.

- Router ID (RID): 32-bitowy identyfikator routera w OSPF. Ustawiany ręcznie (router-id x.x.x.x) lub automatycznie z najwyższego IP interfejsu loopback/aktywnego. MUST być unikalny w obszarze. RID tożsamość routera – używany w LSA, wyborze DR/BDR, stable identifier dla processu.

- Wybór DR/BDR: W wielodostępowym segmencie (Ethernet) OSPF wybiera Designated Router (DR) i Backup DR. Cel: redukcja LSA flooding. Wybór: najwyższy priorytet (domyślnie 1), przy równości – najwyższy RID. Routery non-DR tworzą adjacency tylko z DR/BDR.

- Metryka OSPF (Cost): COST = 10^8 / przepustowość w bps (dla FastEthernet = 1, Serial 1.544 = 64). Dla interfejsów GigE+ cost = 1 = FastEthernet. Sumuj cost wszystkich łączy na ścieżce – wybierana trasa o najniższym sumarycznym cost (shortest path first).

- Reakcja na awarię: Link down generuje nowe LSA natychmiast (flooding). Routery uruchamiają ponownie algorytm SPF, aktualizują tablice routingu. Czas zbieżności (convergence) w OSPF: ~sekundy. W RIP: minuty (counting to infinity). Przy awarii łącza OSPF automatycznie wybiera trasę alternatywną (jeśli istnieje).

- LSA Flooding: Link-State Advertisement = jednostki informacji o stanie łączy. Typy: Router LSA (routers, links), Network LSA (DR segment), Summary LSA (inter-area). Tylko zmiany触发ują flooding – nie periodowe pełne aktualizacje jak w RIP. Mniejsze obciążenie CPU i pasma.

- Obszary (Areas): OSPF hierarchiczny – Area 0 to backbone. Małe sieci = jeden Area 0. Większe – podziały na obszary (np. Area 1, Area 2), łączone przez ABR. Sumowanie路由 w obszarach redukuje rozmiar bazy LSA. Virtual Link – łączy obszary przez inny obszar.

- Wnioski praktyczne: OSPF dla sieci > 2 routerów z redundancją. RID = ustaw ręcznie (stabilność). Wyłącz passive interface dla LAN (nie potrzebujesz OSPF na LAN). Autentykacja strefy (security). Dokumentuj topology i RID. Użyj OSPF zamiast RIP – RIP przestarzały.

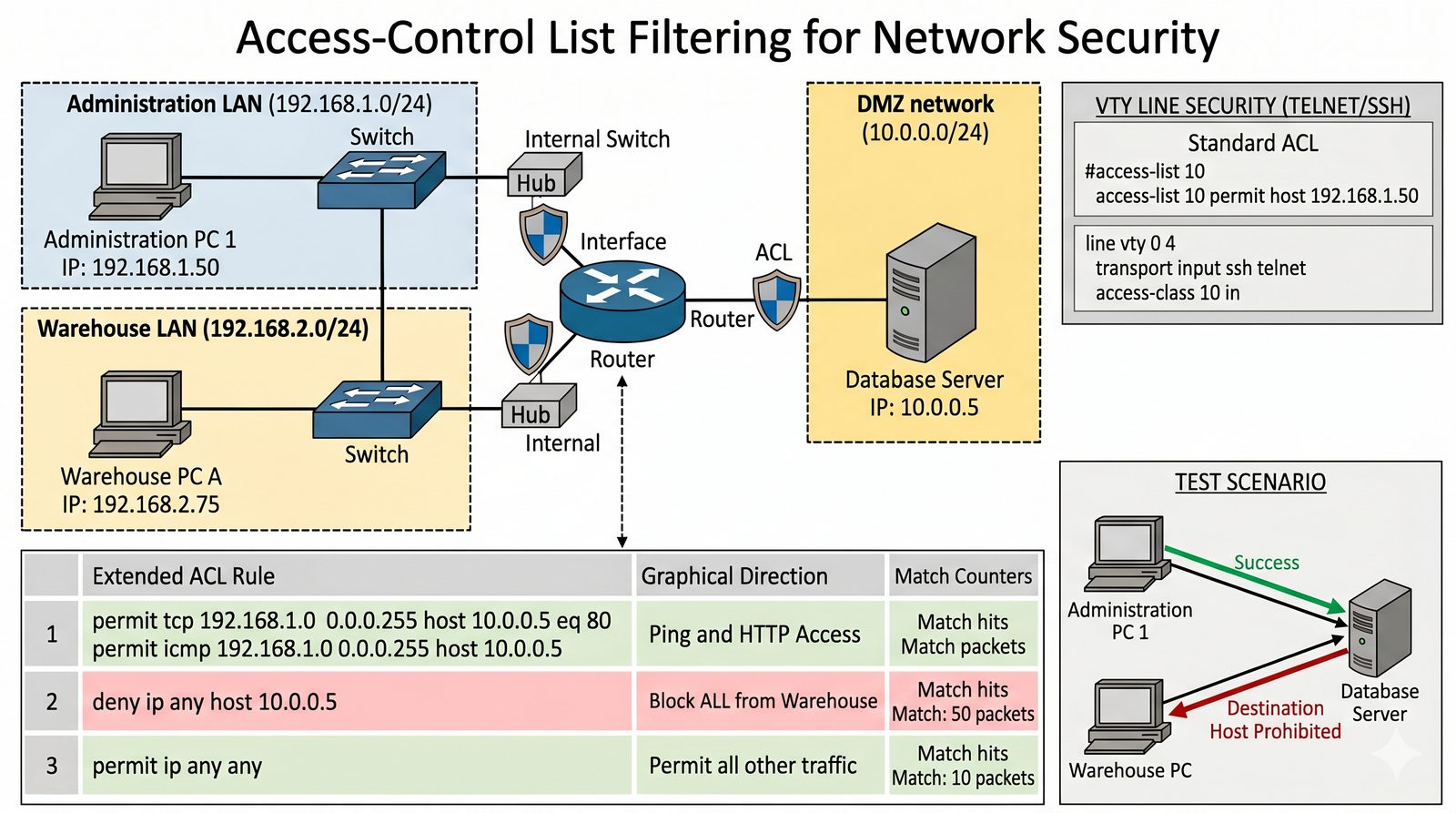

Część 5 Firewalle, ACL (Standard, Extended), filtrowanie portów.

Bezpieczeństwo sieci jest priorytetem. Musisz ograniczyć dostęp do serwera baz danych w oddziale. Dział Administracji powinien mieć pełny dostęp, ale pracownicy Magazynu nie mogą nawet pingować serwera. Dodatkowo, nikt z zewnątrz nie może łączyć się z routerem za pomocą protokołu Telnet. Twoim zadaniem jest stworzenie rozszerzonej listy ACL, która precyzyjnie określi dozwolone i zabronione typy ruchu na podstawie adresów IP i numerów portów TCP/UDP.

- Topologia: 2 podsieci LAN (Administracja i Magazyn) połączone routerem z Serwerem.

- Konfiguracja Extended ACL (np. o numerze 101).

- Zasada 1: Pozwól na ruch ICMP i HTTP z LAN Administracji do Serwera.

- Zasada 2: Zablokuj cały ruch z LAN Magazynu do Serwera.

- Zasada 3: Pozwól na pozostały ruch (Implicit Deny na końcu!).

- Zastosowanie ACL na interfejsie routera w odpowiednim kierunku ('in' lub 'out').

- Testowanie: Ping z Admina (sukces) vs Ping z Magazynu (porażka).

- Konfiguracja Standard ACL w celu zabezpieczenia linii VTY (Telnet/SSH).

- Weryfikacja dopasowań: 'show access-lists'.

- Analiza komunikatu 'Destination Prohibited' w Simulation Mode.

- Zmiana kolejności wpisów w ACL (opisowo) i analiza wpływu na działanie.

- Udokumentowanie działania zasady 'Any Any' na końcu listy.

- ROZSZERZONE ACL pozwalają na filtrowanie po adresach IP źródła i docelowego, protokole (TCP/UDP/ICMP) i numerach portów. Składnia: access-list 101 permit tcp [siec_zrodlo] [wildcard] host [IP_docelowe] eq [port].

- Kolejność ma znaczenie KRYTYCZNE! ACL przetwarza wpisy PO KOLEI od góry. Pierwsze dopasowanie decyduje o akcji (permit/deny). Jak dopasujesz "deny" na początku – reszta może być ignorowana.

- ZASADA: każda ACL kończy się NIEWIDOCZNYM "deny any any". Jeśli NIE dodasz żadnego "permit" na końcu – WSZYSTKO zostanie zablokowane!

- Zastosuj ACL na właściwym interfejsie i w odpowiednim kierunku: "in" (przychodzący) lub "out" (wychodzący). Dla filtra ruchu z LAN do serwera – najlepiej na interfejsie WCHODZĄCYM od strony LAN lub WYCHODZĄCYM do serwera.

- Extended ACL stosuj "jak najbliżej źródła" – czyli na interfejsie, gdzie ruch wchodzi do routera od strony sieci źródłowej. To oszczędza zasoby i ruch sieciowy.

- Standard ACL (1-99) filtrują TYLKO po adresie źródła. Używane głównie do zabezpieczenia VTY (Telnet/SSH). Np.: access-list 10 permit host 192.168.1.100, potem line vty 0 4 + access-class 10 in.

- Weryfikuj dopasowania: show access-lists – zobaczysz liczniki (matches) przy każdym wpisie. Jeśli licznik = 0 – reguła nie działa lub ruch do niej nie dociera.

- Testowanie w Simulation Mode: wyślij ping z Administracji do serwera (powinien przejść), potem z Magazynu do serwera (powinien być zablokowany). W szczegółach PDU znajdziesz "Destination Host Prohibited".

- Telnet/SSH security: użyj Standard ACL na liniach VTY. W realnym świecie NIGDY nie zostawiaj Telnet bez ACL – to ogromna dziura bezpieczeństwa. Używaj SSH zamiast Telnet.

- Named ACL: zamiast numerów możesz używać nazw – łatwiej zarządzać. Składnia: ip access-list extended SERVER_FILTER, potem wpisy, potem zastosowanie na interfejsie.

Dlaczego kolejność wpisów w ACL ma znaczenie krytyczne? Wyjaśnij różnicę między filtrowaniem bezstanowym (ACL) a stanowym (Firewall). Jakie są zalety stosowania nazwanych list ACL (Named ACL) zamiast numerowanych?

- Kolejność wpisów First Match: Router sprawdza pakiety po kolei od pierwszego wpisu ACL. Pierwsze dopasowanie decyduje o akcji (permit lub deny). Jeśli reguła "deny all" jest na początku – reszta jest ignorowana. Planuj od najbardziej specyficznych do najbardziej ogólnych.

- Implicit Deny Any Any: Każda ACL domyślnie kończy się niewidocznym "deny ip any any". Jeśli NIE dodasz żadnego "permit" – WSZYSTKO zostanie zablokowane. Jeśli dodasz tylko pewne permit – reszta jest domyślnie denied. Always add explicit "permit ip any any" at end, jesli chcesz allow all else.

- Extended ACL (100-199, 2000-2699): Filtrują po adresie źródłowym I docelowym, protokole (TCP/UDP/ICMP), numerze portu. Umożliwiają precyzyjną kontrolę: "permit tcp host 192.168.1.10 host 10.0.0.5 eq 80". Stosowane najbliżej źródła routera.

- Standard ACL (1-99): Filtrują TYLKO po adresie źródłowym. Prostsze, mniej szczegółowe. Używane do prostych reguł lub zabezpieczenia VTY (Telnet/SSH access). Stosowane bliżej celu (destination). Składnia: "access-list 10 permit host 192.168.1.100".

- ACL bezstanowe vs Firewall stanowy: ACL (bezstanowe) – każdy pakiet oceniany indywidualnie, bez kontekstu sesji. Firewall stanowy – śledzi sesje (TCP/UDP), pamięta pakiety powrotne. Firewall może dynamitnie otwierać porty dla odpowiedzi (np. FTP data channel). Cisco Zone-Based Firewall = stanowy.

- Named ACL: Używają nazw zamiast numerów. Zalety: łatwiejsza identyfikacja (SERVER_FILTER vs "access-list 101"), możliwość edycji wpisów (insert, delete) w trybie konfiguracji. Named ACL bardziej czytelne dla dokumentacji. Składnia: "ip access-list extended SERVER_FILTER".

- VTY security: Linie telnet/ssh (0-4) muszą być zabezpieczone ACL. Bez ACL każdy może się zalogować! Best practice: whitelista dozwolonych IP, reszta denied. Komenda: "line vty 0 4", potem "access-class 10 in". Używaj SSH, nie Telnet (szyfrowanie).

- Wnioski praktyczne: ACL podstawą bezpieczeństwa brzegowego sieci. Always planuj kolejność przed konfiguracją. Testuj przed wdrożeniem w produkcji. ACL nie chroni przed atakami z inside (np. insider threat). Rozważ Firewall = dodatkowa warstwa. Dokumentuj każdą regułę.

Część 3 Access Pointy, SSID, Część 5 VPN Concentrators, WLC (Wireless LAN Controller).

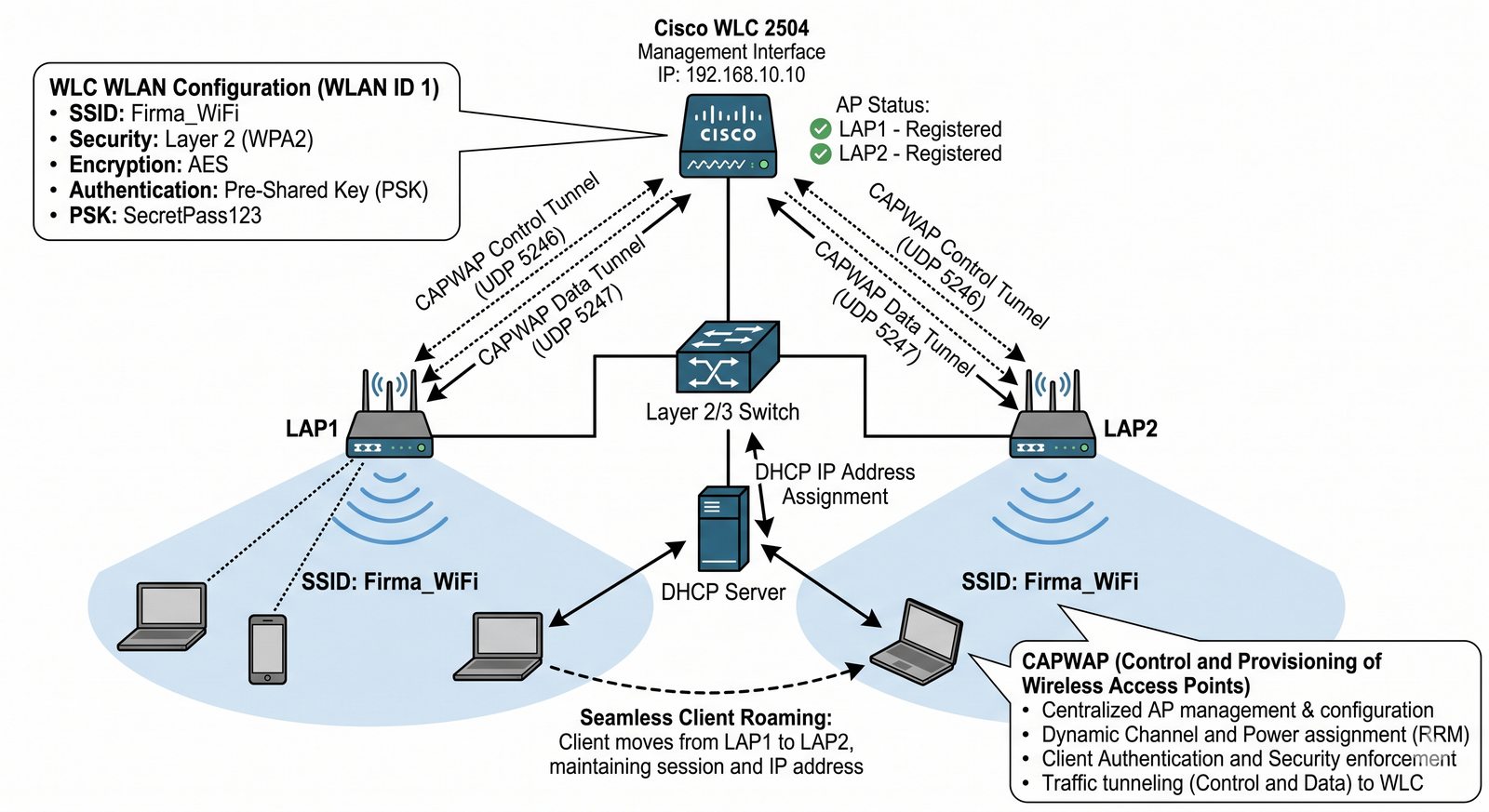

Firma wdraża profesjonalną sieć Wi-Fi. Zamiast zarządzać każdym punktem dostępowym z osobna, zdecydowano się na kontroler WLC. Twoim zadaniem jest skonfigurowanie kontrolera bezprzewodowego, utworzenie sieci SSID 'Firma_WiFi' z zabezpieczeniem WPA2-PSK oraz podłączenie punktów dostępowych typu Lightweight AP. Musisz udowodnić, że laptopy pracowników mogą roamować między różnymi punktami dostępowymi, pozostając w tej samej sieci logicznej.

- Użycie kontrolera WLC (np. 2504) i 2 punktów LAP (Lightweight AP).

- Konfiguracja interfejsu zarządzania (Management) na WLC.

- Dostęp do panelu GUI kontrolera (przez przeglądarkę na komputerze w sieci).

- Stworzenie nowej sieci WLAN (SSID: Firma_WiFi).

- Konfiguracja zabezpieczeń Layer 2: WPA2 + AES (PSK).

- Zapewnienie serwera DHCP dla punktów AP i klientów bezprzewodowych.

- Podłączenie Laptops/Smartphones do sieci Wi-Fi.

- Weryfikacja statusu punktów AP na kontrolerze (status Registered).

- Test łączności bezprzewodowej między laptopem a serwerem przewodowym.

- Analiza enkapsulacji CAPWAP między AP a kontrolerem.

- Sprawdzenie siły sygnału i kanałów pracy AP (opisowo).

- Zabezpieczenie panelu administracyjnego WLC silnym hasłem.

- Kontroler WLC (2504) konfiguruje się przez GUI (przeglądarka), a nie przez CLI. Podłącz PC do tej samej sieci co interfejs zarządzania WLC i wpisz adres WLC w przeglądarce (domyślnie username: admin, password: admin).

- Interfejs zarządzania (Management Interface) – to adres IP, na którym WLC nasłuchuje żądań HTTP. Musi być w tej samej podsieci co Twój PC do pierwszego logowania. Skonfiguruj go przez CLI przed lub po podłączeniu.

- Tworzenie WLAN: w GUI przejdź do WLANs → Create New → wpisz nazwę SSID (Firma_WiFi) → Apply. Nowa sieć WLAN domyślnie wyłączona – musisz ją włączyć (Enable).

- Zabezpieczenia WPA2: w zakładce Security wybierz Layer 2: WPA2, AES, PSK (lub 802.1X dla przedsiębiorstw). Podaj hasło (pre-shared key) – np. "SecretPass123".

- DHCP dla klientów WiFi: punkty AP i klienty bezprzewodowi potrzebują adresów IP. Skonfiguruj DHCP na routerze (lub WLC jako relay) z pulą dla sieci bezprzewodowej.

- LAP (Lightweight AP) potrzebują znaleźć kontroler. Pierwsza metoda: Bootstrap – AP musi mieć skonfigurowany adres IP i adres kontrolera (lub używa DHCP Option 43). W Packet Tracer często wystarczy podłączyć AP do WLC tą samą podsiecią.

- Weryfikuj status AP: w CLI WLC wpisz show ap summary. Każdy AP powinien mieć Status = "Registered". Jeśli jest "Registered" – działa! (W realnym świecie może być "Pending" – wymaga zatwierdzenia).

- CAPWAP (Control And Provisioning Wireless Access Protocol) – protokół, przez który AP komunikują się z WLC. AP przesyła kontrolery i konfigurację przez UDP, dane użytkowników tunelują przez VLANy.

- Roaming: dla testu w Packet Tracer ustaw dwa AP i chodź z laptopem między ich zasięgami. Klient powinien pozostać połączony – nie rób disconnet/reconnect. W realnym WiFi roaming wymaga ciągłości SSID i zabezpieczeń.

- Zabezpiecz panel WLC: zmień domyślne hasło admina (admin/admin) na silne hasło. W realnym świecie panel zarządzania powinien być dostępny tylko z sieci przewodowej (lub przez VPN).

Wyjaśnij rolę protokołu CAPWAP w komunikacji między AP a kontrolerem. Jakie są zalety scentralizowanego zarządzania siecią WLAN? Dlaczego standard WPA2-PSK jest bezpieczniejszy od przestarzałego WEP?

- CAPWAP (Control and Provisioning Wireless Access Point Protocol): Protokół zarządzania AP przez WLC. AP typu Lightweight (LAP) są "głuche" – nie mają własnej konfiguracji. CAPWAP tunelują ruch klientów przez UDP (porty 5246-5247) do kontrolera. Kontroler decyduje o canale, mocy, autentykacji.

- Centralizowane zarządzanie: Jeden kontroler WLC zarządza setkami AP. Zmiana SSID, security, kanałów – razem na WLC, automatycznie propagate do wszystkich AP. W odróżnieniu od autonomous AP (standalone) – brak centralizacji, każdy AP konfigurowany oddzielnie.

- Roaming: Klient przechodzi między AP – WLC zarządza roamingu. Klient nie musi się re-autentykować (szyfr przekazywany). LWF (Lightweight Fit) AP przesyła无线 pakiety przez CAPWAP tunnel. WPC, WLC uzyskują pełny kontekst sesji. Bez centralizacji – roaming losy.

- WPA2-PSK vs WEP: WEP używa statycznego klucza RC4 (40-bitowy "zip"), łatwo hackowalny (IV collisions, atak FMS). PSK (Pre-Shared Key) WPA2 używa 4-way handshake z MIC (Message Integrity Code) – znacznie trudniejszy do złamania. PSK = siła hasła, key mixing. WPA2 = minimum dla bezpieczeństwa.

- WPA2 Enterprise vs PSK: Enterprise dodaje 802.1X + RADIUS – każdy użytkownik ma dedykowane poświadczenia, możliwość odwołania. PSK – wspólne hasło – wyciek = kompromitacja sieci. Enterprise = rekomendacja dla firm. PSK = guest networks, małe instalacje.

- DHCP dla WiFi: Punkty AP i klienty potrzebują IP. AP mogą pobrać adres przez DHCP (wymaga opcji 43 lub konfiguracji). Klienty WiFi: SSID = sieć bezprzewodowa = L2. Router (lub WLC) musi mieć pulę dla wireless clients. Skonfiguruj DHCP dla WLAN interface na routerze.

- Kanały i moc: Dla 2.4GHz użyj kanałów 1, 6, 11 (non-overlapping). Kanały 3, 9 w Europie. Dla 5GHz: 36, 40, 44, 48 (indoor). Unikaj DFS (radar detection). Moc: minimalna dla pokrycia. Interferencja: mikrowave, bluetooth, inne WiFi. Packet Tracer – symulacja.

- Wnioski praktyczne: WLAN = podstawa accessu mobilnego. WLC dla średnich i dużych organizacji. Zawsze WPA2 (minimum) – lub WPA3 (SAE). Segmentacja: Guest VLAN oddzielony od korporacyjnego. Monitoruj widoczność AP – Wi-Fi Analyzer. Zabezpieczpanel WLC.

Część 3 Przełączniki L3, VLAN, Część 5 SDN, zacieranie granic między urządzeniami.

W nowoczesnych centrach danych routing między sieciami VLAN nie odbywa się już na routerach, lecz na przełącznikach warstwy 3 (Multi-Layer Switch). Twoim zadaniem jest skonfigurowanie przełącznika L3 tak, aby pełnił rolę bramy dla dwóch różnych sieci VLAN (Głos i Dane). Musisz uruchomić funkcję routingu IP, stworzyć interfejsy wirtualne SVI i sprawdzić, czy przełącznik potrafi przesłać pakiety między tymi sieciami z prędkością magistrali (hardware switching).

- Użycie przełącznika Multi-Layer Switch (np. 3560).

- Utworzenie dwóch VLANów: VLAN 10 (DANE) i VLAN 20 (GLOS).

- Przypisanie portów access do odpowiednich VLANów.

- Włączenie routingu na switchu komendą 'ip routing'.

- Konfiguracja interfejsów SVI: 'interface vlan 10' oraz 'interface vlan 20'.

- Przypisanie adresów IP do interfejsów SVI (będą to bramy dla komputerów).

- Konfiguracja jednego portu jako 'Routed Port' (no switchport) do połączenia z routerem.

- Testowanie komunikacji między komputerami w różnych VLANach.

- Weryfikacja tablicy routingu na przełączniku: 'show ip route'.

- Weryfikacja tablicy ARP na przełączniku.

- Analiza enkapsulacji dot1Q na łączach trunk (jeśli dodasz dodatkowy switch).

- Udokumentowanie wydajności rozwiązania względem klasycznego routera (teoretycznie).

- KRYTYCZNE: przełącznik 3560 w Packet Tracer ma domyślnie WYŁĄCZONY routing IP. Musisz wpisać komendę ip routing w trybie globalnej konfiguracji. Bez tego interfejsy SVI nie będą działać jako bramy!

- Tworzenie VLANów: vlan 10, name DANE, vlan 20, name GLOS. Następnie przypisz porty: wejdź w interfejs i wpisz switchport mode access + switchport access vlan 10.

- Interfejsy SVI (Switch Virtual Interface): to wirtualne interfejsy warstwy 3 dla każdego VLANu. interface vlan 10, potem ip address 10.10.10.1 255.255.255.0. To będą bramy dla komputerów.

- Brama domyślna dla komputerów: PC w VLAN 10 używa 10.10.10.1 jako default gateway, PC w VLAN 20 używa 10.10.20.1. bez tego komputery nie będą mogły komunikować się poza swój VLAN.

- Routed Ports: zamiana portu przełącznika na port rutingowy (jak interfejs routera). W trybie konfiguracji interfejsu wpisz no switchport, potem ip address 20.20.20.1 255.255.255.252. Używane do połączenia z innym routerem/switchem L3.

- Weryfikuj tablice routowania: show ip route – powinieneś zobaczyć sieci Connected (C) oraz lokalne interfejsy SVI. Routing działa w warstwie 3 – sprzętowo (hardware switching).

- Sprawdź tablice ARP: show ip arp – pokazuje mapowanie IP-MAC dla każdego VLANu. To potrzebne do routingu między VLANami.

- Trunk (802.1Q): jeśli dodajesz drugi przełącznik, musisz skonfigurować trunky. Na porcie: switchport mode trunk, switchport trunk allowed vlan 10,20. Enkapsulacja 802.1Q dodaje tag VLAN do ramki.

- Porównanie z rozwiązaniem "Router on a Stick": w tamtym rozwiązaniu ruch między VLANami idzie przez router (jeden physical link, wiele Logical VLANs przez subinterfaces). Tu switch L3 routinguje sam – szybciej (hardware), bez obciążenia zewnętrznego routera.

- Testuj komunikację: ping z komputera w VLAN 10 do komputera w VLAN 20. Routing między VLANami działa NATYCHMIAST po wpisaniu powyższych komend. Sprawdź czy oba PC mają ustawione odpowiednie bramy.

Wyjaśnij, co to jest SVI (Switch Virtual Interface). Czym różni się routing na przełączniku L3 od klasycznego rozwiązania 'Router on a Stick'? Kiedy warto stosować porty rutingowe (Routed Ports) zamiast VLANów?

- SVI (Switch Virtual Interface): Wirtualny interfejs warstwy 3 przypisany do VLANu. SVI VLAN 10 = brama dla wszystkich hostów w VLAN 10. SVI ma adres IP, maskę, może być default gateway. Bez SVI – routing między VLANami NIE działa. Tworzenie: "interface vlan 10", potem IP.

- Routing L3 vs Router on a Stick: W "Router on a Stick" – ruch między VLANami idzie przez router (fizyczny lub subinterfaces). Wymaga fizycznego łącza router-switch (lub subinterface dot1q). Switch L3 routuje wewnętrznie (hardware) – brak external routera, mniejsze latency, wyższa przepustowość. Szybsze (hardware switching vs software processing).

- Dlaczego L3 Switch: Routing w przełączniku L3 (MLS – Multi-Layer Switch) odbywa się w ASIC (Application-Specific Integrated Circuit) – sprzętowo. Router – w CPU (software). Dla sieci z wysokim ruchem między VLANami – L3 Switch = dużo mniejsze opóźnienia, większa przepustowość. Dla 10 Gbps+, CDN – konieczność.

- ip routing włączenie: Przełącznik L3 (np. 3560) domyślnie ma WYŁĄCZONY routing IP. Musisz wpisać "ip routing" w konfiguracji globalnej. Bez tego – SVI są tylko warstwa 2 (jak zwykłe VLANy). Sprawdź komendą "show ip route" – czy widoczne trasy.

- Routed Ports (no switchport): Port przełącznika jako interfejs routera (L3). Zamiana poleceniem "no switchport" w trybie interfejsu. Port staje się jak interfejs routera – może mieć IP, być w routingu. Używane do połączeń switch-to-switch L3 lub for connections that don't need VLAN tagging.

- Trunk (802.1Q) vs SVI: Trunk przenosi wiele VLANów przez jedno łącze (tagged frames). SVI to interfejs dla pojednego VLANu. SVI używany dla default gateway. Trunk dla połączeń switch-to-switch L2. Różnice: SVI = warstwa 3, logical; Trunk = warstwa 2, physical link z tagiem.

- Kiedy routed ports: For direct L3 connections to other routers or switches WITHOUT VLANs. For high-speed uplinks where VLAN tagging unnecessary. Gdy wiesz dokładnie, jakie IPs i nie potrzebujesz flexibility VLAN. Inaczej: VLANy + SVI = bardziej elastyczne i łatwiejsze do zarządzania.

- Wnioski praktyczne: L3 Switch = serce nowoczesnych data center. SVI = standard dla inter-VLAN routing. Router on a Stick = fallback dla małych sieci bez L3 switch. Zawsze włącz "ip routing". Planuj VLANschema przed konfiguracją. Testuj pingi cross-VLAN – działają NATYCHMIAST po konfiguracji SVI.