Zadania laboratoryjne należy wykonać w symulatorze GNS3 lub EVE-NG z wykorzystaniem obrazów RouterOS (MikroTik) oraz Cisco IOS/IOU. Dokumentacja (sprawozdanie) musi zawierać: tytuł i treść zadania, opis wykonania krok po kroku, uzasadnienie wyboru technologii, zrzuty ekranu z topologią i wynikami testów, pełną konfigurację urządzeń (export/show run) wraz z jej szczegółowym wyjaśnieniem, analizę napotkanych problemów oraz wnioski końcowe.

Spis zagadnień laboratoryjnych

- Podstawy pracy w GNS3 i wstępna konfiguracja RouterOS

- Przełączanie w warstwie 2 – Bridge w RouterOS i IOU

- Wirtualne sieci LAN (VLAN) i trunking 802.1Q

- Routing statyczny i trasa domyślna

- Dynamiczna wymiana tras z wykorzystaniem protokołu OSPF

- Automatyczna konfiguracja hostów – Serwer i klient DHCP

- Translacja adresów – NAT i PAT na styku z siecią publiczną

- Filtrowanie ruchu – Listy ACL i Firewall Filter

- Bezpieczne tunele – Konfiguracja tunelu GRE

- Projekt zintegrowany – Sieć korporacyjna z redundancją

Część 1 Topologie i media transmisyjne, Część 4 Interfejsy i zarządzanie urządzeniem.

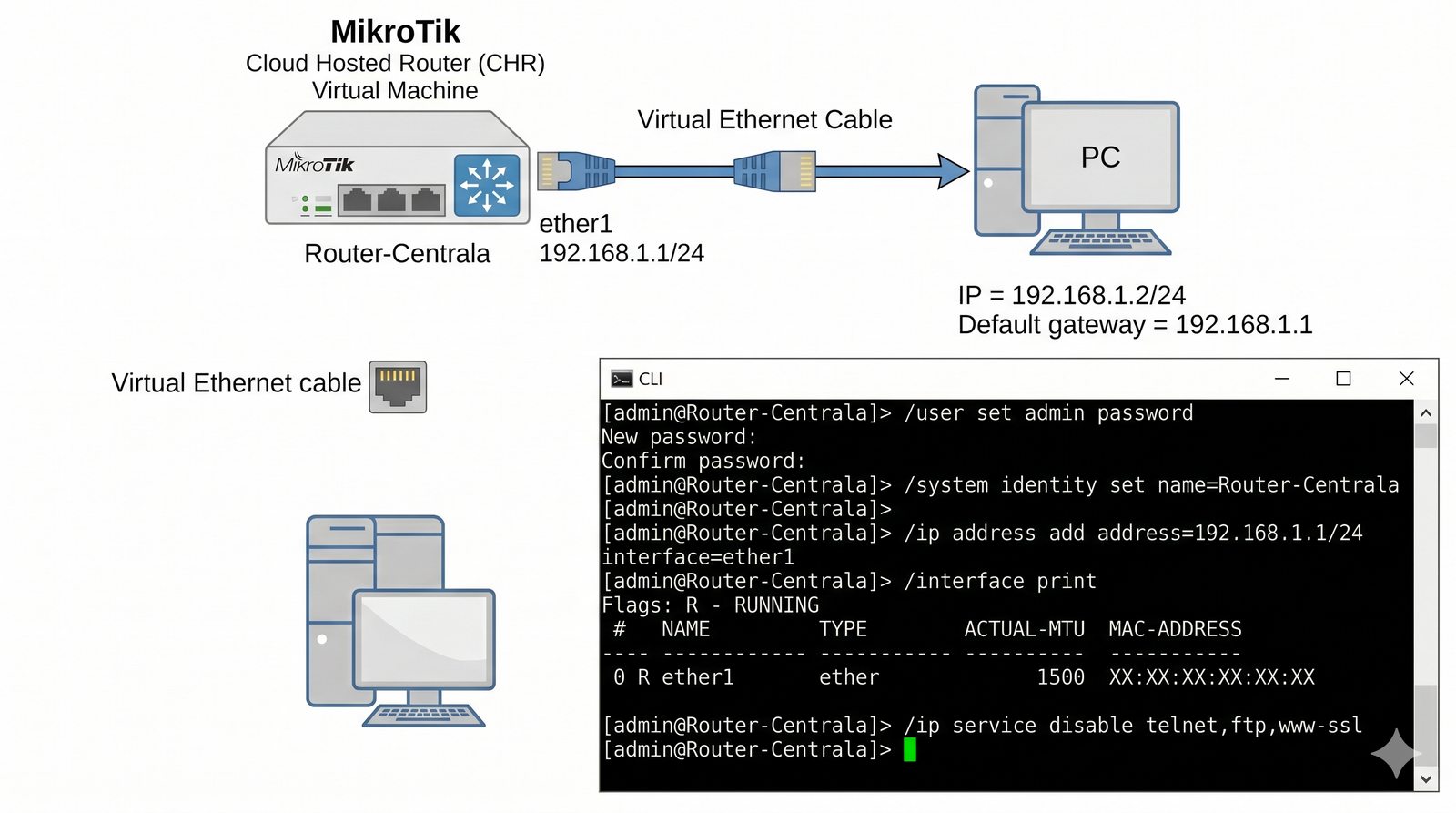

Zostajesz zatrudniony jako młodszy administrator sieci. Twoim pierwszym zadaniem jest przygotowanie środowiska testowego w symulatorze GNS3. Musisz uruchomić instancję systemu MikroTik RouterOS (CHR) na maszynie wirtualnej oraz podłączyć do niej stację roboczą z systemem Linux (np. Ubuntu lub TinyCore). Pierwszym krokiem jest zabezpieczenie urządzenia przed dostępem osób niepowołanych oraz sprawdzanie poprawności połączenia fizycznego (L1) między portami routera a komputerem.

- Instalacja i import obrazu Cloud Hosted Router (CHR) do GNS3.

- Weryfikacja wersji obrazu oraz poziomu licencji (Free vs Trial) w menu System -> License.

- Podłączenie routera do wirtualnego PC (VPCS lub Linux VM) za pomocą kabla Ethernet.

- Logowanie do RouterOS za pomocą konsoli (domyślny użytkownik 'admin', puste hasło).

- Zmiana domyślnego hasła użytkownika 'admin' dla zachowania podstawowego bezpieczeństwa.

- Zmiana nazwy systemu (identity) na 'Router-Centrala' w celu łatwej identyfikacji urządzenia.

- Wyłączenie nieużywanych usług sieciowych (np. telnet, ftp, www-ssl) w menu IP -> Services.

- Sprawdzenie statusu interfejsów (running, slave, disabled) poleceniem '/interface print'.

- Nadanie pierwszego adresu IP na interfejsie ether1 (np. 192.168.1.1/24).

- Konfiguracja adresu IP oraz bramy domyślnej na stacji PC w tej samej podsieci.

- Weryfikacja widoczności urządzeń poleceniem 'ping' w obie strony.

- Ustawienie poprawnej daty i godziny systemowej (ręcznie lub przez klienta NTP).

- Sprawdzenie i ewentualna korekta wartości MTU na interfejsach fizycznych (standard 1500).

- Utworzenie pierwszej kopii zapasowej konfiguracji binarnej (/system backup save).

- Eksport aktualnej konfiguracji do czytelnego pliku tekstowego (/export file=...).

- Podczas importu CHR do GNS3 upewnij się, że używasz właściwej wersji obrazu (v7.x dla aktualnej funkcjonalności). Wersję można sprawdzić w menu System -> Packages lub przy załadunku systemu.

- Hasło domyślne użytkownika 'admin' w RouterOS jest puste (puste pole). Zaloguj się samym loginem 'admin' bez hasła.

- Po nadaniu adresu IP na interfejsie koniecznie sprawdź stan interfejsu poleceniem '/interface print' - interfejs musi mieć flagę 'R' (Running). Jeśli jest 'R' i nie ma 'X' (Disabled), interfejs jest aktywny.

- Kabel ethernetowy w GNS3 ma kolor czerwony gdy nie ma połączenia, a zielony gdy połączenie jest aktywne (symbolizuje L1). Jednak to nie zawsze odzwierciedla stan w systemie RouterOS - konieczna weryfikacja przez CLI.

- Przed zmianą hasła administratora użyj polecenia '/user set admin password="TwojeNoweHaslo"' - RouterOS nie wymaga potwierdzenia hasła przy zmianie przez CLI.

- Wyłączenie nieużywanych usług sieciowych (telnet, ftp, www-ssl) wykonaj przez '/ip service disable [find name=

]' lub enumerację: '/ip service disable telnet,ftp,www-ssl'. - Nazwę urządzenia (identity) zmień przez '/system identity set name=Router-Centrala' - nazwa jest widoczna w CLI prompt oraz w WinBox.

- Dla weryfikacji łączności użyj '/ping 192.168.1.2' z routera lub 'ping 192.168.1.1' z PC. Obie strony muszą działać poprawnie.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Uzasadnij konieczność zmiany domyślnego hasła administratora (puste hasło) natychmiast po uruchomieniu urządzenia – jakie zagrożenia wiążą się z pozostawieniem domyślnych poświadczeń?

- Wyjaśnij, dlaczego zmiana nazwy urządzenia (identity) ułatwia zarządzanie w środowisku z wieloma routerami – jaki jest związek między nazwą a promptem CLI?

- Opisz różnicę między adresacją fizyczną (MAC) a logiczną (IP) w kontekście routera – dlaczego RouterOS wymaga obu warstw do poprawnego działania routingu?

- Wyjaśnij funkcję i znaczenie flagi 'R' (Running) w wyniku polecenia '/interface print' – jakie warunki muszą być spełnione, aby interfejs był aktywny?

- Uzasadnij wyłączenie nieużywanych usług sieciowych (telnet, ftp, www-ssl) – jaki jest związek z bezpieczeństwem urządzenia i redukcją powierzchni ataku?

- Opisz znaczenie tworzenia kopii zapasowych konfiguracji (backup) – czym różni się plik binarny (.backup) od tekstowego eksportu (.rsc)?

- Wyjaśnij, dlaczego prawidłowa konfiguracja MTU (standardowo 1500) jest istotna dla komunikacji sieciowej – jakie problemy powoduje nieprawidłowa wartość MTU?

- Podsumuj znaczenie weryfikacji łączności ping w obu kierunkach – dlaczego komunikacja jednokierunkowa nie jest pełnowartościowym testem łączności?

# Logowanie domyślne (użytkownik admin, puste hasło) [admin@MikroTik] > /user set admin password="NoweHaslo123!" [admin@MikroTik] > /system identity set name=Router-Centrala # Konfiguracja interfejsu ether1 [admin@Router-Centrala] > /ip address add address=192.168.1.1/24 interface=ether1 [admin@Router-Centrala] > /interface print Flags: R - RUNNING # NAME TYPE ACTUAL-MTU L2MTU MAX-L2MTU 0 R ether1 ether 1500 1592 9214 # Wyłączenie nieużywanych usług [admin@Router-Centrala] > /ip service disable telnet,ftp,www-ssl [admin@Router-Centrala] > /ip service print Flags: X - disabled, I - invalid # NAME PORT ADDRESS CERTIFICATE 0 X telnet 23 1 X ftp 21 2 www 80 3 ssh 22 4 X www-ssl 443

Część 3 Urządzenia warstwy 2, MAC adresy, Bridges vs Switches.

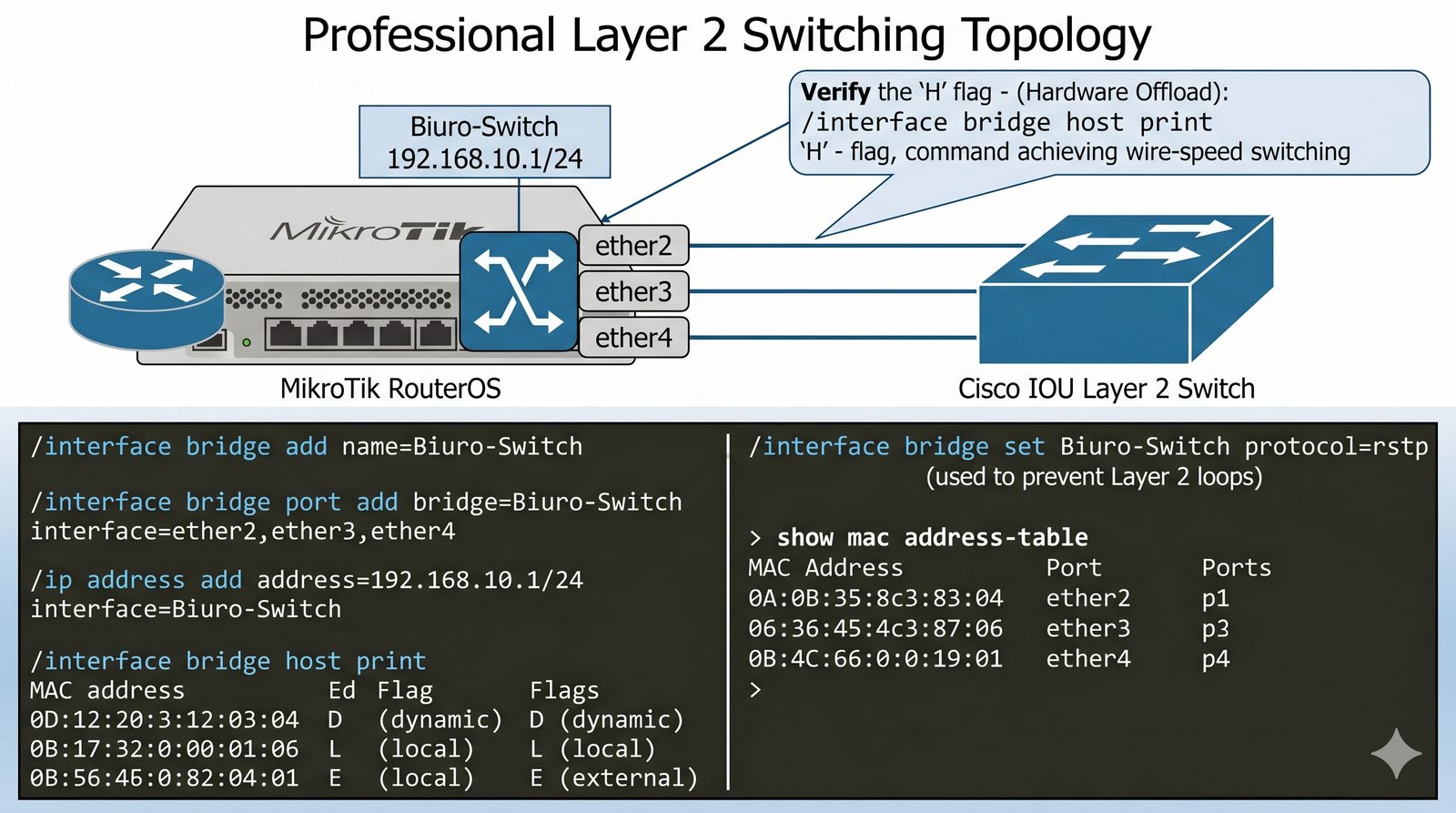

Firma posiada router MikroTik z wieloma interfejsami ethernetowymi. Twoim zadaniem jest skonfigurowanie routera tak, aby trzy z jego portów działały jak tradycyjny przełącznik (switch), umożliwiając komputerom w biurze swobodną wymianę danych bez potrzeby routowania ruchu. Dodatkowo musisz dołączyć do topologii przełącznik Cisco IOU, aby sprawdzić współpracę różnych producentów w jednej domenie rozgłoszeniowej.

- Utworzenie interfejsu wirtualnego typu Bridge o nazwie 'Biuro-Switch'.

- Dodanie portów ether2, ether3 i ether4 do utworzonego mostka.

- Weryfikacja flagi 'H' (Hardware Offload) przy portach w celu potwierdzenia wydajności sprzętowej.

- Połączenie jednego z portów do przełącznika Cisco IOU L2 i konfiguracja fizyczna.

- Włączenie funkcjonalności 'no shutdown' oraz ustawienie dupleksu na porcie Cisco.

- Weryfikacja tablicy adresów MAC na MikroTiku poleceniem '/interface bridge host print'.

- Weryfikacja tablicy adresów MAC na Cisco poleceniem 'show mac address-table'.

- Sprawdzenie poprawności przesyłania broadcastów (np. ARP) między hostami w tej samej domenie.

- Nadanie adresu IP dla całego interfejsu bridge (zarządzanie L3) zamiast dla portów fizycznych.

- Konfiguracja protokołu RSTP (Rapid Spanning Tree) na mostku dla ochrony przed pętlami.

- Zbadanie wpływu wyłączenia jednego z portów na aktualizację tablicy hostów MAC.

- Dodanie statycznego wpisu MAC (podstawowe port-security) dla wybranego hosta.

- Monitorowanie ruchu przechodzącego przez mostek za pomocą narzędzia 'Torch'.

- Sprawdzenie statusu Loop Detection na poszczególnych interfejsach mostka.

- Sporządzenie dokumentacji zrzutów tablic MAC z obu urządzeń (MikroTik/Cisco).

- Bridge w RouterOS tworzysz przez '/interface bridge add name=Biuro-Switch' - tworzy się wirtualny przełącznik warstwy 2.

- Dodawanie portów do mostka wykonaj przez '/interface bridge port add bridge=Biuro-Switch interface=ether2,ether3,ether4' - porty muszą być wcześniej skonfigurowane (bez adresów IP na fizycznych portach).

- Sprawdź flagę 'H' (Hardware Offload) przy portach przez '/interface bridge port print' - litera 'H' oznacza przyspieszone sprzętowo przełączanie (wire-speed).

- Adres IP dla całego bridge nadaj na interfejsie wirtualnym przez '/ip address add address=192.168.10.1/24 interface=Biuro-Switch' - adres jest przypisany do mostka, nie do portu fizycznego.

- Włącz RSTP przez '/interface bridge set Biuro-Switch protocol=rstp' - chroni przed pętlami L2 i blokuje port w przypadku wykrycia pętli.

- Tablicę adresów MAC sprawdź przez '/interface bridge host print' - pokazuje nauczone adresy z flagami: D (dynamic), L (local), E (external).

- Na Cisco użyj 'switchport mode access' dla portów dostępowych i 'switchport mode trunk' dla łącza do MikroTika. Polecenie 'switchport trunk encapsulation dot1q' musi poprzedzać tryb trunk.

- Testuj RSTP wyłączając port ('/interface disable ether2') i obserwuj zmiany w tablicy MAC - port powinien zostać zablokowany przez protokół STP.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij fundamentalną różnicę między hubem (wielodostępnym urządzeniem warstwy 1) a switchem (mostkiem warstwy 2) – jakie konsekwencje ma ta różnica dla przepustowości i bezpieczeństwa sieci?

- Opisz, czym jest mikrosegmentacja i dlaczego dąży się do eliminacji dużych domen kolizyjnych – jaki wpływ ma podział sieci na mniejsze segmenty na wydajność i bezpieczeństwo?

- Wyjaśnij funkcję tablicy adresów MAC w switchu – w jaki sposób switch uczy się adresów i jak działa mechanizm forwardowania ramek na podstawie MAC?

- Opisz znaczenie flagi 'H' (Hardware Offload) w portach mostka – jakie korzyści przynosi sprzętowe przyspieszenie przełączania (wire-speed)?

- Wyjaśnij rolę protokołu RSTP w zapobieganiu pętlom sieciowym – czym różni się RSTP od klasycznego STP i dlaczego jest istotny w redundanckich topologiach?

- Opisz różnicę między tablicą adresów MAC w MikroTik (/interface bridge host) a tablicą w Cisco (show mac address-table) – jakie są różnice w formacie i sposobie wyświetlania?

- Wyjaśnij, dlaczego adres IP dla interfejsu bridge przypisuje się do mostka, a nie do portów fizycznych – jaki to ma wpływ na architekturę zarządzania siecią?

- Podsumuj praktyczne znaczenie statycznych wpisów MAC (port-security) – kiedy i dlaczego warto stosować ręczne mapowanie adresów MAC na switchu?

# MikroTik: Tworzenie Bridge i dodawanie portów [admin@Router] > /interface bridge add name=Biuro-Switch [admin@Router] > /interface bridge port add bridge=Biuro-Switch interface=ether2,ether3,ether4 [admin@Router] > /ip address add address=192.168.10.1/24 interface=Biuro-Switch # MikroTik: Sprawdzenie tablicy hostów (MAC) [admin@Router] > /interface bridge host print Flags: D - dynamic, L - local, E - external BRIDGE MAC-ADDRESS ON-INTERFACE AGE Biuro-Switch 00:50:79:66:68:01 ether2 2s Biuro-Switch AA:BB:CC:DD:EE:FF ether3 4s # Cisco: Weryfikacja tablicy adresów MAC Switch# show mac address-table Mac Address Table ------------------------------------------- Vlan Mac Address Type Ports ---- ----------- -------- ----- 1 0050.7966.6801 DYNAMIC Et0/1 1 aabb.ccdd.eeff DYNAMIC Et0/2

Część 3 Rozgłoszenia i segmentacja, Standard IEEE 802.1Q.

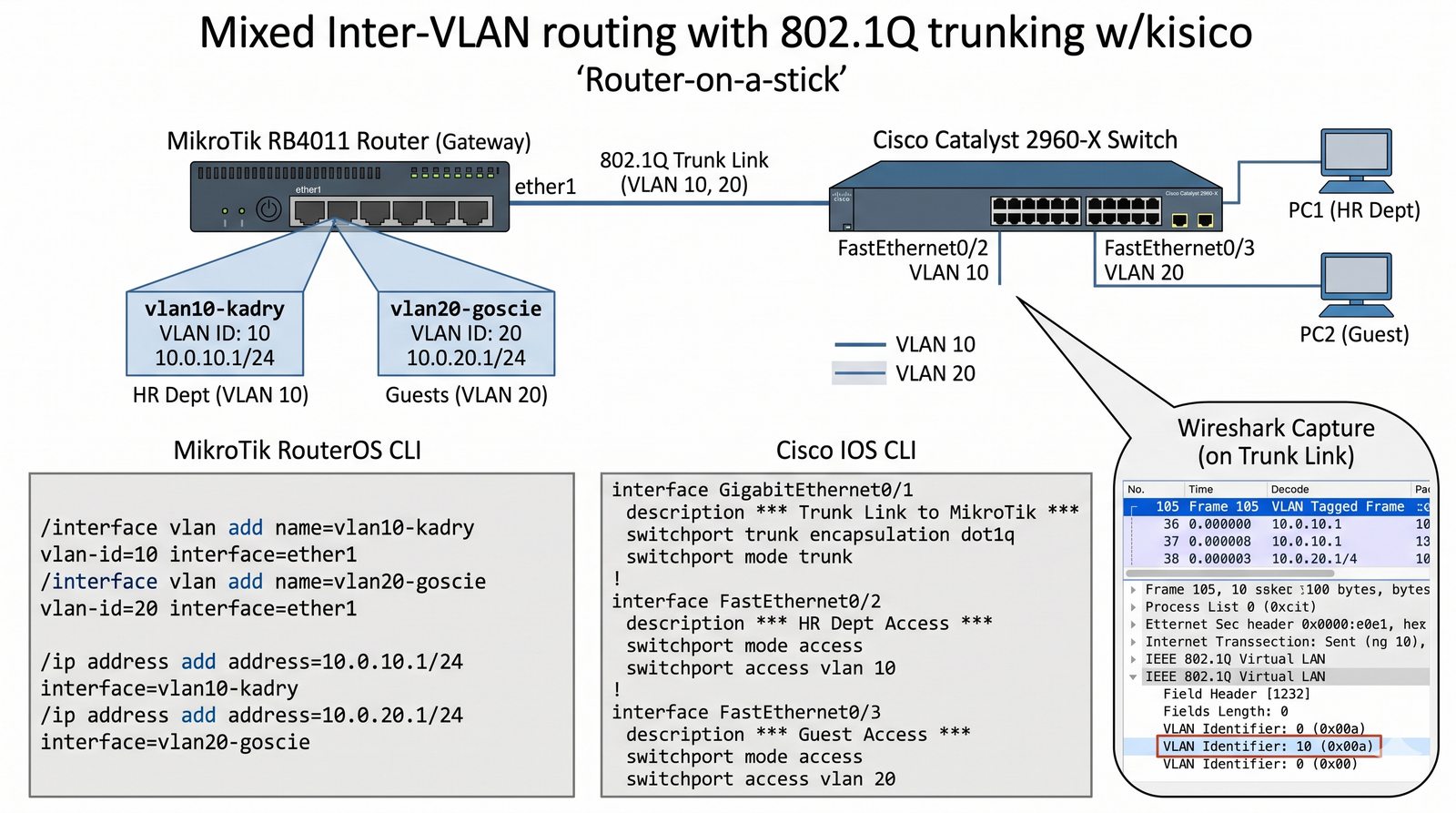

Firma rozrasta się i musi oddzielić ruch od działu kadr od ruchu ogólnodostępnego dla gości. Musisz stworzyć dwa wirtualne segmenty sieciowe (VLAN 10 - Kadry, VLAN 20 - Goście) i przesłać je jednym fizycznym kablem między routerem MikroTik a przełącznikiem Cisco. Jest to klasyczna implementacja tzw. "Router-on-a-stick".

- Utworzenie podinterfejsów VLAN 10 (Kadry) oraz VLAN 20 (Goście) na porcie ether1 routera.

- Nadanie adresacji: 10.0.10.1/24 dla VLAN 10 oraz 10.0.20.1/24 dla VLAN 20.

- Konfiguracja portu Trunk na przełączniku Cisco (encapsulation dot1q, switchport mode trunk).

- Zdefiniowanie VLANów w bazie danych przełącznika i odpowiednie nazewnictwo.

- Podział portów dostępowych (access) na Cisco i przypisanie ich do właściwych segmentów.

- Weryfikacja izolacji L2: komputer w VLAN 10 nie może komunikować się z VLAN 20 bez routingu.

- Uruchomienie narzędzia Wireshark na oknie Trunk i analiza tagowania ramek 802.1Q.

- Weryfikacja pola VLAN ID w nagłówku ramki dla ruchu z obu segmentów.

- Konfiguracja interfejsu SVI (Management) na przełączniku Cisco w wybranym VLANie.

- Sprawdzenie i konfiguracja Native VLAN (PVID) na obu końcach połączenia trunk.

- Włączenie routingu między-vlanowego na MikroTiku i testowanie pingów między segmentami.

- Analiza korzyści wynikających z metody subinterfaces w porównaniu do vlan filtering w Bridge.

- Zbadanie zachowania ruchu typu broadcast (np. DHCP Discover) wewnątrz poszczególnych VLANów.

- Dokumentacja techniczna ID VLAN oraz przypisanych do nich podsieci IP.

- Test przepustowości (bandwidth test) między wirtualnymi segmentami sieci.

- Konfiguracja VLAN w RouterOS v7 wymaga użycia '/interface vlan add name=vlan10-kadry vlan-id=10 interface=ether1' – każdy VLAN to osobny subinterfejs na porcie fizycznym.

- Adresy IP dla VLANów nadajesz na subinterfejsach: '/ip address add address=10.0.10.1/24 interface=vlan10-kadry' i analogicznie dla vlan20.

- Na Cisco skonfiguruj trunk przez 'switchport trunk encapsulation dot1q' a następnie 'switchport mode trunk' na porcie łączącym z MikroTikiem.

- Native VLAN (PVID) ustaw przez 'switchport trunk native vlan

' – domyślnie VLAN 1. Upewnij się, że jest taki sam na obu końcach trunku. - Routing między-vlan wymaga interfejsów z adresami IP (jak w pkt 2) – MikroTik routuje między subinterfejsami VLAN jak między zwykłymi interfejsami.

- Porty access na Cisco konfiguruj przez 'switchport mode access' i 'switchport access vlan

' – hosty w tych portach używają nieotagowanych ramek. - Wireshark pokaże tagi 802.1Q gdy capture na porcie trunk – pole VID wskazuje numer VLAN (dla vlan10: 0x000A = 10).

- Sprawdź izolację L2 między VLANami: host w VLAN 10 nie widzi broadcastów z VLAN 20 – to osobne domeny rozgłoszeniowe.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij, czym jest domena rozgłoszeniowa (broadcast domain) i jaki jest jej związek z wielkością sieci – dlaczego zbyt duże domeny powodują problemy z wydajnością?

- Opisz, jak VLANy wpływają na rozmiar domeny rozgłoszeniowej – w jaki sposób segmentacja VLAN redukuje ruch broadcastowy?

- Wyjaśnij mechanizm tagowania ramek 802.1Q – czym jest pole VID i jak umożliwia przesyłanie wielu VLANów jednym fizycznym łączem (trunk)?

- Opisz różnicę między portami Access a Trunk w kontekście Cisco – jak ruch jest przetwarzany na portach obu typów?

- Wyjaśnij, dlaczego Native VLAN musi być taki sam na obu końcach trunku – jakie problemy powoduje niezgodność PVID?

- Opisz zasadę działania routingu między-vlanowego (Router-on-a-stick) – jaka jest rola subinterfejsów w routingu między sieciami VLAN?

- Wyjaśnij, dlaczego komputery w różnych VLANach nie mogą komunikować się na warstwie 2 – jaki mechanizm wymusza routing na warstwie 3?

- Podsumuj korzyści biznesowe wynikające z zastosowania VLANów w firmowej sieci – izolacja ruchu, bezpieczeństwo, uproszczone zarządzanie.

# MikroTik: Konfiguracja subinterfejsów VLAN na ether1 [admin@Router] > /interface vlan add name=vlan10-kadry vlan-id=10 interface=ether1 [admin@Router] > /interface vlan add name=vlan20-goscie vlan-id=20 interface=ether1 [admin@Router] > /ip address add address=10.0.10.1/24 interface=vlan10-kadry [admin@Router] > /ip address add address=10.0.20.1/24 interface=vlan20-goscie # Cisco: Konfiguracja portu Trunk (do MikroTika) Switch(config)# interface Ethernet0/0 Switch(config-if)# switchport trunk encapsulation dot1q Switch(config-if)# switchport mode trunk # Cisco: Konfiguracja portów dostępowych (Access) Switch(config)# interface Ethernet0/1 Switch(config-if)# switchport mode access Switch(config-if)# switchport access vlan 10

Część 4 Tablica routingu, Next-hop, Odległość administracyjna.

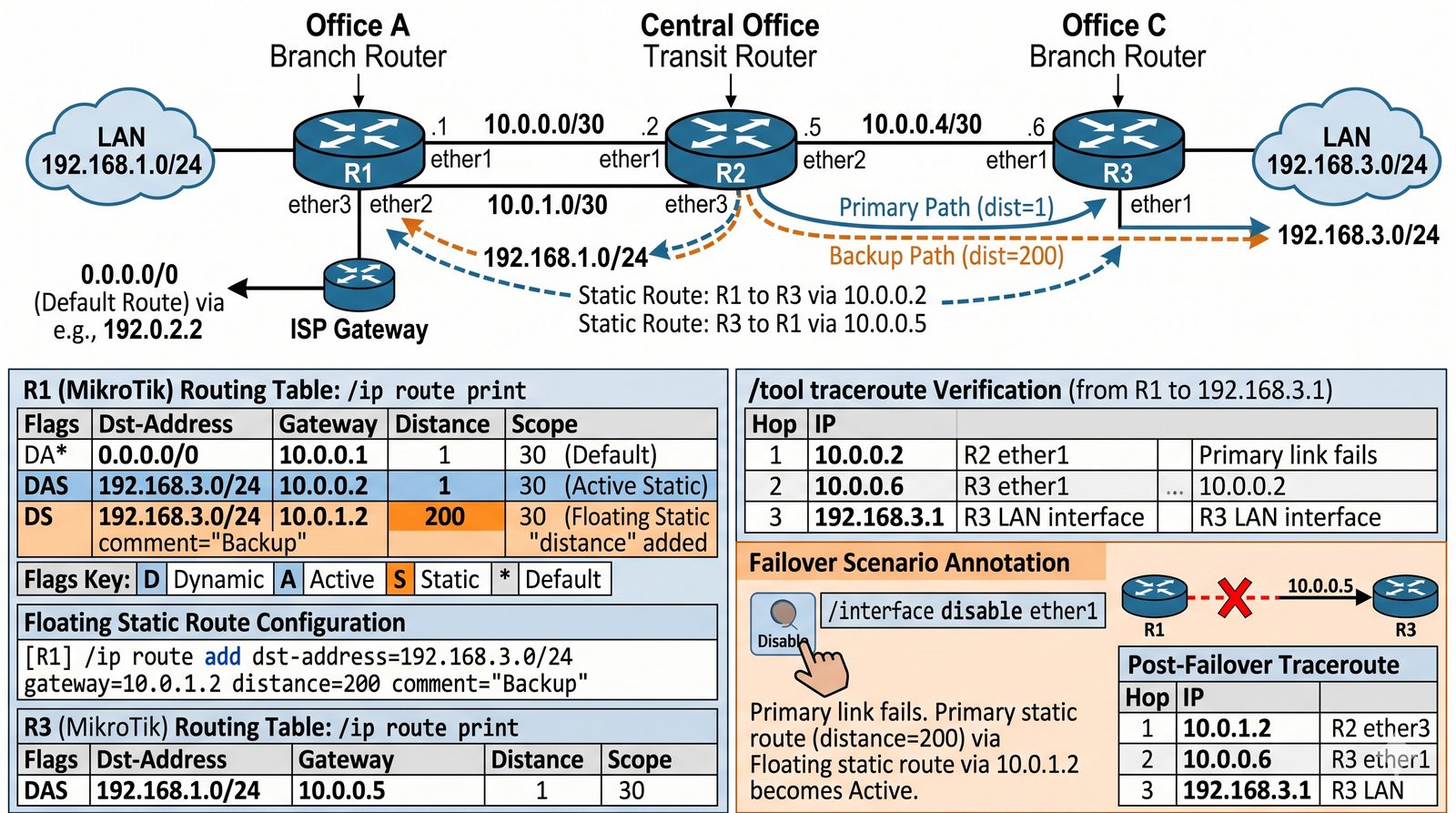

Zbuduj sieć składającą się z trzech biur (A, B, C) połączonych szeregowo. Każde biuro ma swoją sieć lokalną. Hosty z biura A muszą móc komunikować się z biurem C, mimo że nie są z nim bezpośrednio połączone. Musisz ręcznie wskazać drogę (routing statyczny) dla każdego routera, aby pakiety wiedziały, do którego sąsiada mają zostać przekazane.

- Zestawienie trzech routerów (R1, R2, R3) w topologii liniowej (szeregowej).

- Skonfigurowanie adresacji IP /30 na łączach tranzytowych między routerami.

- Dodanie trasy do sieci LAN biura C na routerze R1 (poprzez nexthop R2).

- Dodanie trasy powrotnej do sieci LAN biura A na routerze R3 (poprzez nexthop R2).

- Konfiguracja tras domyślnych (0.0.0.0/0) na routerach brzegowych wskazujących na dostawcę.

- Weryfikacja flag w tablicy routingu (np. 'AS' - Active Static, 'DAC' - Dynamic Active Connected).

- Wykorzystanie narzędzia 'traceroute' do weryfikacji wszystkich przeskoków (hops).

- Symulacja awarii jednego łącza i obserwacja stanu tras w tablicy routingu.

- Dodanie tras zapasowych z wyższą metryką (Floating Static Route) dla redundancji.

- Analiza i porównanie pojęć: dystans administracyjny (Distance) oraz metryka trasy.

- Testowanie łączności końcowej (end-to-end) między hostami w odległych biurach.

- Weryfikacja osiągalności bram (Gateway) za pomocą mechanizmu 'check-gateway=ping'.

- Konfiguracja czytelnych opisów (comments) dla każdej trasy w celu łatwego zarządzania.

- Zbadanie zjawiska routingu asymetrycznego i jego potencjalnego wpływu na sesje TCP.

- Eksport i analiza pełnej tablicy routingu z każdego z trzech urządzeń.

- Routing statyczny wymaga tras w obu kierunkach – jeśli R1 zna drogę do sieci C przez R2, to R3 musi znać drogę powrotną do A.

- Trasę statyczną w RouterOS dodaj przez '/ip route add dst-address=192.168.3.0/24 gateway=10.0.0.2' – gateway musi być bezpośrednio osiągalny.

- Sprawdź tablice routingu przez '/ip route print' – flagi: 'S' = static, 'A' = active, 'C' = connected, 'D' = dynamic (OSPF), '*' = default gateway.

- Trasa domyślna (default route) to 'dst-address=0.0.0.0/0' lub skrót '/ip route add gateway=80.0.0.1' – kieruje cały ruch bez dopasowania do innych tras.

- Floating static route: dodaj trasę z wartością 'distance=200' – będzie używana tylko gdy trasa główna (distance=1) przestanie działać.

- Korzystaj z traceroute przez '/tool traceroute 192.168.3.10' – pokazuje każdy przeskok (hop) na trasie do celu.

- Sprawdź osiągalność bramy przez 'check-gateway=ping' w trasie – router będzie pingował gateway i usuwał trasę jeśli brama nie odpowiada.

- Symuluj awarię wyłączając interfejs – '/interface disable ether1' – i obserwuj czy floating route staje się aktywna (zmiana flagi 'A').

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij, czym jest brama domyślna (Default Gateway) – dlaczego nazywa się ją bramą "ostatniej szansy" (gateway of last resort)?

- Opisz, jak działa proces routingu pakietu – jak router podejmuje decyzję o przekazaniu pakietu na podstawie tablicy routingu?

- Wyjaśnij różnicę między metryką trasy a dystansem administracyjnym – które z tych pojęć ma pierwszeństwo w wyborze trasy?

- Opisz, dlaczego routing statyczny wymaga tras w obu kierunkach – co się dzieje, gdy trasa powrotna nie jest zdefiniowana?

- Wyjaśnij mechanizm działania Floating Static Route – jak router reaguje na awarię trasy głównej i aktywuje trasę zapasową?

- Opisz zjawisko routingu asymetrycznego i jego potencjalny wpływ na sesje TCP – dlaczego asymetryczny routing może powodować problemy?

- Wyjaśnij funkcję narzędzia traceroute – jakie informacje o trasie dostarcza i jak są identyfikowane poszczególne przeskoki (hops)?

- Podsumuj praktyczne zastosowania routingu statycznego – kiedy warto stosować trasy statyczne zamiast protokołów dynamicznych?

# MikroTik (R1): Trasa do sieci Biura C (192.168.3.0/24) przez R2 (10.0.0.2) [admin@R1] > /ip route add dst-address=192.168.3.0/24 gateway=10.0.0.2 [admin@R1] > /ip route add dst-address=0.0.0.0/0 gateway=80.0.0.1 # Trasa domyślna # Cisco (R3): Trasa powrotna do Biura A (192.168.1.0/24) przez R2 (10.0.0.5) R3(config)# ip route 192.168.1.0 255.255.255.0 10.0.0.5 R3# show ip route static S* 0.0.0.0/0 [1/0] via 90.0.0.1 S 192.168.1.0/24 [1/0] via 10.0.0.5 # Diagnostyka [admin@R1] > /tool traceroute 192.168.3.10

Część 4 Protokoły routingu dynamicznego, Link-state algorithms.

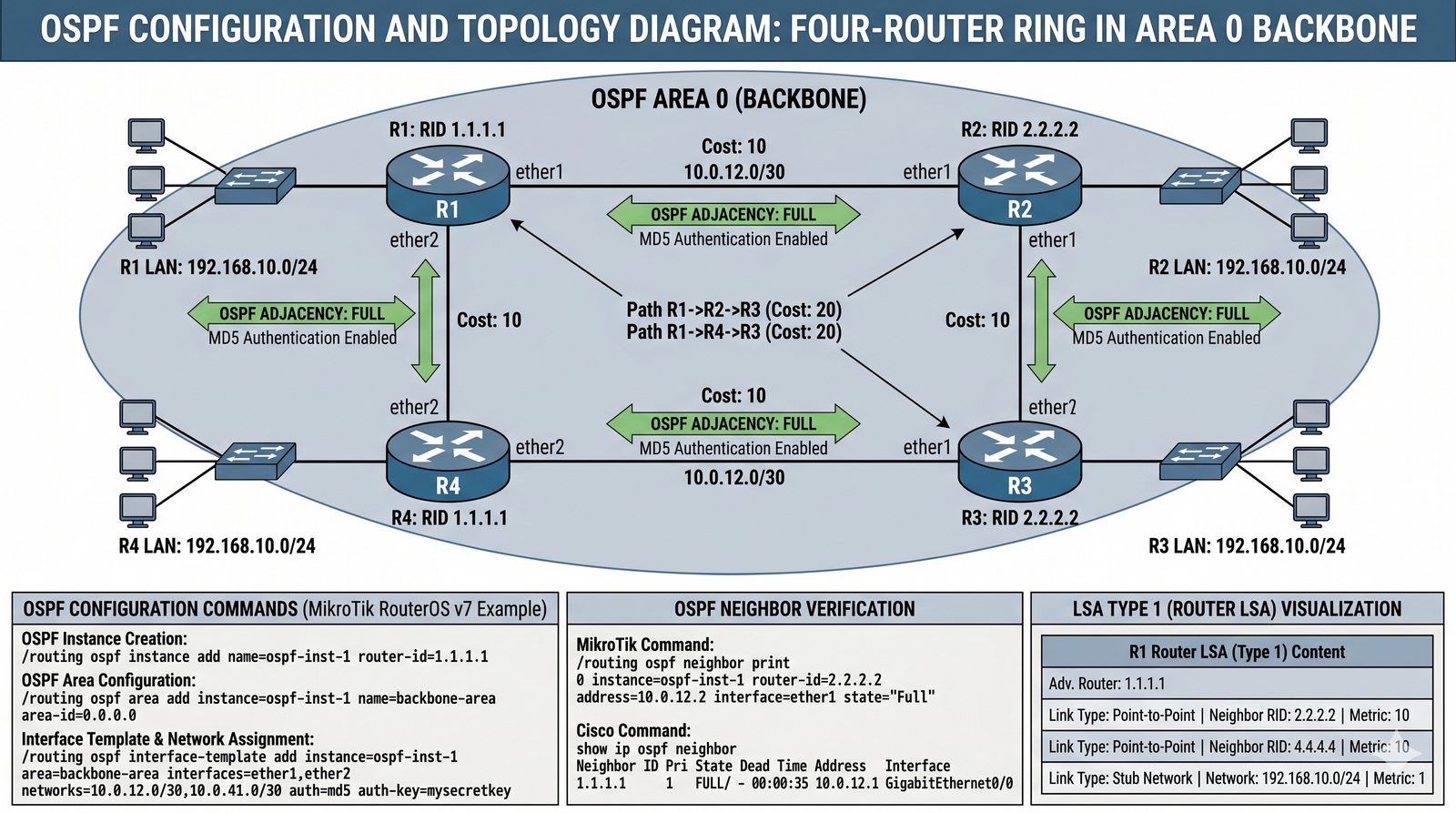

Zamiast ręcznych wpisów, czas na automatyzację. Wprowadź protokół OSPF w sieci złożonej z czterech routerów połączonych w pętlę (ring). Dzięki OSPF routery same "dogadają się" co do najlepszej ścieżki, a w przypadku awarii jednego z łączy, sieć automatycznie przekieruje ruch alternatywną drogą.

- Uruchomienie procesu OSPF (Instance) na wszystkich routerach w topologii.

- Zdefiniowanie unikalnych adresów Router-ID dla każdego urządzenia.

- Utworzenie i konfiguracja obszaru szkieletowego Backbone (Area 0.0.0.0).

- Dodanie odpowiednich interfejsów do obszaru Area 0 za pomocą szablonów (Templates).

- Konfiguracja interfejsów pasywnych (Passive) na portach prowadzących do sieci LAN hostów.

- Weryfikacja stanu sąsiedztwa (Adjacency) - osiągnięcie stanu 'Full' między routerami.

- Analiza bazy stanów łączy LSA (Link State Advertisements) na poszczególnych węzłach.

- Test odporności sieci: odłączenie jednego łącza i pomiar czasu zbieżności (convergence).

- Ręczna zmiana kosztu interfejsu (Cost) w celu wymuszenia innej ścieżki routingu.

- Konfiguracja typu sieci (Broadcast vs Point-to-Point) w zależności od medium.

- Wymuszenie wyboru routera wyznaczonego (DR/BDR) poprzez ustawienie priorytetów.

- Implementacja uwierzytelniania MD5 dla komunikatów OSPF w celu poprawy bezpieczeństwa.

- Monitorowanie komunikatów OSPF Hello i Update za pomocą Wiresharka.

- Analiza tablicy routingu pod kątem tras dynamicznych (flagi 'DAo' lub 'O').

- Dokumentacja korzyści wynikających z automatyzacji routingu w dynamicznej topologii.

- Konfiguracja OSPF w RouterOS v7 różni się od v6 – używa się instancji i szablonów ('/routing ospf instance' i '/routing ospf interface-template').

- Utwórz instancję przez '/routing ospf instance add name=ospf-inst-1 router-id=1.1.1.1' – każdy router musi mieć unikalny router-id (najlepiej adres loopback lub użyj IP).

- Utwórz obszar szkieletowy przez '/routing ospf area add instance=ospf-inst-1 name=backbone-area area-id=0.0.0.0' – obszar 0 jest wymagany.

- Dodaj interfejsy do OSPF przez szablon: '/routing ospf interface-template add instance=ospf-inst-1 area=backbone-area interfaces=ether1,ether2'.

- Interfejsy prowadzące do LAN (bez innych routerów OSPF) ustaw jako passive przez 'passive=yes' w szablonie – nie będą wysyłać Hello.

- Weryfikuj sąsiedztwo przez '/routing ospf neighbor print' – stan 'Full' oznacza pełne sąsiedztwo (adjacency), 'Loading' oznacza wymianę LSA.

- Na Cisco użyj 'router ospf 1' i 'network 10.0.0.0 0.0.0.3 area 0' – wildcard mask (odwrócona maska), nie CIDR.

- Po odłączeniu łącza sprawdź tablicę routingu – trasa powinna zostać automatycznie usunięta/dodana. Czas zbieżności (convergence) to zazwyczaj kilka-kilkadziesiąt sekund.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Opisz główne zalety routingu dynamicznego nad routingiem statycznym w dużych i średnich sieciach – jakie korzyści przynosi automatyczna wymiana informacji o trasach?

- Wyjaśnij pojęcie zbieżności sieci (convergence) – co oznacza stan zbieżności i jakie parametry mają wpływ na czas zbieżności w OSPF?

- Opisz działanie protokołu OSPF w kontekście algorytmu link-state – czym różni się od protokołów distance-vector (np. RIP)?

- Wyjaśnij znaczenie stanu sąsiedztwa 'Full' w OSPF – dlaczego pełne sąsiedztwo jest wymagane do wymiany informacji LSA?

- Opisz rolę Router-ID w OSPF – dlaczego każdy router musi mieć unikalny identyfikator i w jaki sposób jest on wybierany?

- Wyjaśnij mechanizm wyboru DR (Designated Router) i BDR w OSPF – kiedy i dlaczego ten wybór jest istotny dla działania sieci?

- Opisz różnicę między sieciami typu Broadcast a Point-to-Point w OSPF – jaki wpływ ma typ sieci na proces wyboru DR i neighbour discovery?

- Podsumuj znaczenie uwierzytelniania OSPF (MD5) – dlaczego zabezpieczenie wymiany komunikatów OSPF jest istotne dla bezpieczeństwa sieci?

# MikroTik (v7): Konfiguracja instancji i obszaru [admin@MikroTik] > /routing ospf instance add name=ospf-inst-1 router-id=1.1.1.1 [admin@MikroTik] > /routing ospf area add instance=ospf-inst-1 name=backbone-area area-id=0.0.0.0 # MikroTik (v7): Dodawanie interfejsów za pomocą szablonów (Templates) [admin@MikroTik] > /routing ospf interface-template add instance=ospf-inst-1 area=backbone-area interfaces=ether1,ether2 auth=md5 auth-key="haslo123" # Cisco: Konfiguracja OSPF Router(config)# router ospf 1 Router(config-router)# router-id 2.2.2.2 Router(config-router)# network 10.0.0.0 0.0.0.3 area 0 # Weryfikacja sąsiedztwa [admin@MikroTik] > /routing ospf neighbor print Router# show ip ospf neighbor

Część 4 DHCP, DORA process, IP pools.

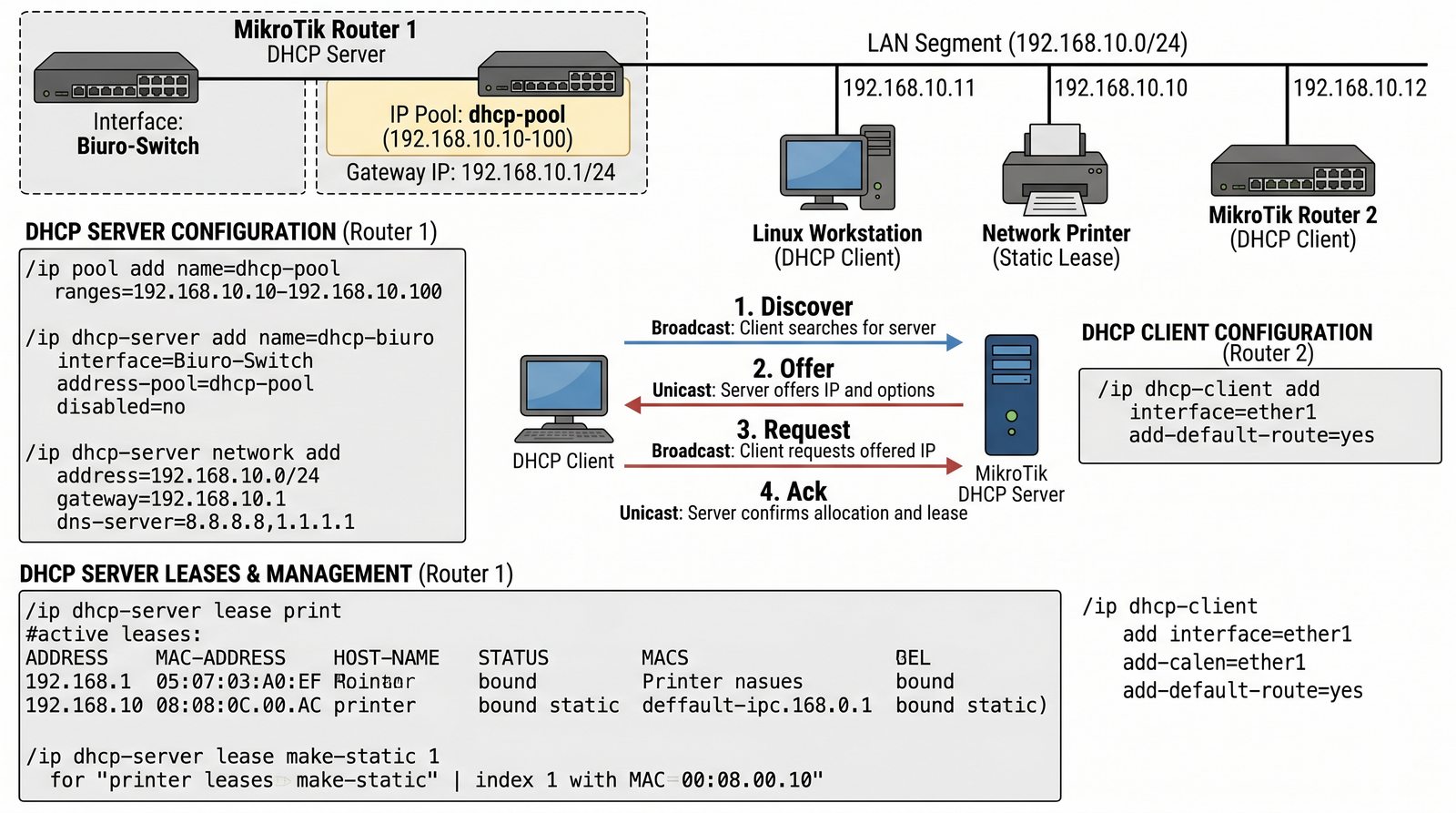

Nikt nie lubi wpisywać adresów IP ręcznie na każdym laptopie w biurze. Musisz skonfigurować router MikroTik jako serwer DHCP, który będzie automatycznie nadawał adresy IP, maski podsieci oraz adresy serwerów DNS wszystkim podłączonym urządzeniom. Dodatkowo jeden z routerów w sieci ma pobrać konfigurację z innego routera (klient DHCP).

- Utworzenie puli adresowej (IP Pool) dla użytkowników o odpowiednim zakresie (maska /24).

- Konfiguracja serwera DHCP na wybranym interfejsie (Bridge lub VLAN).

- Ustawienie kluczowych opcji DHCP: brama domyślna (gateway) oraz serwer DNS (np. 8.8.8.8, 1.1.1.1).

- Konfiguracja czasu dzierżawy (Lease Time) dostosowanego do specyfiki sieci (np. 1 dzień).

- Weryfikacja listy przydzielonych dzierżaw poleceniem '/ip dhcp-server lease print'.

- Konfiguracja statycznej rezerwacji (Static Lease) na podstawie adresu MAC stacji Linux lub drukarki.

- Uruchomienie klienta DHCP na innym routerze i sprawdzenie otrzymanej trasy domyślnej.

- Monitorowanie przebiegu procesu DORA (Discover, Offer, Request, Ack) w narzędziu Wireshark.

- Ustawienie opcji 'Authoritative' na 'yes' dla serwera DHCP w celu wymuszenia poprawności.

- Konfiguracja DHCP Option 66/67 (teoretyczne przygotowanie do bootowania PXE).

- Test mechanizmu wykrywania konfliktów adresów IP (Conflict Detection).

- Analiza komunikatów w logach systemowych MikroTik podczas przypisywania adresu.

- Zbadanie opcji 'Add Default Route' po stronie klienta DHCP i jej wpływu na tablicę routingu.

- Weryfikacja poprawności bramy i DNS na komputerach klienckich poleceniem 'ipconfig'/'ifconfig'.

- Dokumentacja logów z udanego procesu przypisania adresu IP dla stacji roboczej.

- Pula adresowa (IP Pool) to zakres adresów, które serwer DHCP będzie przydzielać. Utwórz przez '/ip pool add name=dhcp-pool ranges=192.168.10.10-192.168.10.100'.

- Serwer DHCP wymaga, aby interfejs (bridge lub vlan) miał przypisany adres IP z tej samej podsieci co pula. Bez adresu na interfejsie serwer nie wystartuje (status 'Invalid').

- Konfiguracja serwera DHCP: '/ip dhcp-server add name=dhcp-biuro interface=Biuro-Switch address-pool=dhcp-pool disabled=no' – musisz mieć pulę i interfejs.

- Sieć DHCP (network) definiuje parametry dla klientów: '/ip dhcp-server network add address=192.168.10.0/24 gateway=192.168.10.1 dns-server=8.8.8.8,1.1.1.1' – brama i DNS są kluczowe.

- Lease time (czas dzierżawy) ustaw w parametrach sieci – domyślnie 10 minut (3d00:10:00 = 3 dni). Dla biura ustaw np. 'lease-time=1d' (1 dzień).

- Rezerwacja statyczna (make-static): najpierw klient pobiera adres przez DHCP, potem '/ip dhcp-server lease make-static [find address=192.168.10.50]' – wiąże adres MAC z IP.

- Klient DHCP: '/ip dhcp-client add interface=ether1 add-default-route=yes disabled=no' – 'add-default-route=yes' dodaje trasę domyślną do tablicy routingu.

- Monitoruj dzierżawy przez '/ip dhcp-server lease print' – pokazuje wszystkie aktywne dzierżawy z adresami MAC i czasem wygaśnięcia.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Opisz fazy procesu DORA (Discover, Offer, Request, Ack) – w jaki sposób klient i serwer DHCP negocjują przydział adresu IP?

- Wyjaśnij znaczenie opcji DHCP, takich jak gateway i DNS server – dlaczego te parametry są kluczowe dla działania sieci?

- Opisz, dlaczego rezerwacje statyczne (static leases) są ważne dla urządzeń infrastrukturalnych – podaj przykłady urządzeń, które powinny mieć stałe adresy IP.

- Wyjaśnij funkcję czasu dzierżawy (lease time) – jaki wpływ ma długość dzierżawy na zarządzanie pulą adresową i sieć?

- Opisz mechanizm wykrywania konfliktów adresów IP (conflict detection) – jak serwer DHCP weryfikuje, czy adres nie jest już używany?

- Wyjaśnij funkcję opcji 'add-default-route' w kliencie DHCP – jaki wpływ ma ta opcja na tablicę routingu urządzenia?

- Opisz różnicę między trybem 'authoritative' a domyślnym zachowaniem serwera DHCP – kiedy ustawienie 'authoritative=yes' jest konieczne?

- Podsumuj korzyści automatycznej konfiguracji hostów przez DHCP w środowisku korporacyjnym – oszczędność czasu, łatwość zarządzania, centralizacja konfiguracji.

# Serwer DHCP: Pulę adresowa i serwer [admin@Router] > /ip pool add name=dhcp-pool ranges=192.168.10.10-192.168.10.100 [admin@Router] > /ip dhcp-server add name=dhcp-biuro interface=Biuro-Switch address-pool=dhcp-pool disabled=no [admin@Router] > /ip dhcp-server network add address=192.168.10.0/24 gateway=192.168.10.1 dns-server=8.8.8.8 # Rezerwacja statyczna (np. dla drukarki) [admin@Router] > /ip dhcp-server lease make-static [find address=192.168.10.50] # Klient DHCP na drugim urządzeniu [admin@Router-Klient] > /ip dhcp-client add interface=ether1 add-default-route=yes disabled=no # Monitorowanie dzierżaw [admin@Router] > /ip dhcp-server lease print

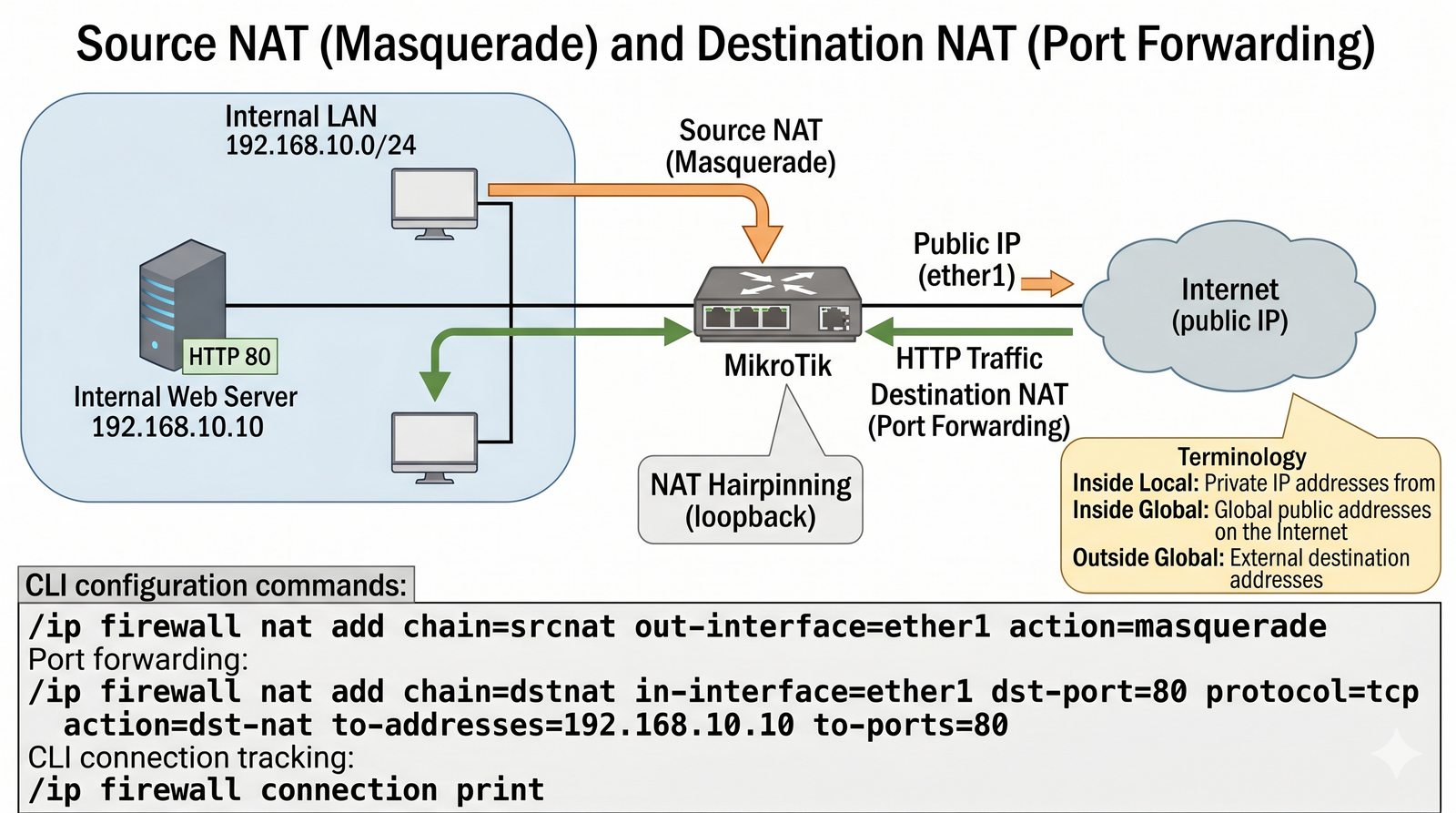

Część 4 NAT (Network Address Translation), RFC 1918, SNAT/DNAT.

Twoja sieć lokalna używa prywatnych adresów IP (np. 192.168.x.x), które nie są routowane w Internecie. Aby użytkownicy mogli przeglądać strony WWW, router musi zamieniać ich prywatne adresy na swój jeden publiczny adres IP. Jest to tzw. maskarada. Dodatkowo, musisz udostępnić serwer WWW z wewnątrz sieci tak, aby był widoczny z zewnątrz (przekierowanie portów).

- Konfiguracja Source NAT (masquerade) dla ruchu wychodzącego interfejsem WAN routera.

- Weryfikacja dostępu do zewnętrznego Internetu z poziomu stacji roboczych w LAN.

- Konfiguracja Destination NAT (Port Forwarding) dla protokołu HTTP (port 80) do serwera wewnętrznego.

- Wdrożenie dodatkowego przekierowania dla usługi SSH (port 22) na niestandardowym porcie zewnętrznym.

- Weryfikacja aktywnych tras translacji poleceniem '/ip firewall connection print'.

- Zbadanie praktycznej różnicy między SNAT (Static NAT) a Masquerade w konfiguracji Firewalla.

- Konfiguracja mechanizmu NAT Hairpinning (Loopback NAT) dla dostępu do serwera z wewnątrz sieci.

- Monitorowanie obciążenia i liczników pakietów na regułach NAT w czasie rzeczywistym.

- Wykorzystanie Address List do selektywnego stosowania maskarady dla wybranych grup hostów.

- Ograniczenie działania reguł NAT w określonych oknach czasowych (Time filtering).

- Analiza logów firewalla i monitorowanie sesji NAT pod kątem potencjalnych problemów.

- Sprawdzenie statystyk 'Out-of-rate' (jeśli występują ograniczenia w procesowaniu).

- Testowanie przekierowań dla wielu różnych usług serwerowych jednocześnie.

- Analiza wpływu wyłączenia Connection Tracking na poprawność działania NAT.

- Opracowanie tabeli pojęć: Inside Local, Inside Global oraz Outside Global w sprawozdaniu.

- Reguły NAT w RouterOS znajdują się w '/ip firewall nat' – trzy główne łańcuchy: srcnat (źródło), dstnat (cel), forward (przekierowanie).

- Masquerade (Source NAT) to '/ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade' – zamienia prywatne IP na publiczne (IP interfejsu WAN).

- Bez określenia out-interface, masquerade może zamaskować też ruch lokalny (do samego routera) – używaj zawsze 'out-interface=

'. - Destination NAT (Port Forwarding): '/ip firewall nat add chain=dstnat in-interface=ether1 dst-port=80 protocol=tcp action=dst-nat to-addresses=192.168.10.10 to-ports=80' – przekierowuje ruch HTTP na wewnętrzny serwer.

- Aktywne połączenia NAT sprawdź przez '/ip firewall connection print' – pokazuje translatorne sesje z adresami src/dst.

- SNAT (Static NAT) vs Masquerade: SNAT używa stałego publicznego IP, Masquerade dynamicznie bierze IP interfejsu wyjściowego. Dla wielu klientów używaj Masquerade.

- NAT Hairpinning (Loopback): aby dostać się do wewnętrznego serwera używając publicznego IP z sieci wewnętrznej – wymaga aktywnego Connection Tracking i regułki NAT z 'dst-address=

'. - Logowanie NAT: dodaj 'log=yes' do reguły – zobaczysz pakiety w '/log print'. Przydatne przy diagnozowaniu problemów.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij, dlaczego wprowadzono NAT w kontekście wyczerpywania się puli adresów IPv4 – jakie problemy adresacji rozwiązuje NAT w infrastrukturze IPv4?

- Opisz różnicę między SNAT (Source NAT) a Masquerade – kiedy stosuje się każde z tych rozwiązań i jakie są ich zalety?

- Wyjaśnij mechanizm PAT (Port Address Translation, zwany też NAT overload lub NAT overloading) – w jaki sposób wiele prywatnych adresów może współdzielić jeden publiczny adres?

- Opisz, czym jest Destination NAT (Port Forwarding) – jak umożliwia dostęp do usług w sieci wewnętrznej z Internetu?

- Wyjaśnij pojęcia: Inside Local, Inside Global, Outside Global, Outside Local – dlaczego te rozróżnienia są istotne przy diagnozowaniu problemów NAT?

- Opisz mechanizm NAT Hairpinning (Loopback NAT) – dlaczego dostęp do serwera przez publiczny adres IP z sieci wewnętrznej wymaga specjalnych reguł?

- Wyjaśnij funkcję Connection Tracking w kontekście NAT – jak śledzenie połączeń umożliwia poprawną pracę NAT dla odpowiedzi przychodzących?

- Podsumuj praktyczne zastosowania NAT w sieciach korporacyjnych – maskarada dla dostępu do Internetu, przekierowanie portów dla serwerów wewnętrznych.

# Source NAT (Masquerade) - wyjście na świat przez ether1 [admin@Router] > /ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade # Destination NAT (Port Forwarding) - udostępnienie serwera WWW [admin@Router] > /ip firewall nat add chain=dstnat dst-port=80 protocol=tcp in-interface=ether1 \ action=dst-nat to-addresses=192.168.10.10 to-ports=80 # Monitorowanie aktywnych połączeń (translacji) [admin@Router] > /ip firewall connection print where src-address~"192.168.10" Flags: E - expected, S - confirmed, C - closed, D - dying, F - fasttrack # PROTOCOL SRC-ADDRESS DST-ADDRESS TCP-STATE 0 C tcp 192.168.10.15:54321 1.1.1.1:80 established

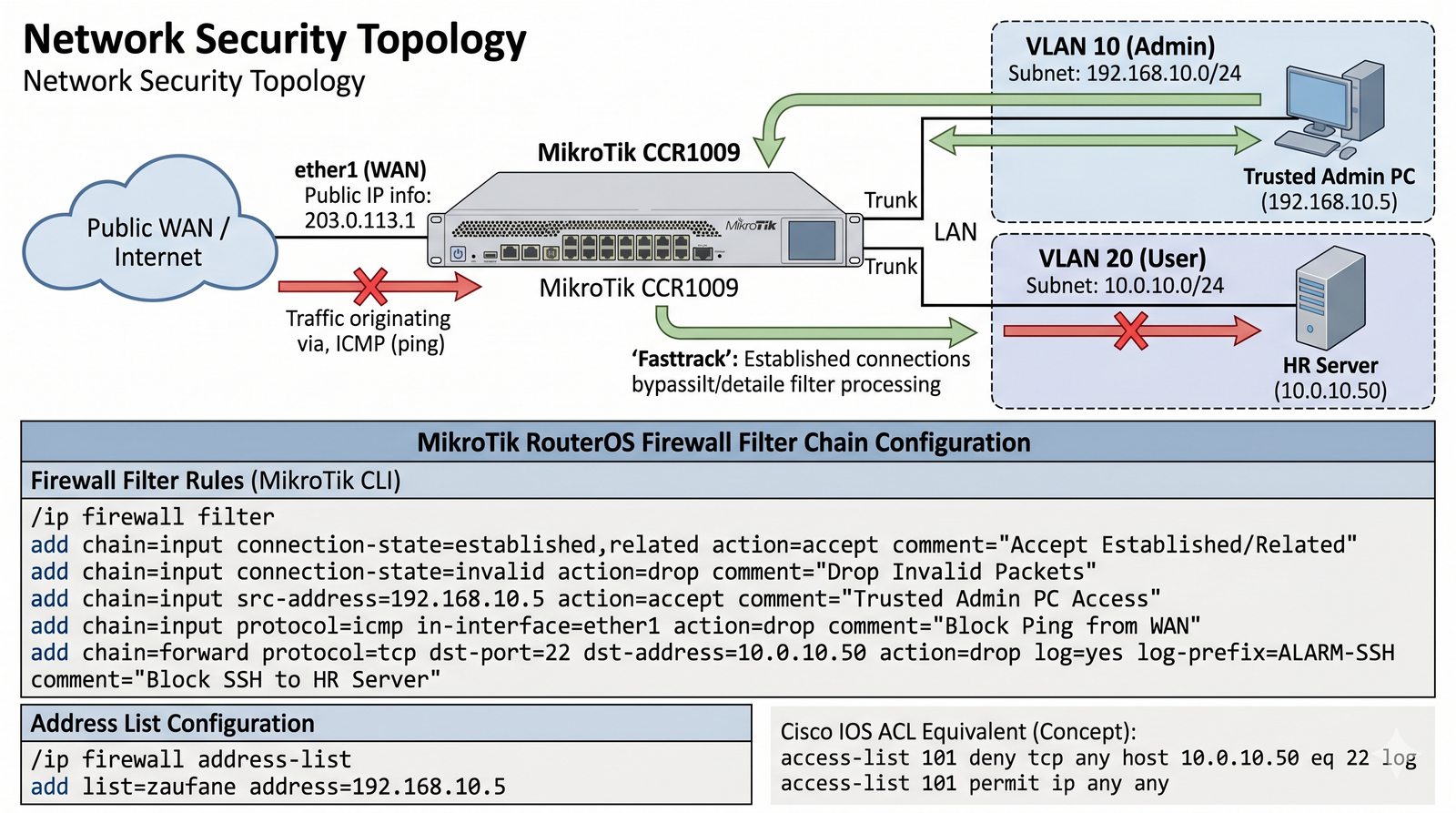

Część 5 Bezpieczeństwo, Firewall chain (input, output, forward), Drop vs Reject.

Bezpieczeństwo przede wszystkim. Twoim zadaniem jest stworzenie polityki bezpieczeństwa: zablokuj możliwość pingowania routera z zewnątrz, pozwól na zarządzanie tylko z jednego zaufanego komputera i zablokuj użytkownikom dostęp do określonych usług w sieci (np. blokada SSH do serwera kadr).

- Implementacja reguły akceptującej połączenia nawiązane i powiązane (Established/Related) w chain Input.

- Zbudowanie reguł w łańcuchu INPUT (bezpieczeństwo samego routera) i blokada ruchu Invalid.

- Zbudowanie reguł w łańcuchu FORWARD (kontrola ruchu między segmentami sieci).

- Wykorzystanie Address Lists do grupowania zaufanych hostów administratora i działów firmy.

- Blokada dostępu do usług zarządzania (WinBox, SSH, WWW) z interfejsów publicznych.

- Logowanie wszystkich odrzuconych pakietów do systemowego logu z odpowiednim prefiksem.

- Selektywna blokada protokołu ICMP (ping) przy zachowaniu poprawności działania innych usług.

- Weryfikacja działania reguł poprzez obserwację liczników pakietów i bajtów w firewallu.

- Wdrożenie podstawowego mechanizmu ochrony przed atakami typu Brute-Force na usługę SSH.

- Konfiguracja filtrowania ruchu między VLANami dla zapewnienia izolacji działów firmowych.

- Blokowanie ruchu na znanych szkodliwych portach i protokołach (np. Microsoft RPC).

- Ochrona routera przed skanowaniem portów za pomocą opcji Port Scan Detection (PSD).

- Wykorzystanie akcji 'Reject' zamiast 'Drop' w celach diagnostycznych dla wybranych reguł.

- Testowanie skuteczności polityki firewall z poziomu zewnętrznego hosta testowego (np. Kali).

- Konfiguracja funkcji 'Fasttrack' w celu odciążenia procesora routera przy dużym ruchu.

- Kolejność reguł ma znaczenie! Pakiety są sprawdzane od góry do dołu (first-match). Pierwsza pasująca reguła wykonuje akcję.

- Reguły firewall w RouterOS są w '/ip firewall filter' z trzema głównymi łańcuchami: Input (do routera), Forward (przez router), Output (z routera).

- Reguła established/related: '/ip firewall filter add chain=input connection-state=established,related action=accept' – pozwala na ruch powrotny (odpowiedzi na połączenia wychodzące). Kluczowa dla wydajności i stanowego firewalla.

- Blokada ruchu Invalid: '/ip firewall filter add chain=input connection-state=invalid action=drop' – odrzuca pakiety nienależące do żadnego znanego połączenia (zabezpieczenie przed atakami).

- ICMP (ping) blokuj selektywnie: '/ip firewall filter add chain=input protocol=icmp in-interface=ether1 action=drop' – nie blokuje wszystkich ICMP (np. path MTU discovery wymaga ICMP type 3).

- Address Lists: '/ip address-list add list=zaufane address=192.168.10.5' – potem użyj 'src-address-list=zaufane' w regule. Ułatwia zarządzanie grupami adresów.

- Logowanie: dodaj 'log=yes log-prefix="ALARM"' do reguły – wpisy z tym prefiksem pojawią się w logu systemowym (przydatne przy testowaniu).

- Fasttrack: '/ip firewall filter add chain=forward action=fasttrack-connection' – przyspiesza przetwarzanie połączeń (pomija głębszą inspekcję). Używaj dla ruchu zaufanego.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij różnicę między stanowym (stateful) a bezstanowym filtrowaniem pakietów – dlaczego RouterOS jest firewallem stanowym?

- Opisz znaczenie reguły 'allow established/related' – dlaczego ta reguła jest kluczowa dla wydajności i poprawnego działania firewalla?

- Wyjaśnij różnicę między akcjami 'drop' a 'reject' – kiedy stosuje się każdą z nich i jakie są konsekwencje dla użytkownika końcowego?

- Opisz trzy główne łańcuchy firewalla: Input, Forward, Output – jaki ruch jest przetwarzany w każdym z łańcuchów?

- Wyjaśnij znaczenie blokady ruchu typu 'invalid' – dlaczego pakiety nienależące do ustanowionych połączeń powinny być odrzucane?

- Opisz funkcję Address Lists w firewalla – dlaczego groupowanie adresów ułatwia zarządzanie regułami i jak wpływa na skalowalność?

- Wyjaśnij mechanizm Fasttrack – dlaczego przyspieszenie połączeń jest istotne przy dużym obciążeniu routera?

- Podsumuj zasady dobrej polityki bezpieczeństwa – najmniej uprzywilejowany dostęp, logowanie odrzuconych pakietów, regularna analiza reguł.

# 1. Zezwolenie na połączenia nawiązane i powiązane (wydajność) [admin@Router] > /ip firewall filter add chain=input connection-state=established,related action=accept # 2. Zarządzanie tylko z zaufanego adresu (np. Admin PC) [admin@Router] > /ip firewall filter add chain=input src-address=192.168.10.5 action=accept comment="Zaufany PC" # 3. Blokada pingu (ICMP) z zewnątrz [admin@Router] > /ip firewall filter add chain=input protocol=icmp in-interface=ether1 action=drop # 4. Blokada SSH do serwera kadr (ruch przechodzący) [admin@Router] > /ip firewall filter add chain=forward protocol=tcp dst-port=22 \ dst-address=10.0.10.50 action=drop log=yes log-prefix="ALARM-SSH" # Sprawdzenie liczników reguł [admin@Router] > /ip firewall filter print stats

Część 5 VPN, Enkapsulacja, Połączenia Point-to-Point.

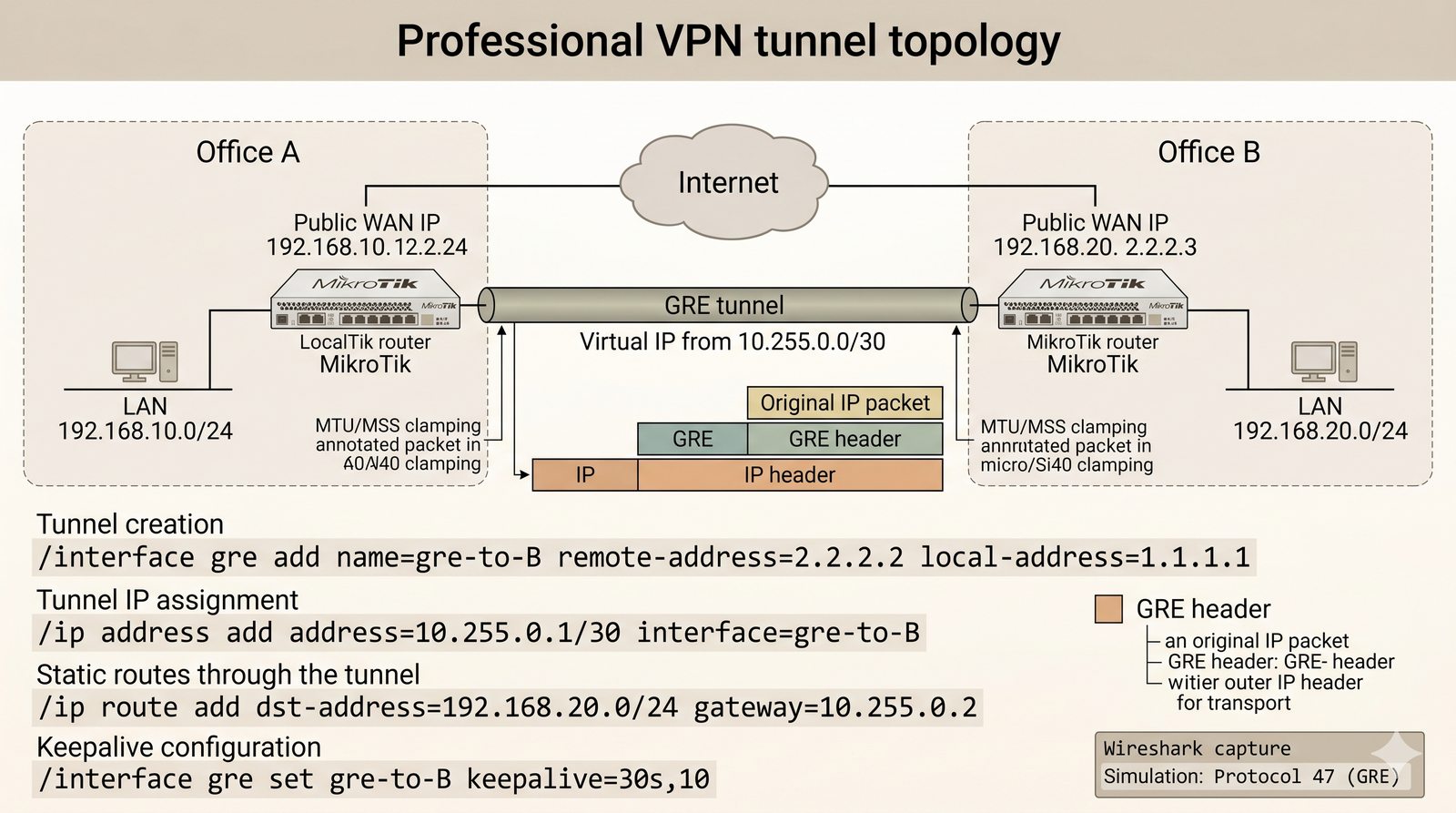

Firma otwiera oddział w innym mieście. Musisz połączyć obie sieci lokalne przez publiczny Internet tak, aby routery "myślały", że są połączone bezpośrednim kablem. Wykorzystaj protokół GRE do zestawienia tunelu i przeprowadź przez niego ruch z jednej sieci LAN do drugiej.

- Utworzenie wirtualnego interfejsu GRE Tunnel na obu routerach brzegowych (oddział A i B).

- Wskazanie adresów IP publicznych routerów jako parametrów 'Local Address' i 'Remote Address'.

- Nadanie adresacji IP wewnątrz tunelu z dedykowanej puli trasującej (np. 10.255.0.0/30).

- Sprawdzenie statusu interfejsu GRE (flagi Running / Link-up) na obu urządzeniach.

- Dodanie tras statycznych kierujących ruch między sieciami LAN przez interfejs tunelu.

- Weryfikacja łączności ping między biurami z wykorzystaniem adresów LAN.

- Analiza enkapsulacji pakietów GRE w Wiresharku i identyfikacja nagłówków IP.

- Konfiguracja mechanizmu Keepalive (interwał i retries) dla monitorowania stanu tunelu.

- Optymalizacja transmisji: korekta wartości MTU oraz MSS Clamping dla protokołu TCP.

- Testowanie wydajności łącza (Bandwidth Test) przez zestawiony tunel GRE.

- Zabezpieczenie dostępu do tunelu za pomocą reguł firewalla (filtrowanie po adresie partnera).

- Monitorowanie statystyk interfejsu tunelu (ruch przychodzący i wychodzący).

- Podsumowanie różnic technicznych między tunelem bez szyfrowania a rozwiązaniem IPSec.

- Konfiguracja opisów i komentarzy dla interfejsów wirtualnych w celach porządkowych.

- Próba zestawienia sąsiedztwa protokołu OSPF przez interfejs tunelu GRE.

- Tunel GRE tworzysz przez '/interface gre add name=gre-to-B remote-address=2.2.2.2 local-address=1.1.1.1' – oba routery muszą mieć publiczne IP.

- Adres IP wewnątrz tunelu (np. 10.255.0.1/30 na Routerze A) jest niezależny od adresacji WAN – to osobna podsieć wirtualna.

- Routing przez tunel: dodaj '/ip route add dst-address=192.168.20.0/24 gateway=10.255.0.2' – wskaż adres tunelu drugiej strony jako gateway.

- Sprawdź stan tunelu przez '/interface print' – GRE powinien mieć flagę 'R' (Running) i 'XY' (X = disabled, Y = running). Oba routery muszą mieć running.

- Keepalive: '/interface gre set gre-to-B keepalive=30s,10' – wysyła co 30s, 10 prób. Jeśli nie odpowie, interfejs zostanie wyłączony.

- Wireshark na interfejsie WAN pokaże pakiety GRE enkapsulowane w IP (protokół 47) – nagłówek GRE dodaje 4-20 bajtów, stąd MTU issue.

- MTU/MSS Clamping: '/ip firewall mangle add chain=forward protocol=tcp tcp-flags=syn action= MSS clamp-to-pmtu new-tcp-mss=1400' – rozwiązuje problem fragmentacji.

- GRE nie szyfruje! Do produkcji użyj IPSec (ESP/AH) lub OpenVPN – GRE to tylko enkapsulacja. W laboratorium dla celów dydaktycznych wystarcza.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Wyjaśnij pojęcie enkapsulacji – czym jest i jak umożliwia tworzenie tuneli w warstwie 3 modelu OSI?

- Opisz, dlaczego adresacja IP wewnątrz tunelu GRE jest inna niż na zewnętrznych portach routerów – jaki jest związek między tunelem a wirtualnym interfejsem?

- Wyjaśnij różnicę między tunelem GRE a szyfrowanym VPN (IPSec) – dlaczego GRE nie zapewnia poufności i integralności danych?

- Opisz zastosowania tunelu GRE – kiedy i dlaczego warto stosować GRE mimo braku szyfrowania?

- Wyjaśnij mechanizm Keepalive w tunelu GRE – jak monitorowanie stanu tunelu wpływa na niezawodność połączenia?

- Opisz problem MTU w tunelach GRE – dlaczego enkapsulacja powoduje problemy z fragmentacją pakietów i jak im zaradzić (MSS Clamping)?

- Wyjaśnij, dlaczego routing przez tunel wymaga tras statycznych lub protokołów dynamicznych – jaki jest związek między tunelem a tablicą routingu?

- Podsumuj praktyczne zastosowania GRE w sieciach korporacyjnych – łączenie oddziałów, protokoły multicast przez sieć publiczną, podstawowy tunel dla IPSec.

# Konfiguracja tunelu na Routerze A (Public IP: 1.1.1.1) [admin@Router-A] > /interface gre add name=gre-to-B remote-address=2.2.2.2 local-address=1.1.1.1 [admin@Router-A] > /ip address add address=10.255.0.1/30 interface=gre-to-B # Routing przez tunel do sieci LAN Routera B (192.168.20.0/24) [admin@Router-A] > /ip route add dst-address=192.168.20.0/24 gateway=10.255.0.2 # Weryfikacja (na Routerze B powinien być analogiczny wpis) [admin@Router-A] > /ping 10.255.0.2 SEQ HOST SIZE TTL TIME STATUS 0 10.255.0.2 56 64 12ms 1 10.255.0.2 56 64 11ms

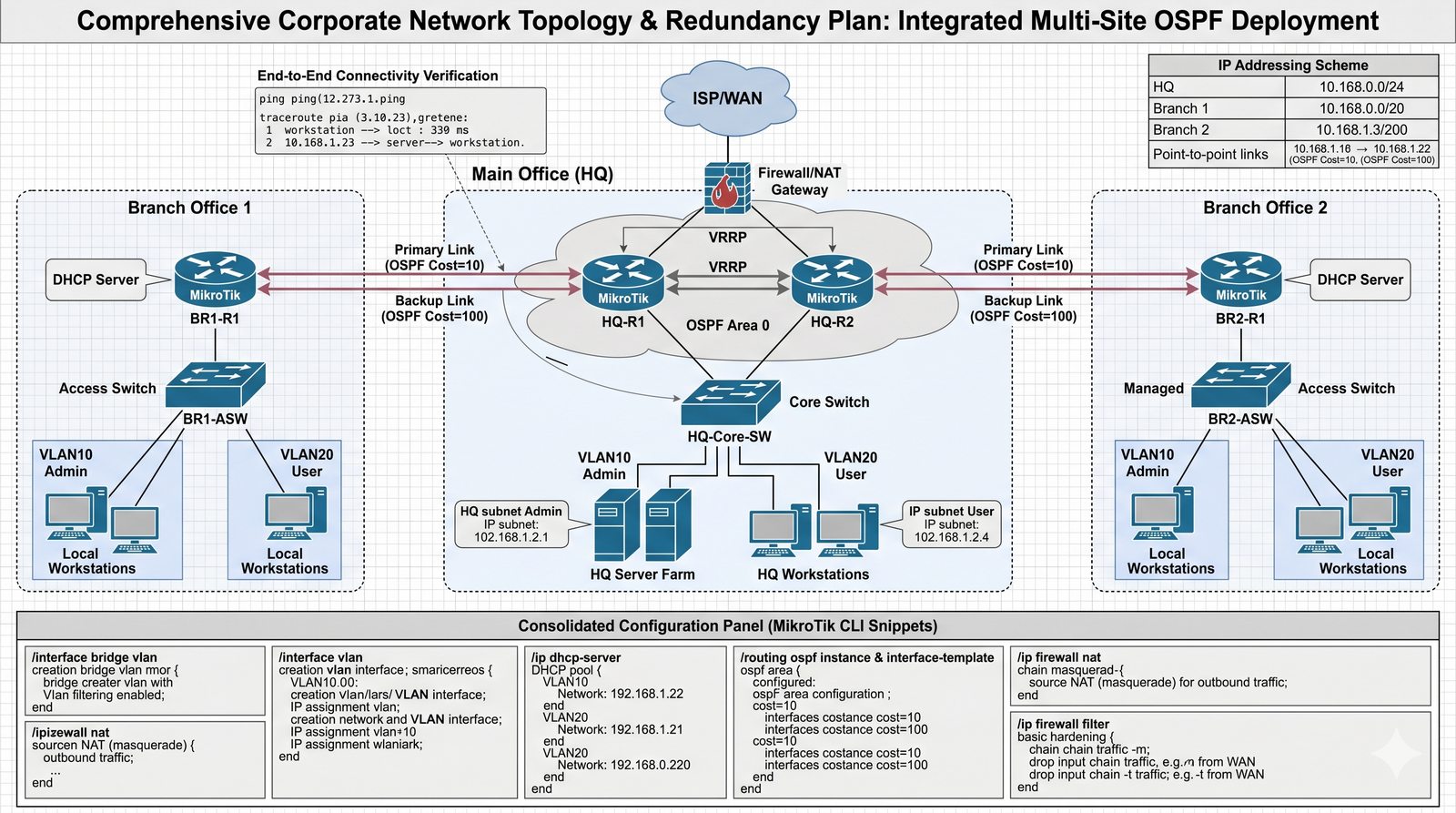

Część 1-5 Synteza wiedzy o wszystkich warstwach sieciowych.

To Twój egzamin końcowy. Musisz zaprojektować i wdrożyć kompletną sieć dla biura głównego i dwóch oddziałów. Sieć musi zawierać: VLANy dla różnych działów, routing dynamiczny OSPF między lokalizacjami, dostęp do Internetu przez NAT dla pracowników, automatyczną adresację DHCP oraz podstawowy firewall chroniący brzeg sieci. Dodatkowo, jedna z lokalizacji musi mieć dwa łącza do routera centralnego – główne i zapasowe.

- Opracowanie i wdrożenie pełnej topologii sieciowej (4 routery, 2 przełączniki, stacje robocze).

- Przygotowanie szczegółowego arkusza adresacji IP dla całej infrastruktury (VLSM).

- Implementacja segmentacji VLAN 10 (Admin) i VLAN 20 (User) w każdym oddziale firmy.

- Konfiguracja magistrali Trunk (802.1Q) między routerami a przełącznikami dostępowymi.

- Uruchomienie protokołu routing dynamicznego OSPF Area 0 jako szkieletu komunikacji.

- Konfiguracja serwerów DHCP na każdym routerze brzegowym dla obsługi lokalnych sieci LAN.

- Implementacja Masquerade (NAT) na routerze brzegowym połączonym z internetem (WAN).

- Konfiguracja metryk i kosztów w protokole OSPF dla zapewnienia preferencji łącza głównego.

- Wdrożenie mechanizmu Failover i test redundancji po odłączeniu głównej drogi przesyłu.

- Zabezpieczenie brzegu sieci za pomocą polityki Firewall (Input/Forward hardening).

- Weryfikacja łączności 'end-to-end' między hostami w odległych lokalizacjach (ping/trace).

- Konfiguracja protokołu SNMP do monitorowania urządzeń w systemie zewnętrznym.

- Zarządzanie uprawnieniami: utworzenie kont użytkowników z ograniczonymi prawami dostępu.

- Optymalizacja wydajności ruchu sieciowego poprzez Fasttrack oraz Hardware Offloading.

- Finalna dokumentacja techniczna projektu wraz z kompletnymi zrzutami konfiguracji /export.

- Zacznij od warstwy fizycznej: podłącz kable, zweryfikuj kolor kabli w GNS3 (czerwony=brak linku, zielony=aktywny). Sprawdź 'Running' w CLI.

- Adresacja IP: zaplanuj VLSM. Dla 4 routerów + 2 switche + stacje użyj podsieci /30 dla łączy router-router, /24 dla LAN. Przykład: R1-R2: 10.0.0.0/30, R1-LAN: 192.168.1.0/24.

- VLANy: skonfiguruj przed routingiem – upewnij się że VLANy działają L2. Testuj pingami między hostami w tym samym VLAN.

- Bridge z vlan-filtering: '/interface bridge add name=BR-LAN vlan-filtering=yes' – włącza obsługę VLAN na bridge, potem '/interface bridge vlan add vlan-ids=10 bridge=BR-LAN'.

- OSPF Area 0: wszystkie routery muszą być w tym samym obszarze (lub przez area 0 transit). Upewnij się że adjacency osiągnęło stan 'Full'.

- Redundancja łączy: skonfiguruj dwa łącza między lokalizacjami. W OSPF użyj różnych kosztów: 'cost=10' (główne), 'cost=100' (zapasowe) – niższy koszt = preferowana trasa.

- DHCP: serwer na każdym routerze brzegowym dla jego LAN. Używaj oddzielnych pul. Sprawdź czy klienci dostają adresy z właściwego zakresu.

- NAT/firewall: na końcu! Najpierw routing, potem zabezpieczenia. Testuj dostęp do Internetu (ping 8.8.8.8), potem filtrowanie. Dokumentuj każdy krok.

Na podstawie wykonanego zadania opracuj szczegółowe wnioski (7-8 punktów):

- Podsumuj, które technologie były najtrudniejsze w implementacji i dlaczego – oceń złożoność konfiguracji poszczególnych elementów (VLANy, OSPF, DHCP, NAT, Firewall).

- Opisz korzyści wynikające z redundancji łączy w sieci korporacyjnej – jak mechanizm failover wpływa na ciągłość działania usług?

- Wyjaśnij, dlaczego routing dynamiczny (OSPF) jest preferowany nad statycznym w dużych topologiach – jakie korzyści przynosi automatyczna rekonfiguracja?

- Opisz znaczenie metryk i kosztów w OSPF dla sterowania ruchem – jak można wymusić preferowaną ścieżkę przy wielu łączy?

- Wyjaśnij sekwencję wdrażania elementów sieci – dlaczego najpierw konfiguruje się fizyczne połączenia, potem adresację, VLANy, routing, a na końcu bezpieczeństwo?

- Opisz rolę dokumentacji technicznej w projekcie – dlaczego kompletne sprawozdanie (zrzuty konfiguracji, topologia, testy) jest niezbędne?

- Wyjaśnij znaczenie testowania end-to-end – jak weryfikacja łączności między wszystkimi segmentami sieci zapewnia poprawność wdrożenia?

- Podsumuj najważniejsze lekcje wyniesione z projektu zintegrowanego – które elementy wymagają szczególnej uwagi przy projektowaniu sieci korporacyjnych?

# 1. Agregacja VLAN i Bridge [admin@Router] > /interface bridge add name=BR-LAN vlan-filtering=yes # 2. OSPF Area 0 z redundancją (koszt łącza) [admin@Router] > /routing ospf interface-template add interfaces=ether1 type=ptp cost=10 [admin@Router] > /routing ospf interface-template add interfaces=ether2 type=ptp cost=100 # Backup # 3. Bezpieczeństwo - Hardening [admin@Router] > /ip firewall filter add chain=input connection-state=invalid action=drop [admin@Router] > /ip firewall nat add chain=srcnat out-interface=LAN-WAN action=masquerade # 4. Diagnostyka końcowa [admin@Router] > /tool torch interface=ether1 duration=10s