Spis zadań projektowych

- Ewolucja standardu Ethernet — od kabla żółtego do sieci gigabitowych

- Warstwy modelu ISO/OSI w praktyce — urządzenia i ich rola w komunikacji

- Medium transmisyjne w nowoczesnych sieciach LAN — skrętka vs światłowód

- Przełączanie danych w warstwie 2 — jak Switch buduje tablicę MAC

- Routing i adresacja IPv4 — fundamenty komunikacji między sieciami

- Logiczna segmentacja sieci — VLAN-y jako narzędzie administratora

- Bezpieczeństwo urządzeń sieciowych — rola Firewalli i list kontroli dostępu (ACL)

- Wydajność infrastruktury sieciowej — od przepustowości po mechanizmy QoS

- Współczesne sieci bezprzewodowe — standardy Wi-Fi i metody ich zabezpieczania

- Planowanie i dobór urządzeń dla sieci małego biura (SOHO) — studium teoretyczne

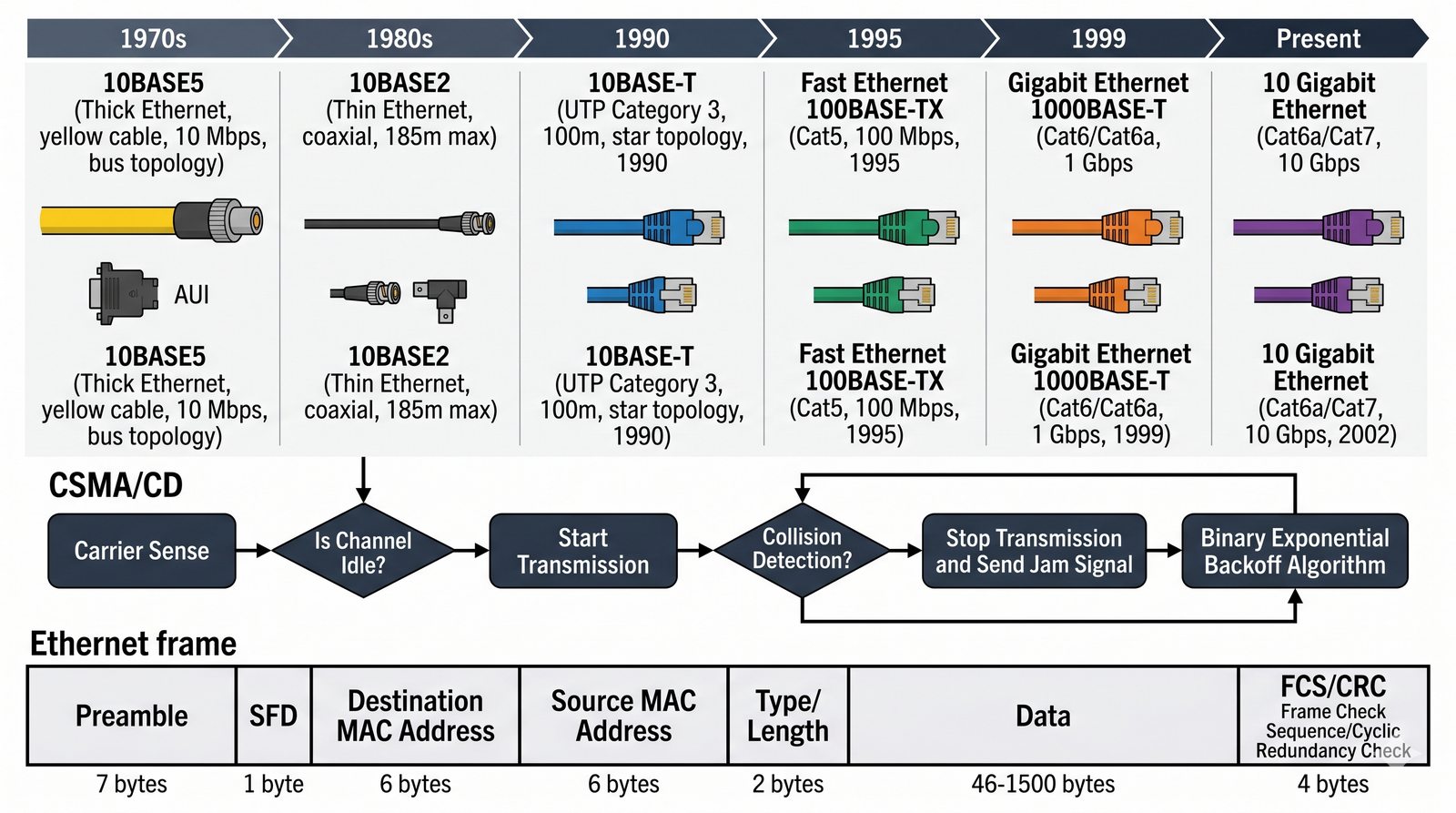

W1 Narodziny Ethernetu, Xerox PARC, standardy 10BASE5 i 10BASE2, ewolucja okablowania i przepustowości.

Student opisuje historyczny rozwój technologii Ethernet, od pierwszych eksperymentów w laboratorium Xerox PARC po współczesne sieci gigabitowe i 10-gigabitowe. Analizuje, w jaki sposób ograniczenia wczesnych rozwiązań — topologii magistrali z protokołem CSMA/CD i kabli koncentrycznych — wymusiły wprowadzenie skrętki oraz topologii gwiazdy. Wyjaśnia, dlaczego Ethernet ostatecznie wygrał z konkurencyjnymi technologiami sieciowymi i jak standaryzacja IEEE 802.3 przyczyniła się do jego uniwersalnego sukcesu. Celem zadania jest zrozumienie, jak ewolucja Ethernetu ukształtowała współczesne sieci lokalne.

Przygotowujesz artykuł do portalu technologicznego, który ma przybliżyć czytelnikom, dlaczego Ethernet wygrał z konkurencją i jak zmienił się przez ostatnie 50 lat — od "grubego żółtego kabla" do dzisiejszych łącz światłowodowych. Czytelnicy to głównie studenci kierunków IT oraz hobbystów interesujących się technologią, którzy chcą zrozumieć, skąd wzięła się dominacja Ethernetu we współczesnych sieciach lokalnych. Artykuł powinien wyjaśniać nie tylko "jak", ale przede wszystkim "dlaczego" — jakie problemy techniczne musiano rozwiązać na każdym etapie ewolucji. Szczególnie istotne jest pokazanie, czemu porzucono topologię magistrali na rzecz gwiazdy oraz dlaczego skrętka UTP stała się standardem w okablowaniu budynkowym. Redakcja oczekuje przystępnego języka, ale opartego na rzetelnych źródłach technicznych, z odniesieniami do standardów IEEE 802.3. Artykuł ma zachęcić czytelników do głębszego zainteresowania sieciami komputerowymi.

- Wstęp — co to jest Ethernet i kto go wymyślił

- Początki w Xerox PARC i idea wspólnego medium

- Standardy 10BASE5 i 10BASE2 — charakterystyka i ograniczenia

- Protokół CSMA/CD — jak radzono sobie z kolizjami w sieciach magistralowych

- Przejście z topologii magistrali na topologię gwiazdy

- Ewolucja mediów — od kabla koncentrycznego do skrętki UTP

- Droga do Gigabit Ethernetu i Fast Ethernetu

- Podsumowanie — znaczenie standaryzacji IEEE 802.3

- Przygotuj schemat blokowy algorytmu CSMA/CD — rozpocznij od sprawdzenia czy medium jest wolne (carrier sense), następnie pokaż moment rozpoczęcia transmisji, wykrycia kolizji (collision detection), wysłania sygnału jam oraz algorytm wycofania eksponencjalnego (binary exponential backoff) — wraz z rosnącym opóźnieniem losowym po każdej kolizji.

- Utwórz tabelę porównawczą trzech klasycznych standardów Ethernet: 10BASE5 (gruby kabel koncentryczny, ok. 500m, 10 Mbps), 10BASE2 (cienki kabel koncentryczny, ok. 185m, 10 Mbps) oraz 10BASE-T (skrętka UTP, ok. 100m, 10 Mbps). Uwzględnij w tabeli typ medium, maksymalny zasięg, topologię fizyczną oraz rok wprowadzenia standardu.

- Wyjaśnij pojęcie domeny kolizyjnej — wszystkie urządzenia współdzielące to samo medium transmisji i konkurujące o dostęp muszą wykrywać kolizje. Pokaż, jak przejście do topologii gwiazdy z switchami eliminuje ten problem (każdy port to osobna domena kolizyjna).

- Opisz strukturę ramki Ethernet — przedstaw preambułę (7 bajtów), SFD (Start Frame Delimiter), adresy MAC źródła i docelowego, pole typu/długości, dane oraz CRC (4 bajty). Wskaż, dlaczego minimalny rozmiar ramki (64 bajty) jest kluczowy dla działania CSMA/CD.

- Wyjaśnij zasadę działania algorytmu binary exponential backoff — po pierwszej kolizji losowy czas oczekiwania to 0-1 slot (slot = 2×Tp, czas propagacji), po drugiej kolizji 0-3 sloty, po trzeciej 0-7 slotów, aż do 10 prób.

- Przygotuj krótki opis ewolucji od 10 Mbps przez Fast Ethernet (100 Mbps, 1995) do Gigabit Ethernet (1000 Mbps, 1999) i 10 Gigabit Ethernet (2002). Zaznacz, że w sieciach pełnodupleksowych CSMA/CD nie jest już potrzebny.

- Zdefiniuj kluczowe pojęcia: cross-talk (przesłuch między parami), tłumienie sygnału (attenuation), impedancja charakterystyczna (100 Ω dla skrętki).

- Dodaj informację o różnicach między Ethernetem a konkurencyjnymi technologiami — Token Ring (dostęp sekwencyjny, brak kolizji) oraz ARCNET. Wyjaśnij, dlaczego Ethernet mimo prostoty wygrał.

- Opisz wpływ standaryzacji IEEE 802.3 na sukces Ethernetu — otwarty standard pozwolił różnym producentom na kompatybilne implementacje.

- Przygotuj tabelę z przykładowymi adresami MAC producentów (OUI — Organizational Unique Identifier) — trzy pierwsze bajty: np. Cisco 00:00:0C, Intel 00:1B:21, TP-Link 00:1D:0F.

- Zaznacz, że praca ma być napisana przystępnym językiem dla czytelników portalu technologicznego — unikaj nadmiernej ilości wzorów, ale zachowaj precyzję techniczną.

- Pamiętaj o cytowaniu źródeł — standardy IEEE 802.3, materiały Cisco, publikacje techniczne (nie Wikipedia jako jedyne źródło).

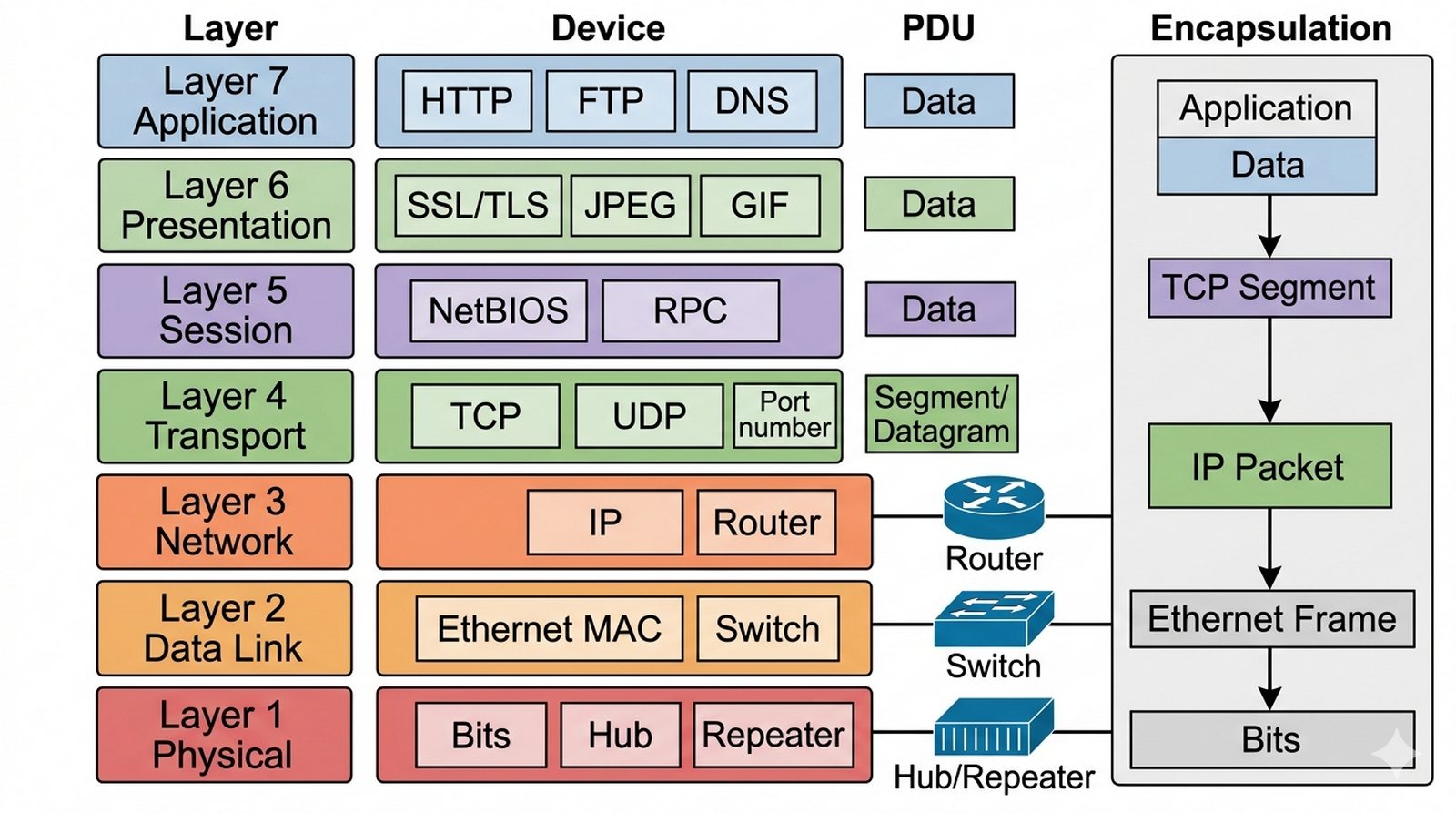

W2 W3 W4 Model odniesienia ISO/OSI, enkapsulacja, rola warstw 1-4, urządzenia sieciowe przypisane do warstw.

Student wyjaśnia koncepcję warstwowego modelu komunikacji ISO/OSI jako fundamentalnej ramy teoretycznej dla zrozumienia działania sieci komputerowych. Opisuje zadania i protokoły każdej z siedmiu warstw, ze szczególnym uwzględnieniem warstw fizycznej, łącza danych, sieciowej i transportowej. Wskazuje, jakie urządzenia sieciowe (hub, repeater, switch, router) operują w poszczególnych warstwach i jak przebiega proces enkapsulacji danych podczas komunikacji między systemami. Zadanie ma na celu uporządkowanie wiedzy o strukturze sieci i zrozumienie, dlaczego model warstwowy jest kluczem do diagnozowania problemów komunikacyjnych.

Jako młody inżynier sieciowy w dziale IT dużej korporacji musisz przygotować materiał szkoleniowy dla nowo przyjętych stażystów, którzy rozpoczynają pracę w dziale infrastruktury sieciowej. Twoim celem jest stworzenie dokumentu, który w przystępny sposób wyjaśni, dlaczego używamy modelu warstwowego do analizy sieci i dlaczego router "widzi" więcej niż switch, a switch więcej niż hub. Stażyści mają podstawową wiedzę z informatyki, ale nigdy nie zajmowali się profesjonalnie sieciami. Dokument powinien zawierać praktyczne przykłady, które pozwolą im zrozumieć, jak dane przepływają przez kolejne warstwy podczas komunikacji między dwoma komputerami w różnych sieciach. Będziesz odpowiedzialny za merytoryczną poprawność materiału — od tego zależy, jak szybko nowi pracownicy opanują podstawy diagnostyki sieciowej.

- Wstęp — dlaczego stworzono model ISO/OSI

- Szczegółowy opis warstwy fizycznej (L1) i rola huba

- Warstwa łącza danych (L2) — adresy MAC i rola switcha

- Warstwa sieciowa (L3) — pakiety, adresy IP i rola routera

- Warstwa transportowa (L4) — porty, protokoły TCP i UDP

- Krótki opis warstw wyższych (5-7)

- Procesy enkapsulacji i dekapsulacji danych w sieci

- Podsumowanie — zalety podejścia warstwowego

- Przygotuj schemat enkapsulacji danych — pokaż, jak dane są opakowywane w kolejne nagłówki: dane aplikacji → segment TCP/UDP (warstwa 4) → pakiet IP (warstwa 3) → ramka Ethernet (warstwa 2) → bity (warstwa 1). Każda warstwa dodaje swój nagłówek/trailer.

- Utwórz tabelę zestawiającą 7 warstw modelu OSI: numer warstwy, nazwa, jednostka danych (PDU), przykładowe urządzenie oraz przykładowe protokoły. Warstwa 1: bity (hub, repeater), warstwa 2: ramka (switch, MAC), warstwa 3: pakiet (router, IP), warstwa 4: segment (TCP/UDP), warstwa 5-7: dane (HTTP, FTP).

- Wyjaśnij różnicę między enkapsulacją (dodawanie nagłówków przy wysyłaniu) a dekapsulacją (usuwanie nagłówków przy odbieraniu). Pokaż proces odwrotny na schemacie.

- Opisz rolę każdego urządzenia sieciowego w kontekście warstw: hub/repeater działają w warstwie 1 (wzmacniają sygnał), switch w warstwie 2 (na podstawie MAC), router w warstwie 3 (na podstawie IP).

- Wyjaśnij pojęcie PDU (Protocol Data Unit) dla każdej warstwy: dane, segment/datagram, pakiet, ramka, bit. Pokaż na schemacie, jak zmienia się nazwa wraz ze schodzeniem w dół warstw.

- Przygotuj przykład komunikacji między dwoma komputerami w różnych sieciach — od aplikacji, przez enkapsulację, wysłanie do routera, routing, dekapsulację do aplikacji odbiorcy.

- Opisz protokoły TCP vs UDP — TCP (segment z numerem portu, nawiązywanie połączenia, retransmisja) vs UDP (datagram, bezpołączeniowy, niższe opóźnienie).

- Wyjaśnij, dlaczego model warstwowy jest kluczowy dla diagnostyki sieci — problem z połączeniem można izolować do konkretnej warstwy (np. braklinku = warstwa 1, nie ma ping = warstwa 3, aplikacja nie działa = warstwa 7).

- Opisz różnicę między switchem warstwy 2 a routerem — switch buduje tablicę MAC na podstawie ramek, podejmuje decyzję o przełączeniu na podstawie adresu MAC; router buduje tablicę routingu na podstawie pakietów IP.

- Przygotuj diagram pokazujący przepływ danych przez stos protokołów — od warstwy_application do warstwy_fizycznej i z powrotem. Pokaż kierunki: pionowo w dół przy wysyłaniu, pionowo w górę przy odbieraniu.

- Zaznacz praktyczne znaczenie warstwy transportowej — porty TCP/UDP pozwalają na multipleksację procesów na jednym komputerze (np. przeglądarka na porcie 443, serwer pocztowy na 25).

- Zadbaj o spójność terminologii — np. adres IP to adres warstwy 3, adres MAC to adres warstwy 2, port to warstwa 4.

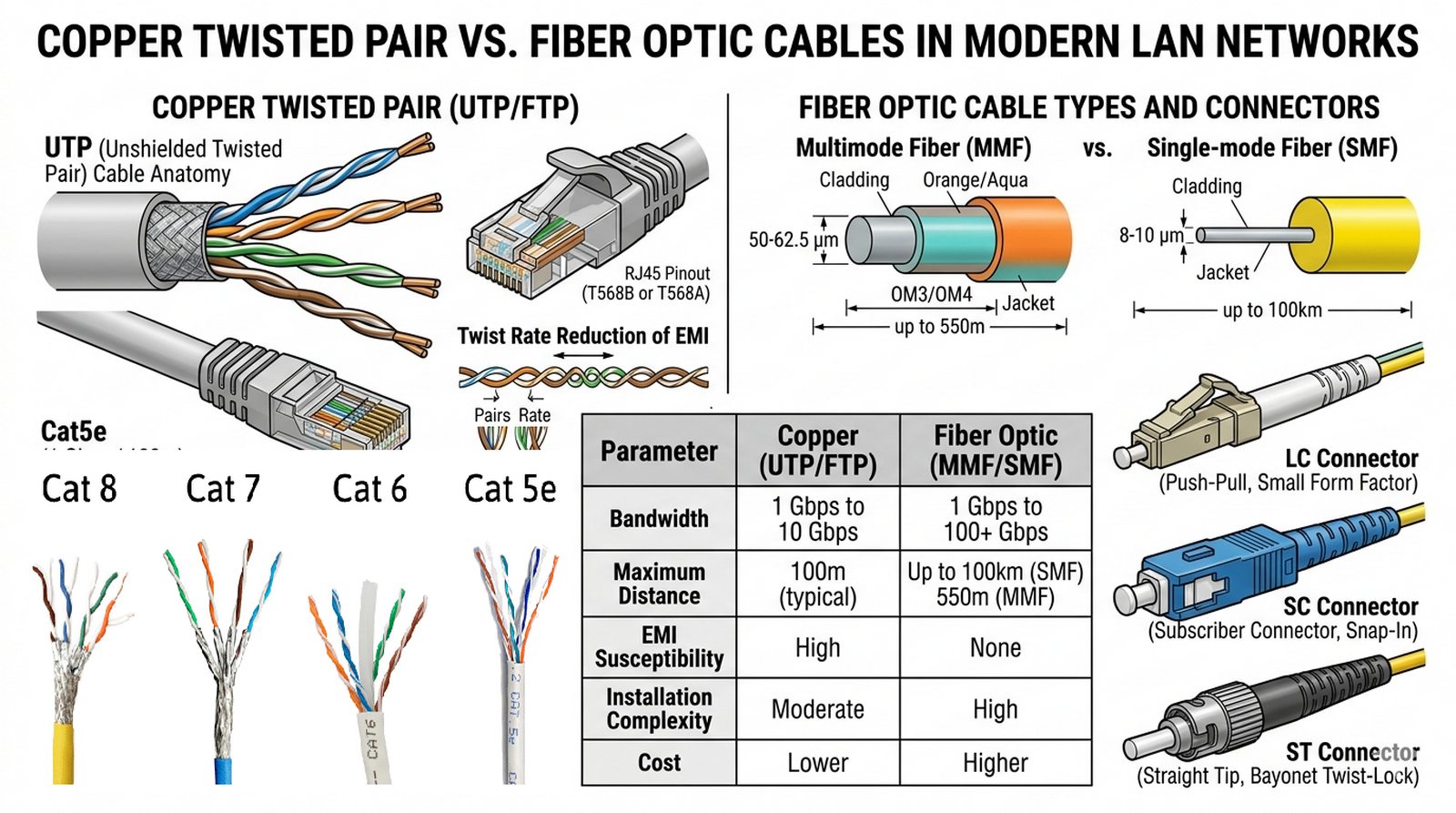

W2 Okablowanie strukturalne, skrętka UTP/STP, kategorie kabli, światłowody jednomodowe i wielomodowe, zjawisko tłumienia sygnału.

Student szczegółowo opisuje współczesne media transmisyjne używane w sieciach lokalnych LAN — skrętkę komputerową (UTP/STP) oraz światłowody. Analizuje budowę fizyczną kabli, zasady propagacji sygnału, kategorie skrętek (od 5e do 7) oraz typy światłowodów (jednomodowe i wielomodowe). Wskazuje na kluczowe parametry techniczne, takie jak tłumienie, przesłuchy (crosstalk) i odporność na zakłócenia elektromagnetyczne (EMI), które determinują wybór medium w zależności od konkretnego zastosowania w infrastrukturze budynkowej.

Zarząd firmy planuje kompleksowy remont infrastruktury sieciowej w nowo zakupionym budynku biurowym. Budynek ma trzy kondygnacje, a przewody sieciowe będą kładzione od podstaw. Twoim zadaniem jest przygotowanie profesjonalnego opracowania, które posłuży zarządowi do podjęcia decyzji inwestycyjnych — gdzie warto zaoszczędzić, stosując tańszą skrętkę UTP, a gdzie konieczne jest zainwestowanie w światłowody. Opracowanie musi uwzględniać planowaną infrastrukturę: serwerownię na parterze, biura na piętrach, link do ISP na dachu oraz możliwe źródła zakłóceń elektromagnetycznych w pobliżu (silniki, windy). Zarząd oczekuje konkretnych rekomendacji z uzasadnieniem technicznym, które pozwolą zbilansować koszty z funkcjonalnością sieci na kolejne 10-15 lat.

- Wstęp — rola warstwy fizycznej w wydajności sieci

- Skrętka miedziana (UTP/STP) — budowa i zasada działania

- Kategorie skrętki (5e, 6, 6a, 7) — co oznaczają i kiedy je stosować

- Światłowód — zasada transmisji światła, zalety nad miedzią

- Typy światłowodów — jednomodowe vs wielomodowe

- Rodzaje złączy i wtyków sieciowych (RJ-45, LC, SC)

- Problemy fizyczne: tłumienie, przesłuchy, zakłócenia EMI

- Podsumowanie i rekomendacje dla nowoczesnego biura

- Przygotuj rysunek przekroju kabla UTP — pokaż cztery pary skręcone w kolorach: niebieski/niebieski-biały, pomarańczowy/pomarańczowy-biały, zielony/zielony-biały, brązowy/brązowy-biały. Zaznacz, że skręcenie redukuje EMI i crosstalk.

- Utwórz tabelę porównawczą kategorii skrętek: Cat5e (1 Gbps/100 MHz/100m), Cat6 (1 Gbps @ 100m, 10 Gbps @ 55m/250 MHz), Cat6a (10 Gbps/500 MHz/100m), Cat7 (10 Gbps/600 MHz/100m, S/FTP). Porównaj też Cat8 (25-40 Gbps/2000 MHz/30m) dla centrów danych.

- Opisz różnicę między UTP (Unshielded Twisted Pair) a STP (Shielded Twisted Pair) — STP ma dodatkowe ekranowanie folią lub oplotem, lepiej chroni przed EMI, ale wymaga właściwego uziemienia.

- Wyjaśnij zasadę działania światłowodu — propagacja światła wewnątrz włókna szklanego dzięki zjawisku całkownego wewnętrznego odbicia. Porównaj światłowód jednomodowy (SMF, 8-10 μm rdzenia, do 100 km) vs wielomodowy (MMF, 50-62.5 μm rdzenia, do 550 m).

- Przygotuj tabelę porównawczą UTP kat. 6 vs światłowód wielomodowy OM3/OM4: zasięg (100m vs 300-550m), prędkość max (10 Gbps vs 10-40 Gbps), cena (niska vs wysoka), podatność na EMI (tak vs nie), instalacja (łatwa vs wymaga specjalisty).

- Opisz rodzaje złączy: RJ-45 (skrętka), LC (mały światłowód, 1.25 mm), SC (kwadratowy push-pull), ST (bajonet). Zaznacz, że niedopasowanie złącza to częsta przyczyna problemów.

- Wyjaśnij zjawisko tłumienia sygnału (attenuation) — utrata mocy sygnału w długości kabla, mierzona w dB. Dla skrętki Cat6: max 23 dB przy 250 MHz na 100m.

- Opisz crosstalk — przesłuch między parami w kablu. NEXT (Near-End Crosstalk) — zakłócenia od sąsiedniej pary przy nadajniku. FEXT (Far-End Crosstalk) — przy odbiorniku. PSNEXT, PSFEXT — sumowane wartości.

- Zaznacz praktyczne aspekty okablowania strukturalnego: kanały kablowe, pudełka rozgałęzne, panele patch. Zgodność z TIA/EIA-568 i ISO/IEC 11801.

- Opisz PoE (Power over Ethernet) — zasilanie urządzeń przez skrętkę. Typy: PoE (15.4W), PoE+ (30W), PoE++ (60-90W). Wymaga Cat5e lub wyższego.

- Przygotuj rekomendacje dla budynku biurowego: serwerownia = światłowód (niezawodność, brak EMI), biura = Cat6a/Cat7 (10 Gbps, PoE), korytarze = skrętka w osłonie ognioodpornej.

- Zadbaj o właściwe cytowanie źródeł technicznych — TIA/EIA-568, ISO/IEC 11801, dokumentacja Cisco, vendorów

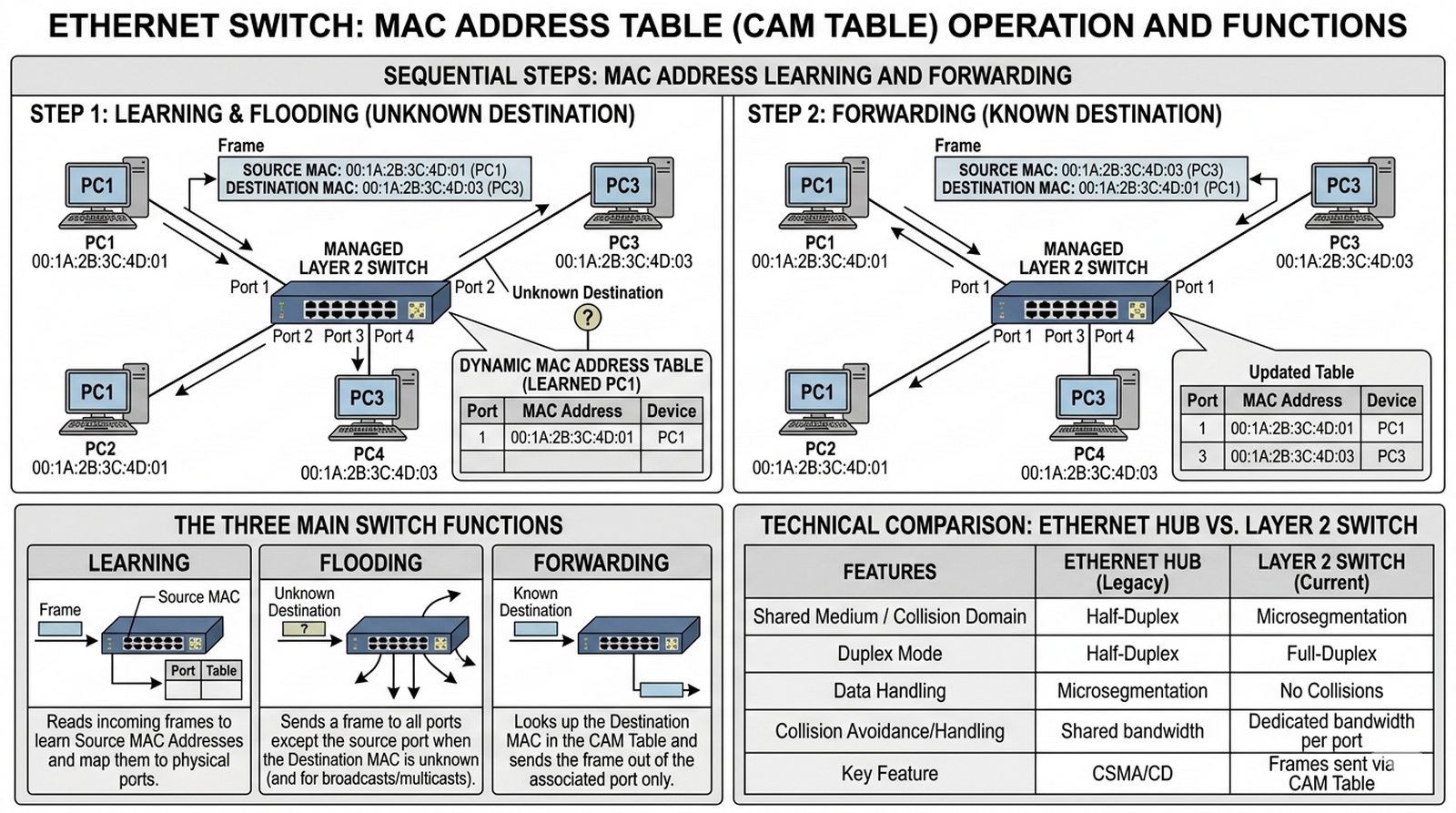

W3 Budowa i działanie przełącznika (Switch), tablica adresów MAC, proces uczenia się, flooding, filtrowanie i przesyłanie ramek.

Student wyjaśnia szczegółowo mechanizm działania przełącznika (switch) — inteligentnego urządzenia działającego w warstwie 2 modelu OSI. Opisuje, w jaki sposób switch eliminuje problem kolizji charakterystyczny dla sieci opartych na hubach, jak dynamicznie buduje i aktualizuje tablicę adresów MAC poprzez analizę źródłowych adresów przychodzących ramek, oraz jak podejmuje decyzje o przesłaniu, filtrowaniu lub zalaniu (flooding) ramki w zależności od znajomości lokalizacji odbiorcy. Wyjaśnia także pojęcie domeny kolizyjnej i domeny rozgłoszeniowej w kontekście architektury nowoczesnego LAN.

Ktoś z działu administracji zapytał dyrektora IT: "Po co nam te drogie pudełka (switche), skoro stare huby wyglądały tak samo, a były tańsze?". Dyrektor prosi Cię o przygotowanie profesjonalnego referatu, który w sposób merytoryczny i przekonujący wykaże wyższość switcha nad hubem oraz wytłumaczy tzw. "inteligencję" tego urządzenia — czyli zdolność do podejmowania decyzji o przesyłaniu danych na podstawie analizy adresów. Referat ma przekonać zarząd bez wykształcenia technicznego do inwestycji w nowoczesny sprzęt. Powinien zawierać konkretne argumenty: redukcję kolizji, zwiększenie przepustowości, elastyczność zarządzania ruchem — poparte prostymi do zrozumienia przykładami z życia wziętymi.

- Wstęp — ewolucja od huba do switcha

- Czym jest domena kolizyjna i jak switch ją redukuje

- Struktura i znaczenie adresu MAC

- Algorytm działania switcha: uczenie, filtrowanie, zalewanie (flooding)

- Tablica MAC — jak jest budowana i jak długo żyją w niej wpisy

- Tryby przełączania (Store-and-Forward vs Cut-Through)

- Pojęcie domeny rozgłoszeniowej w sieci ze switchami

- Podsumowanie — switch jako serce nowoczesnego LANu

- Przygotuj schemat z kilkoma komputerami (PC1-PC4) podłączonymi do switcha — pokaż etap 1: PC1 wysyła ramkę do PC3 (adres nieznany), switch flooding do wszystkich portów (oprócz źródłowego). Na schemacie zilustruj stan tablicy MAC po każdym kroku.

- Utwórz tabelę porównawczą Hub vs Switch: hub (warstwa 1, współdzielone medium, kolizje, half-duplex) vs switch (warstwa 2, dedykowane segmenty, brak kolizji, full-duplex, tablica MAC, QoS).

- Opisz proces UCZENIA (learning) — switch odczytuje źródłowy adres MAC z przychodzącej ramki i dodaje wpis do tablicy MAC (CAM table): adres MAC, numer portu, VLAN, aging time.

- Wyjaśnij różnicę między floodingiem a unicastingiem — flooding: rozsyłanie do wszystkich portów (oprócz wejściowego) gdy adres docelowy nieznany; unicast: wysłanie tylko do portu docelowego gdy adres jest w tabeli.

- Wyjaśnij pojęcie domeny kolizyjnej — w przypadku huba wszystkie porty to jedna domena kolizyjna; każdy port switcha to osobna domena kolizyjna (brak kolizji w trybie full-duplex).

- Opisz tablice MAC aging — domyślnie 300 sekund (5 min). Jeśli urządzenie nie wyśle ramki przez ten czas, wpis jest usuwany. To pozwala na "przeuczenie" starej lokalizacji.

- Wyjaśnij tryby przełączania: Store-and-Forward (cała ramka pobrana przed wysłaniem, wykrywa błędy CRC) vs Cut-Through (przekazanie po odczytaniu docelowego MAC, niższe opóźnienie, przekazuje też błędy).

- Opisz pojęcie domeny rozgłoszeniowej (broadcast domain) — wszystkie urządzenia otrzymują ramki rozgłaszane (MAC FF:FF:FF:FF:FF:FF). Router przerywa domenę rozgłoszeniową, switch nie (bez konfiguracji VLAN).

- Przygotuj informację o ataku MAC flooding — atakujący wysyła wiele fałszywych adresów MAC, przepełnia tablicę MAC, switch zaczyna zachowywać się jak hub (flooding wszystkiego).

- Zdefiniuj podstawowe pojęcia: MAC address (48 bitów, np. 00:1B:21:4A:3C:9E), OUI (pierwsze 3 bajty = producent), unicast MAC, multicast MAC, broadcast MAC (FF:FF:FF:FF:FF:FF).

- Opisz różnicę między switchem warstwy 2 a routerem/warstwy 3 — switch przesyła ramki na podstawie MAC, używa tablicy MAC; router przesyła pakiety na podstawie IP, używa tablicy routingu.

- Zadbaj o przejrzyste wyjaśnienie dla laika — użyj analogii: tablica MAC jak książka telefoniczna w recepcji budynku, switch jak recepcjonistka wiedząca, kto gdzie siedzi.

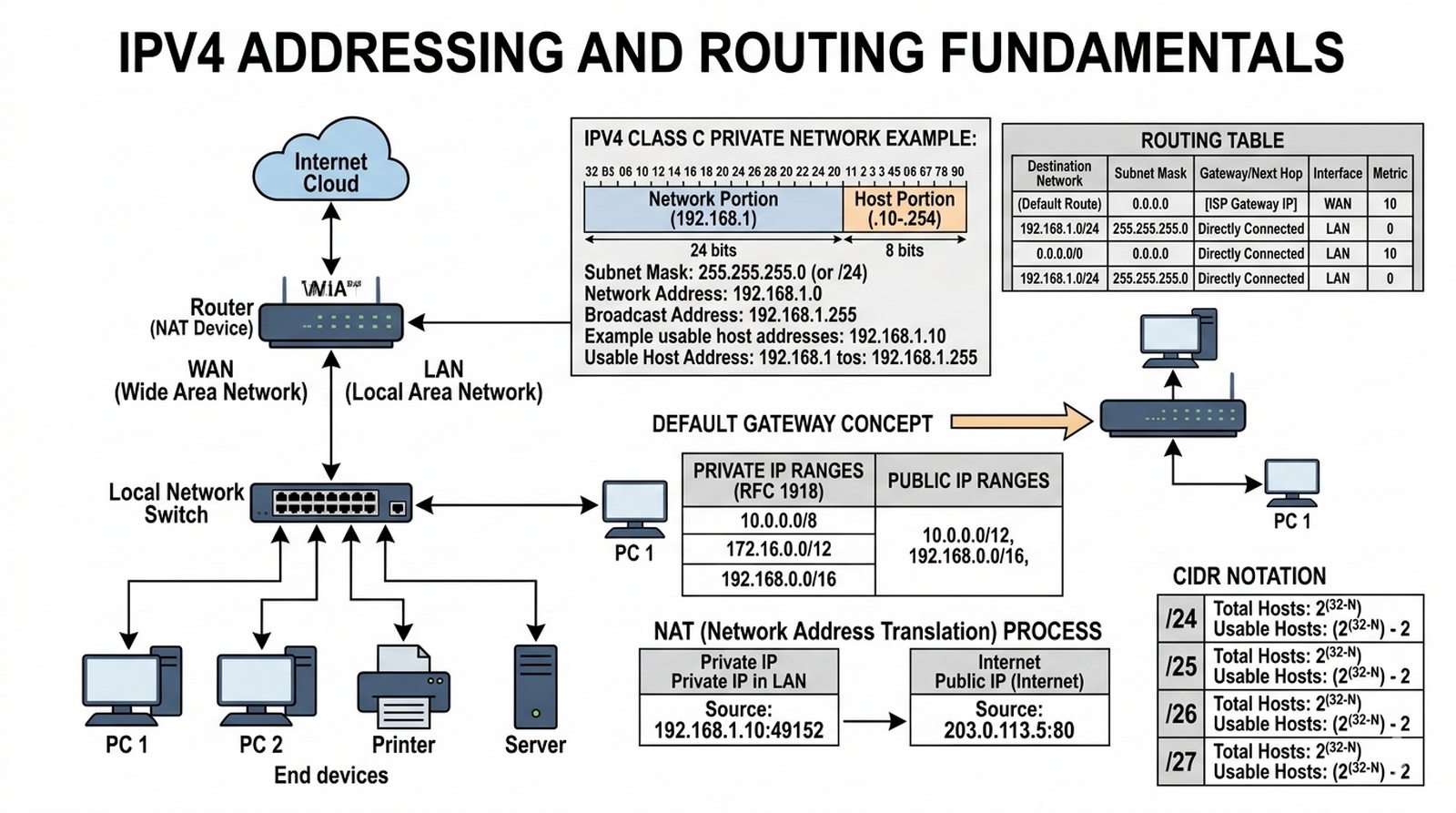

W4 Warstwa sieciowa, adresacja IPv4, maska podsieci, brama domyślna, rola routera, tablica routingu.

Student opisuje fundamentalne zasady adresowania logicznego w protokole IPv4 oraz mechanizm routingu umożliwiający komunikację między różnymi sieciami. Wyjaśnia budowę adresu IP, funkcję maski podsieci w określaniu granic sieci, oraz rolę routera jako urządzenia łączącego domeny rozgłoszeniowe. Szczególną uwagę poświęca koncepcji bramy domyślnej (Default Gateway) oraz zasadom podejmowania decyzji przez router na podstawie tablicy routingu. Celem zadania jest zrozumienie, jak pakiety IP docierają do odbiorcy w skali globalnego Internetu.

Twój sąsiad, niespecjalista od IT, pyta Cię: "Mam Internet w gniazdku, ale nie rozumiem, jak to się dzieje, że dane trafiają akurat do mnie, a nie do sąsiada z pod spodu. Przecież kable są wspólne!". Napisz referat przeznaczony dla osób niebędących specjalistami, który wyjaśni mechanizm działania adresacji IP i routingu w sposób przystępny, ale jednocześnie merytoryczny. Referat ma odpowiedzieć na pytania: jak routery wiedzą, gdzie przesłać pakiet? Co to jest unikalny adres IP i dlaczego bez niego nie można rozmawiać przez Internet? Dlaczego adresy IP kończą się i jak sobie z tym radzimy — wprowadzenie IPv6? Wyjaśnij to na konkretnym przykładzie — np. jak wygląda podróż pakietu od Twojego komputera do serwera Google i z powrotem.

- Wstęp — rola warstwy 3 w internecie

- Budowa adresu IPv4 — części sieciowa i hosta

- Maska podsieci — po co jest i jak działa

- Adresy prywatne vs publiczne i rola mechanizmu NAT

- Rola routera — jak działają porty WAN i LAN

- Tablica routingu — kryteria wyboru najlepszej trasy

- Brama domyślna — most do świata zewnętrznego

- Podsumowanie — dlaczego IPv4 wciąż z nami jest

- Przygotuj schemat podziału adresu IP (np. 192.168.1.10/24) na część sieciową i hostsową — pokaż maskę /24 (255.255.255.0), część sieciowa (192.168.1), część hosta (.10). Zilustruj, jak zmienia się podział dla /16, /25, /26, /27, /28, /30.

- Utwórz tabelę adresów prywatnych (RFC 1918) vs publicznych: prywatne 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16 — niedostępne z Internetu; publiczne — wynajmowane od ISP, unikalne w skali globalnej.

- Opisz rolę maski podsieci — określa, które bity adresu IP to sieć, a które to host. Maska /24 oznacza 24 bity sieci, 8 bitów hostów (254 dostępnych adresów).

- Wyjaśnij zasadę działania bramy domyślnej (Default Gateway) — gdy komputer nie zna trasy do docelowego adresu IP, wysyła pakiet do routera wskazanego jako default gateway. Typowo: pierwszy adres w podsieci (np. .1).

- Przygotuj schemat przepływu pakietu przez dwa routery — pakiet z komputera w sieci LAN trafia do routera (gateway), ten sprawdza tablicę routingu, przesyła do następnego hopu, aż dotrze do celu.

- Opisz tablicę routingu — zawiera wpisy: adres docelowy (sieć), maska, interfejs wyjściowy, next-hop (adres IP następnego routera), metryka. Router wybiera najbardziej konkretną trasę (longest prefix match).

- Wyjaśnij mechanizm NAT (Network Address Translation) — translator adresów sieciowych. Router zamienia prywatne IP (np. 192.168.1.10) na publiczne IP ISP przy wyjściu do Internetu i z powrotem. Porty TCP/UDP rozróżniają sesje.

- Opisz podział adresów IP na klasy: klasa A (1-126, /8), klasa B (128-191, /16), klasa C (192-223, /24). Zaznacz, że klasa D (multicast), klasa E (reserved). Współcześnie używamy CIDR zamiast klas.

- Zdefiniuj kluczowe terminy: ARP (Address Resolution Protocol) — zamienia adres IP na MAC, broadcast w sieci lokalnej; TTL (Time to Live) — ogranicza liczbę hopów pakietu; broadcast address — adres wszystkich hostów w sieci (np. 192.168.1.255 dla /24).

- Przygotuj przykład obliczania podsieci — np. sieć 192.168.1.0/24 podzielona na 4 równe podsieci: 192.168.1.0/26 (0-63), 192.168.1.64/26 (64-127), 192.168.1.128/26 (128-191), 192.168.1.192/26 (192-255). Wskaż adresy sieci i broadcast.

- Wyjaśnij, dlaczego adresy IPv4 się wyczerpują — 32-bitowa przestrzeń adresowa (ok. 4,3 mld) to za mało dla rosnącej liczby urządzeń. IPv6 (128-bit) jako rozwiązanie.

- Zadbaj o przystępność dla laika — użyj analogii: adres IP jak adres domu, router jak drogowskaz na skrzyżowaniu, NAT jak recepcja hotelowa zamieniająca numer pokoju na imię gościa.

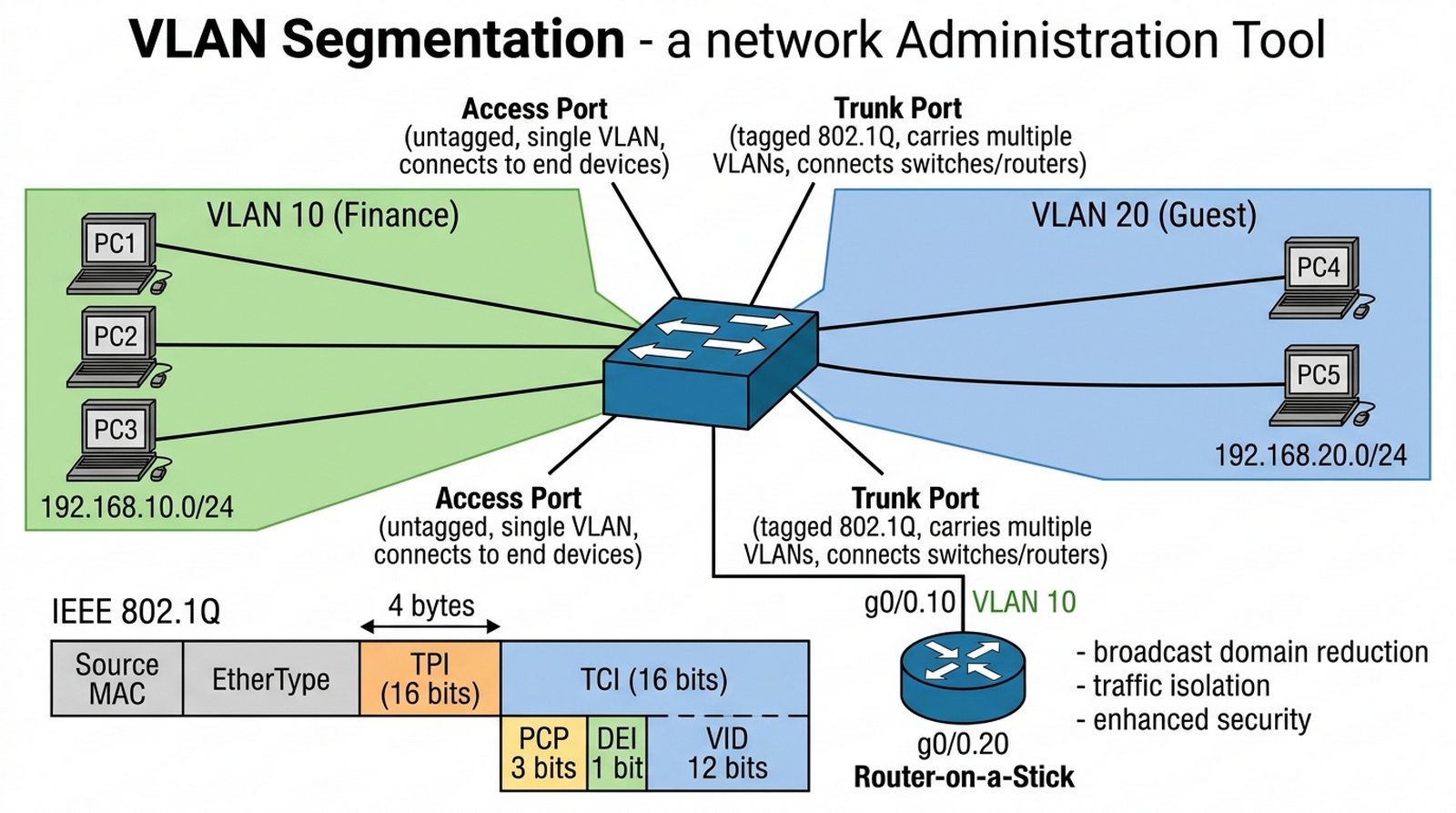

W3 W4 Sieci wirtualne VLAN, tagowanie 802.1Q, porty Access i Trunk, routing między VLAN-ami, korzyści bezpieczeństwa.

Student wyjaśnia, w jaki sposób można logicznie podzielić jedną fizyczną infrastrukturę sieciową na wiele odrębnych, izolowanych sieci wirtualnych za pomocą technologii VLAN (Virtual Local Area Network). Opisuje mechanizm tagowania ramek zgodny ze standardem IEEE 802.1Q, różnicę między portami Access i Trunk, oraz konieczność stosowania routera do komunikacji między różnymi sieciami VLAN. Analizuje korzyści wynikające z segmentacji VLAN: zwiększenie bezpieczeństwa, redukcję domeny rozgłoszeniowej, ułatwienie zarządzania grupami użytkowników oraz elastyczność w projektowaniu sieci bez konieczności zmian fizycznej infrastruktury.

Dyrektor techniczny dużej szkoły podstawowej zwraca się do Ciebie z prośbą o przygotowanie opracowania dla dyrekcji szkoły. Problem jest następujący: uczniowie klas 1-3, nauczyciele i administracja korzystają z tej samej fizycznej sieci komputerowej — wszystkie komputery są podłączone do tych samych switchy w szafach serwerowych. Istnieje ryzyko, że ciekawski uczeń klasy starszej może przypadkowo (lub celowo) przechwycić ruch sieciowy z sekretariatu lub pracowni nauczycielskiej. Dyrekcja nie ma budżetu na zakup nowych urządzeń. Administrator sieci proponuje wdrożenie VLAN-ów — logiczną segmentację sieci bez zmian fizycznej infrastruktury. Twoim zadaniem jest napisać profesjonalne opracowanie, które wyjaśni dyrekcji, jak działa to rozwiązanie i jakie korzyści (nie tylko bezpieczeństwo, ale także wydajność i łatwość zarządzania) przyniesie.

- Wstęp — problem jednej wielkiej domeny rozgłoszeniowej

- Definicja i rodzaje VLAN-ów (domyślny, danych, zarządzający)

- Zasada działania tagowania IEEE 802.1Q

- Różnica między portem Access a portem Trunk

- Zalety segmentacji: bezpieczeństwo, wydajność, łatwość zarządzania

- Jak połączyć dwa VLAN-y? — Idea Router-on-a-Stick

- Typowe scenariusze użycia VLAN w firmie

- Podsumowanie

- Przygotuj schemat logiczny sieci z podziałem na dwie grupy (np. VLAN 10 = Księgowość, VLAN 20 = Goście) na jednym fizycznym switchu — pokaż, jak urządzenia w różnych VLAN są odizolowane mimo współdzielonej infrastruktury.

- Utwórz tabelę struktury ramki z tagiem 802.1Q: pole EtherType (0x8100, 2 bajty), 3 bity PCP (Priority Code Point), 1 bit DEI (Drop Eligibility Indicator), 12 bitów VID (VLAN ID, 1-4094). Łącznie 4-bajtowy tag wstawiany między MAC źródłowy a dane.

- Wyjaśnij różnicę między portem Access a Trunk: Access — jeden VLAN, ruch nieotagowany, dla urządzeń końcowych; Trunk — wiele VLAN, ruch otagowany 802.1Q, dla łączy switch-switch lub switch-router.

- Opisz Native VLAN — domyślnie VLAN 1. Ruch z Native VLAN przez trunk jest przesyłany bez tagu. Musi być zgodny po obu stronach trunku.

- Wyjaśnij różnicę między VLAN domyślnym, VLAN danych i VLAN zarządzającym: domyślny (VLAN 1, niezalecany), dane (dla użytkowników), zarządzający (do administration, oddzielony dla bezpieczeństwa).

- Opisz korzyści z VLAN: bezpieczeństwo (izolacja ruchu), redukcja domeny rozgłoszeniowej (mniej broadcastów), łatwiejsze zarządzanie (zmiana VLAN = zmiana konfiguracji, nie okablowania), elastyczność grupowania.

- Przygotuj schemat Router-on-a-Stick — jeden interfejs routera z wieloma subinterfejsami (np. g0/0.10 dla VLAN 10, g0/0.20 dla VLAN 20), każdy z własnym adresem IP bramy. Tagowanie 802.1Q na łączu do switcha.

- Zdefiniuj pojęcia: inter-VLAN routing (routing między VLAN = komunikacja między różnymi podsieciami IP, wymaga routera), VLAN pruning (ograniczenie VLAN na trunku do potrzebnych), VLAN Trunking Protocol (VTP, Cisco, automatyczna dystrybucja VLAN).

- Opisz scenariusz w szkole: uczniowie (VLAN 10), nauczyciele (VLAN 20), administracja (VLAN 30), goście (VLAN 99). Izolacja od siebie — uczeń nie widzi ruchu z sekretariatu.

- Wyjaśnij, dlaczego bez VLAN wszystkie urządzenia w jednej domenie rozgłoszeniowej — broadcast od jednego komputera dociera do wszystkich. Przy 500 komputerów to poważny problem wydajności i bezpieczeństwa.

- Przygotuj informację o interfejsach VLAN (SVI — Switch Virtual Interface) na switchach warstwy 3 — każdy VLAN ma swój adres IP, pełni rolę bramy domyślnej bez zewnętrznego routera.

- Zadbaj o właściwe cytowanie źródeł — standard IEEE 802.1Q, dokumentacja Cisco, materiały szkoleniowe (nie Wikipedia).

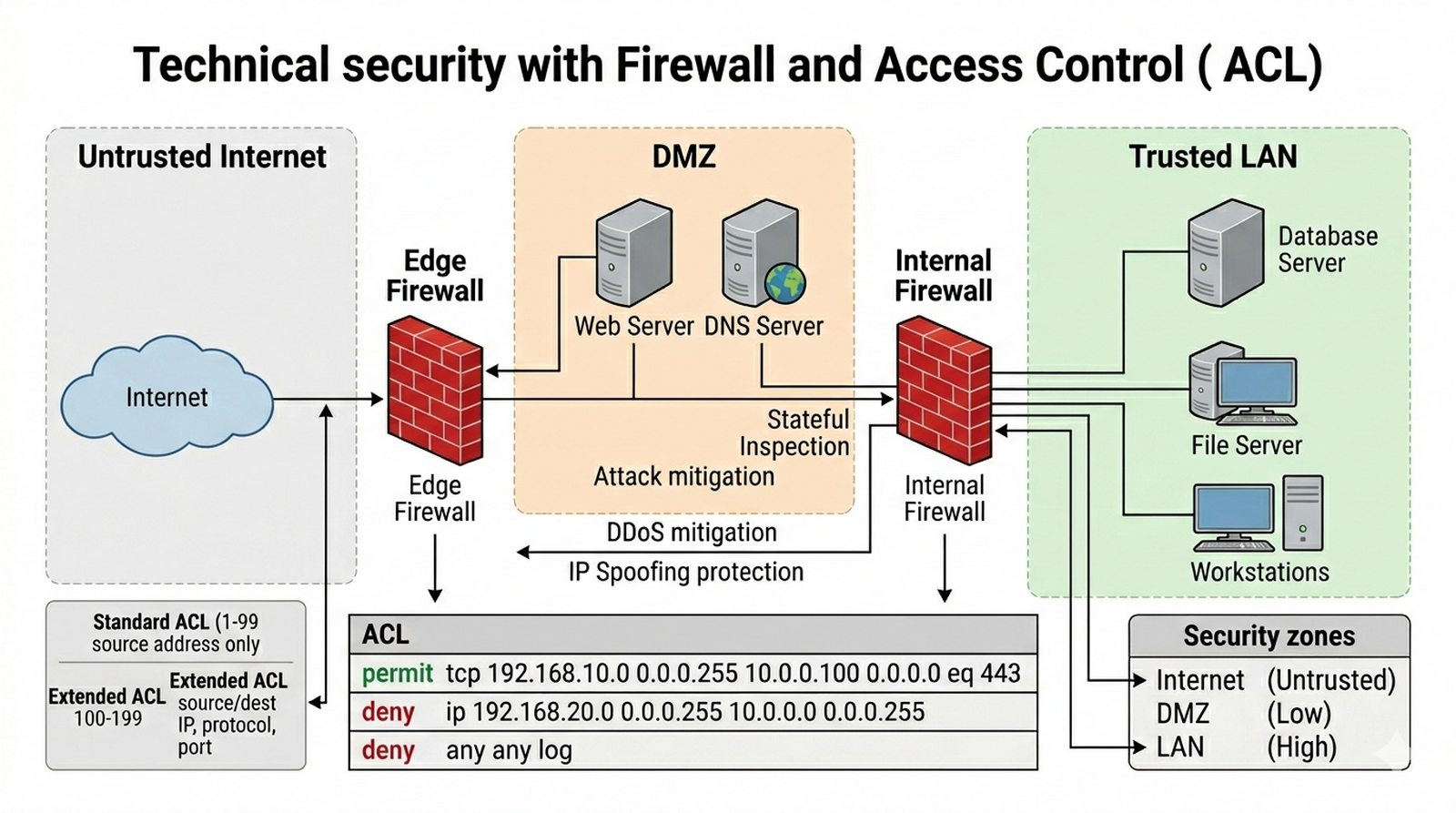

W4 W5 Listy ACL, filtrowanie ruchu, zapory sieciowe (Firewall), strefy bezpieczeństwa, ochrona przed atakami.

Student opisuje metody ochrony sieci komputerowej na poziomie urządzeń pośredniczących, ze szczególnym uwzględnieniem list kontroli dostępu (ACL - Access Control Lists) konfigurowanych na routerach oraz dedykowanych urządzeń typu Firewall. Wyjaśnia zasadę działania ACL, różnicę między ACL standardowymi i rozszerzonymi, oraz mechanizm filtrowania ruchu na podstawie adresów IP, portów i protokołów. Opisuje rolę zapory sieciowej w tworzeniu stref bezpieczeństwa, w tym koncepcję strefy zdemilitaryzowanej (DMZ), oraz podstawowe metody ochrony przed typowymi atakami sieciowymi.

Zarząd firmy produkcyjnej (przemysł lekki) jest zaniepokojony ostatnimi doniesieniami w mediach o cyberatakach na polskie przedsiębiorstwa. Firma posiada serwerownię z kluczowymi serwerami: baza danych klientów, system ERP, serwer plików. Aktualnie sieć jest "płaska" — każdy komputer ma dostęp do każdego serwera. Jako specjalista ds. bezpieczeństwa IT musisz przygotować kompleksowy referat dla zarządu, który wyjaśni: jak skonfigurować "strażników" w sieci (firewall, ACL), aby tylko uprawniony ruch mógł wchodzić do serwerowni; czym jest strefa DMZ i dlaczego serwery dostępne z zewnątrz (np. strona www) powinny być w oddzielnej strefie; jakie reguły filtrowania należy wdrożyć, by zablokować nieautoryzowany dostęp, ale nie blokować legalnej pracy. Referat ma przekonać zarząd do inwestycji w bezpieczeństwo sieci.

- Wstęp — dlaczego sieć musi być filtrowana

- Listy kontroli dostępu (ACL) — zasada działania i kolejność reguł

- Rodzaje ACL: standardowe vs rozszerzone

- Firewall — różnice między filtrowaniem pakietów a inspekcją stanową

- Koncepcja strefy DMZ (strefa zdemilitaryzowana)

- Ochrona haseł i dostępu do konsoli urządzeń (SSH vs Telnet)

- Zagrożenia wewnętrzne i bezpieczeństwo portów (Port Security)

- Podsumowanie — warstwowa ochrona sieci

- Przygotuj schemat architektury z Firewallem i strefą DMZ — pokaż Internet → Firewall → Strefa DMZ (serwer WWW, serwer DNS) → Firewall → Sieć wewnętrzna (LAN, serwery krytyczne). Zilustruj trzy strefy o różnych poziomach zaufania.

- Utwórz logiczną tabelę reguł ACL: źródło (IP/maska), cel (IP/maska), protokół (TCP/UDP/ICMP), port źródłowy/celowy, akcja (permit/deny). Pokaż przykładowe reguły: permit tcp host 192.168.1.10 host 10.0.0.100 eq 443, deny ip any any log.

- Opisz różnicę między ACL standardowymi a rozszerzonymi: standard (tylko adres źródłowy, stosowane blisko celu), rozszerzone (źródło, cel, port, protokół, stosowane blisko źródła). Standard: 1-99, 1300-1999; Extended: 100-199, 2000-2699.

- Wyjaśnij zasadę działania ACL "pierwsze dopasowanie" — reguły przetwarzane od góry. Po znalezieniu dopasowania proces się kończy. Każda lista kończy się niejawnym "deny any any" — ruch niepasujący do żadnej reguły jest blokowany.

- Opisz Firewall stateful vs stateless: stateless (ACL) — sprawdza każdy pakiet indywidualnie, bez pamięci sesji; stateful (nowoczesne firewalle) — śledzi stan połączeń (tabela stanów), automatycznie przepuszcza odpowiedzi.

- Wyjaśnij strefę DMZ (Demilitarized Zone) — wydzielona strefa sieciowa dla usług dostępnych z zewnątrz (HTTP, HTTPS, DNS). Serwery w DMZ mają ograniczony dostęp do sieci wewnętrznej.

- Opisz ochronę haseł i dostępu: SSH (port 22) zamiast Telnet (port 23, transmituje hasła otwart tekstem). AAA (Authentication, Authorization, Accounting) — kim, co może, co robił. Lokalna baza użytkowników lub serwer RADIUS/TACACS+.

- Zdefiniuj podstawowe ataki i metody obrony: DDoS (rozproszone ataki, filtry rate-limiting), spoofing (sprawdzanie źródła IP, RPF), skanowanie portów (blokowanie niepotrzebnych portów), SQL injection (filtrowanie aplikacyjne).

- Przygotuj przykładowy scenariusz dla firmy produkcyjnej: allow tcp 192.168.10.0/23 10.0.0.0/24 eq 443 (dostęp do serwera ERP), deny ip 192.168.20.0/23 10.0.0.0/24 (stacja klimatyzacji nie ma dostępu do serwera), permit ip any any (reszta ruchu).

- Wyjaśnij Port Security (ochrona portów switcha) — ograniczenie liczby dopuszczonych adresów MAC na porcie, statyczne lub dynamiczne przypisanie. Violation: restrict (blokuje ruch) lub shutdown (wyłącza port).

- Zdefiniuj pojęcia: Zone-based Firewall ( Juniper, Cisco ), filtrowanie na podstawie stref, not-in-zone (domyślnie blokowane); Application Firewall (warstwa 7, inspekcja HTTP, DPI); Next-Generation Firewall (NGFW, zThreat Intel, SSL inspection).

- Zadbaj o właściwe cytowanie źródeł — Cisco ACL configuration guide, dokumentacja pfSense/OPNsense, NIST SP 800-41 (Guidelines for Firewall Installation).

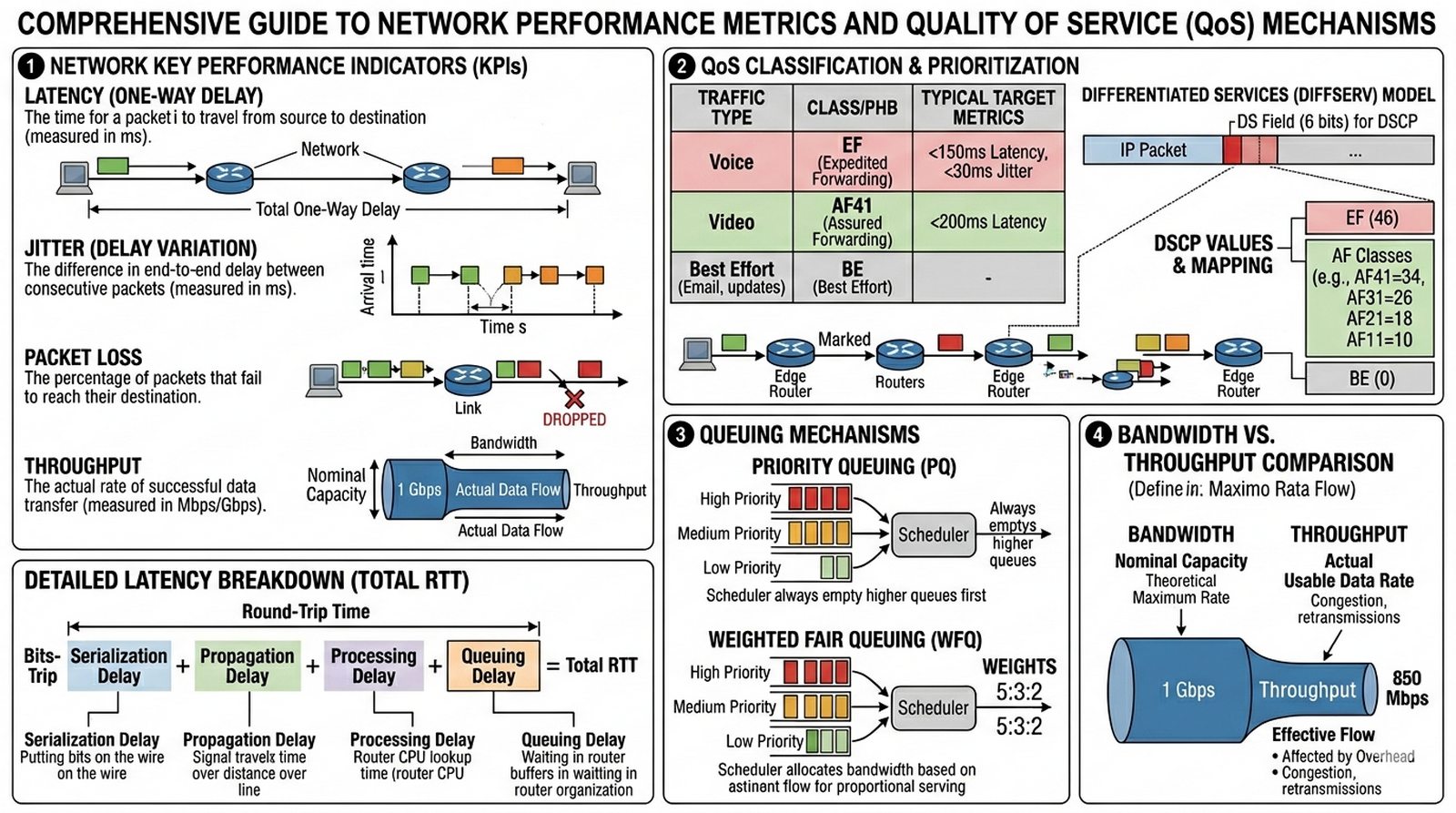

W5 Parametry KPI sieci (Round Trip Time, Jitter, Packet Loss), przepustowość, priorytetyzacja ruchu, Quality of Service (QoS).

Student wyjaśnia pojęcia związane z jakością i wydajnością pracy sieci komputerowej, takie jak opóźnienie (latencja), jitter oraz utrata pakietów (packet loss). Opisuje różnicę między przepustowością nominalną (bandwidth) a faktycznym transferem danych (throughput), oraz identyfikuje przyczyny powstawania wąskich gardeł w infrastrukturze sieciowej. Szczególną uwagę poświęca mechanizmom Quality of Service (QoS), które umożliwiają priorytetyzację ruchu sieciowego i zapewniają płynność działania usług wrażliwych na opóźnienia, takich jak VoIP czy wideokonferencje.

Dział IT w średniej wielkości firmie zgłasza problem: rozmowy przez Microsoft Teams "zacinają się", obraz się przycina, dźwięk przerywa mimo że łącze internetowe jest "szybkie" — 500 Mbps w dół i 50 Mbps w górę według Speedtestu. Zgłoszenia wpływają od pracowników z działu handlowego, którzy prowadzą codzienne wideokonferencje z klientami zagranicznymi. Dyrektor IT zleca Ci napisanie profesjonalnego opracowania dla zespołu technicznego, które wyjaśni: dlaczego sama przepustowość (bandwidth) to nie wszystko; czym jest opóźnienie (latency), jitter i utrata pakietów (packet loss) i jak wpływają na jakość wideokonferencji; jakie są wymagania sieciowe dla VoIP i wideokonferencji; w jaki sposób mechanizmy QoS mogą priorytetyzować ruch ważny (Teams) nad mniej ważnym (aktualizacje Windows); gdzie mogą znajdować się "wąskie gardła" w typowej sieci firmowej. Opracowanie ma być podstawą do planowania optymalizacji sieci.

- Wstęp — co znaczy, że sieć jest wydajna

- Podstawowe mierniki: Latecja, Jitter i Straty pakietów

- Przepustowość (Bandwidth) vs Faktyczny transfer (Throughput)

- Przyczyny powstawania wąskich gardeł w infrastrukturze

- Koncepcja Quality of Service (QoS) — po co nam priorytety

- Klasyfikacja i oznaczanie ruchu sieciowego

- Kolejkowanie danych w routerach i switchach

- Podsumowanie — znaczenie monitoringu parametrów sieci

- Przygotuj diagram składowych opóźnień w sieci: opóźnienie nadawania (serialization, 10 Gbps przez 1 Gbps łącze = 8 ms), opóźnienie propagacji (fiber, światło ~5 μs/km), opóźnienie kolejkowania (queuing w routerze), opóźnienie przetwarzania (processing w urządzeniu). Łączne RTT (Round Trip Time).

- Utwórz tabelę wymagań technicznych dla usług: VoIP (G.711: 50-87 kbps, latencja <150 ms, jitter <30 ms, utrata <1%), Wideokonferencja (1-4 Mbps, latencja <200 ms, jitter <50 ms), Streaming wideo (2-8 Mbps, toleruje buforowanie), E-mail (niskie wymagania, opóźnienie sekundy tolerowane).

- Opisz różnicę między bandwidth (nominalna przepustowość łącza w Mbps) a throughput (faktyczny transfer danych po uwzględnieniu narzutów, kolejek, strat). Efektywność TCP ~95% (z narzutami nagłówków, ACK).

- Wyjaśnij zjawisko jittera — zmienność opóźnień pakietów. Jitter = różnica w opóźnieniach kolejnych pakietów. Dla VoIP jitter >50 ms powoduje zniekształcenie głosu (buffer na odbiorniku). Wyjaśnij wykorzystanie jitter buffer.

- Opisz przyczyny wąskich gardeł: low bandwidth łącza (np. łącze do ISP), przeciążony switch/router (cpu, pamięć), problemy warstwy 1 (kabel, transceiver), NAT w trybie overload (pojedynczy publiczny adres), firewal CPU-intensive (inspekcja stanowa DPI).

- Wyjaśnij mechanizmy QoS: klasyfikacja (marking DSCP/CoS), kolejkowanie (priorytet kolejek: PQ, WFQ, CBWFQ), warunkowanie ruchu (policing — ograniczenie pasma, shaping — wyrównanie ruchu), tagowanie (EXP w MPLS).

- Przygotuj schemat konfiguracji QoS dla Teams: ruch Teams (UDP 50070-50089 do 3478) = Highest Priority (EF — Expedited Forwarding), ruch CRM = Medium (AF41), aktualizacje = Low (BE — Best Effort). Pokaż na diagramie.

- Opisz model DiffServ (Differentiated Services): PHB (Per-Hop Behavior) — EF (Expedited Forwarding, dla VoIP, CE=46), AF (Assured Forwarding, dla wideo), BE (Best Effort, dla transferów). Każdy PHB ma inny priorytet kolejkowania.

- Zdefiniuj metryki KPI sieci: dostępność (availability, 99,9% = 8,76 h/rok przestoju), latencja (ping RTT, np. 20 ms), jitter (zmienność opóźnień pakietów), utrata (packet loss, %), throughput (speedtest, iperf).

- Opisz metody pomiarów: Ping/ICMP (latencja), MTR (traceroute+statystyki), iperf/jperf (throughput UDP/TCP), Wireshark (analiza pakietów), SNMP (collector do monitoringu urządzeń). Zaznacz znaczenie ciągłego monitoringu.

- Wyjaśnij Bufferbloat — nadmierne buforowanie w urządzeniach powodujące wysoką latencję podczas przeciążenia. Rozwiązanie: AQM (Active Queue Management), CoDel, fq_codel. W nowoczesnych routerach inteligentne queue management.

- Zadbaj o praktyczne rekomendacje: monitoruj parametry (Zabbix, PRTG), mierz rzeczywiste wymagania, priorytetyzuj ruch krytyczny, dbaj o odpowiednie bandwidth, regularnie audytuj konfigurację QoS.

W2 W5 Sieci radiowe, standardy 802.11, pasma 2.4GHz i 5GHz, bezpieczeństwo WPA2/WPA3, rola Access Pointów.

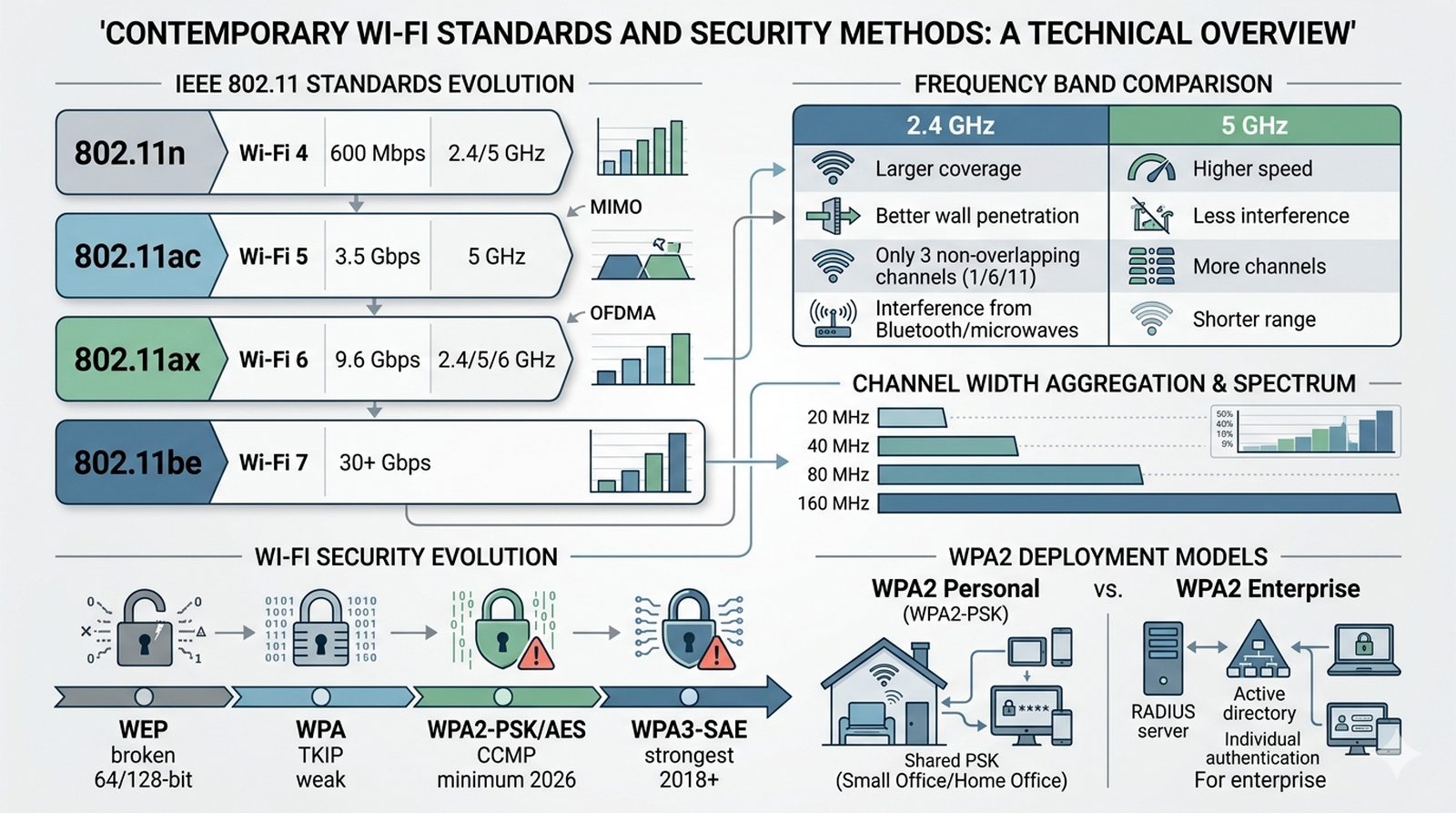

Student opisuje współczesne standardy komunikacji bezprzewodowej Wi-Fi, ze szczególnym uwzględnieniem ewolucji od 802.11n przez 802.11ac do najnowszego 802.11ax (Wi-Fi 6). Wyjaśnia różnice między pasmami częstotliwości 2,4 GHz i 5 GHz pod względem zasięgu, przenikalności przez ściany i podatności na interferencje. Omawia metody zabezpieczania sieci bezprzewodowych — od przestarzałego WEP, przez WPA2, po najbezpieczniejszy standard WPA3 — oraz różnice między uwierzytelnianiem personalnym (PSK) a korporacyjnym (Enterprise) z wykorzystaniem serwera RADIUS.

Twoim klientem jest właściciel hurtowni elektronicznej, który planuje wdrożenie systemu zarządzania stanami magazynowymi w oparciu o terminale radiowe (skanery kodów kreskowych z Wi-Fi). Magazyn ma powierzchnię 2000 m2, jest częściowo zmetalizowany (regały metalowe), a na zewnątrz budynku znajduje się parking dla dostawców. Właściciel potrzebuje dokumentacji technicznej, która pomoże w wyborze odpowiedniej technologii Wi-Fi (pasmo 2.4 GHz czy 5 GHz?), odpowiedniego standardu (n/ac/ax?), oraz która zapewni bezpieczeństwo — "nikt postronny z parkingu nie może podłączyć się do sieci magazynowej". Dokumentacja ma zawierać uzasadnienie wyboru pasma i standardu ze względu na specyfikę magazynu (zasięg, przenikalność przez regały metalowe, interferencje od innych urządzeń), oraz rekomendacje bezpieczeństwa (WPA3 lub przynajmniej WPA2 Enterprise z serwerem RADIUS). Nie wymagasz tworzenia konfiguracji — tylko studium teoretyczne.

- Wstęp — Wi-Fi jako niezbędne uzupełnienie sieci LAN

- Standardy IEEE 802.11 (n, ac, ax) i ich marketingowe nazwy

- Pasma 2.4 GHz vs 5 GHz — zasięg, przenikalność ścian, interferencje

- Urządzenia: Access Point (AP) autonomiczny vs zarządzany centralnie

- Bezpieczeństwo — ewolucja od WEP do WPA3

- Uwierzytelnianie Personal (PSK) vs Enterprise (RADIUS)

- Wpływ otoczenia na propagację fal radiowych

- Podsumowanie — przyszłość sieci bezprzewodowych

- Przygotuj tabelę porównawczą standardów Wi-Fi: 802.11n (Wi-Fi 4, 600 Mbps, 2.4/5 GHz), 802.11ac (Wi-Fi 5, 3.5 Gbps, 5 GHz), 802.11ax (Wi-Fi 6, 9.6 Gbps, 2.4/5/6 GHz), 802.11be (Wi-Fi 7, 30+ Gbps). Podaj rok wprowadzenia i max theoretical speed.

- Opisz różnicę między pasmami: 2.4 GHz — większy zasięg, lepsza przenikalność przez ściany, tylko 3 niezakłócone kanały (1, 6, 11), podatność na interferencje (Bluetooth, mikrofalówki); 5 GHz — mniejszy zasięg, mniej zakłóceń, wiele kanałów, wymaga większej gęstości AP.

- Utwórz schemat rozmieszczenia AP w magazynie 2000 m² — rozmieść 3-4 AP, pokaż nakładanie się zasięgów (overlap ~20%). Zaznacz problem regałów metalowych (cienie radiowe). Zalecane pasmo 2.4 GHz (lepsza przenikalność) lub 5 GHz z AP co 15-20 m.

- Wyjaśnij metody zabezpieczania: WEP (złamany, nie używać), WPA (TKIP, słaby), WPA2-PSK/AES (AES-CCMP, wystarczający dla małych sieci), WPA3 (SAE, najbezpieczniejszy, 2018+). Zaznacz, że WPA2 to minimum w 2026.

- Opisz różnicę między WPA2 Personal (PSK — Pre-Shared Key, wspólne hasło dla wszystkich użytkowników, dla SOHO) a WPA2 Enterprise (RADIUS + certyfikaty, indywidualne loginy, dla korporacji). Enterprise = lepsze bezpieczeństwo i rozliczalność.

- Wyjaśnij zasadę działania WPA3-SAE (Simultaneous Authentication of Entities) — odporne na ataki słownikowe i brute-force. Zamiast hasła przesyłanego w otwartym tekście, używa DH (Diffie-Hellman) do wyprowadzenia klucza sesji.

- Zdefiniuj pojęcia: SSID (nazwę sieci), BSSID (adres MAC punktu dostępowego), ESSID (rozszerzona sieć z wieloma AP), roaming (automatyczne przełączanie między AP), kanał (channel, 20/40/80/160 MHz szerokości).

- Opisz ograniczenia magazynu zmetalizowanego — regały metalowe tworzą cienie radiowe, sygnał 5 GHz silnie tłumiony. Potrzeba więcej AP lub koncentratory sygnału. Zaplanuj survey przed wdrożeniem.

- Przygotuj rekomendacje dla hurtowni: 2.4 GHz + WPA2 Enterprise (z RADIUS), minimum 3 AP rozmieszczone co 20-25 m, dedykowany kontroler WLAN lub AP autonomiczne z centralnym zarządzaniem. VLAN dla ruchu magazynowego, osobny dla gości.

- Opisz ewolucję: 802.11a (5 GHz, 54 Mbps, 1999), 802.11b (2.4 GHz, 11 Mbps, 1999), 802.11g (2.4 GHz, 54 Mbps, 2003), 802.11n (2.4/5 GHz, 600 Mbps, 2009), 802.11ac (5 GHz, 3.5 Gbps, 2013), 802.11ax (2.4/5/6 GHz, 9.6 Gbps, 2019).

- Wyjaśnij kanały w paśmie 2.4 GHz w Polsce (Europa): 1-13 (20 MHz szerokości). Zaznacz, że kanały nie nakładają się co 5 (1, 6, 11). W 5 GHz: 36, 40, 44, 48, 52, 56, 60, 64, 100-144 (regulacje EIRP, dynamiczna częstotliwość DFS).

- Zadbaj o właściwe cytowanie źródeł — standardy IEEE 802.11, Cisco Wireless Design Guide, dokumentacja Ubiquiti/Unifi.

W1-W5 Całość materiału — synteza wiedzy o urządzeniach i architekturze.

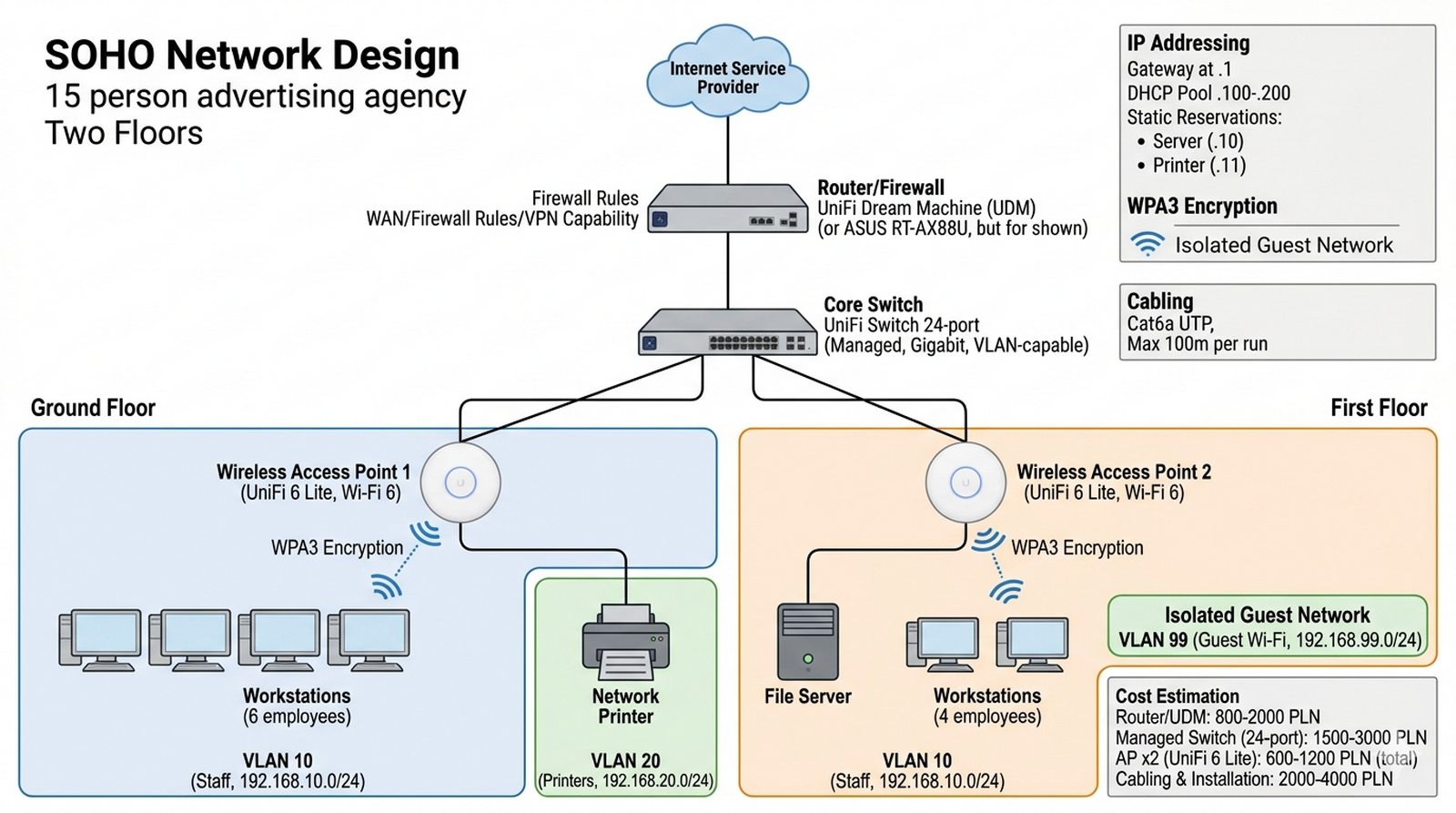

Student integruje wiedzę z całego kursu dotyczącą budowy i konfiguracji urządzeń sieciowych, aby teoretycznie zaplanować strukturę logiczną i fizyczną sieci dla małego biura (SOHO - Small Office/Home Office). Zadanie wymaga świadomego doboru typów urządzeń (router, switch, punkt dostępowy), okablowania (skrętka UTP kategorii odpowiedniej do przewidywanych prędkości) oraz zaprojektowania segmentacji sieci z wykorzystaniem VLAN. Student uzasadnia swoje wybory, uwzględniając aspekty bezpieczeństwa, przepustowości, skalowalności i kosztów, bez konieczności tworzenia konfiguracji urządzeń.

Twoim klientem jest mała agencja reklamowa z 15 pracownikami (graficy, copywriterzy, account managerowie). Firma aktualnie funkcjonuje na "zwykłym" routerze od ISP i jednej drukarce podłączonej przez USB do jednego komputera. Właściciel chce unowocześnić infrastrukturę: potrzebują stabilnego internetu dla 10 stanowisk, dostępu do wspólnej drukarki sieciowej (dwa oddziały: na parterze i piętrze), serwera plików (współpraca nad projektami), oraz osobnego Wi-Fi dla gości (klienci przychodzą na spotkania). Budżet jest ograniczony. Przygotuj profesjonalny "list do klienta" w formie referatu, w którym opiszesz proponowaną architekturę sieci (topologia, urządzenia, okablowanie), uzasadnisz dobór urządzeń (router, switch, punkt dostępowy), zaprojektujesz segmentację z VLAN (VLAN dla pracowników, VLAN dla gości), zaproponujesz plan adresacji IPv4, oraz oszacujesz przybliżone koszty. Referat ma być zrozumiały dla właściciela (laika), ale merytoryczny.

- Wstęp — analiza potrzeb klienta SOHO

- Wybór topologii fizycznej i uzasadnienie

- Dobór okablowania — dlaczego UTP/światłowód

- Router i Switch — jakie funkcje muszą posiadać

- Segmentacja: VLAN dla biura i osobny dla gości

- Zapewnienie bezpieczeństwa na styku z internetem

- Plan adresacji IPv4 dla małej sieci

- Podsumowanie — koszt vs możliwości i przyszła rozbudowa

- Przygotuj przykładowy spis urządzeń dla agencji 15-osobowej: router (firewall + NAT + Wi-Fi, np. ASUS RT-AX88U lub Ubiquiti Dream Machine), switch 24-portowy (Gigabit, managed, VLAN, np. UniFi Switch 24), AP (Wi-Fi 6, np. UniFi 6 Lite x2-3), okablowanie (UTP Cat6, ok. 300-500m). Pokaż, że każde urządzenie ma konkretne uzasadnienie.

- Utwórz schemat logiczny planowanej sieci: Internet → Router/Firewall (brama) → Switch (核心) → AP Wi-Fi (piętro), UTP do stanowisk (parter). Pokaż VLAN: 10 (pracownicy), 20 (drukowanie), 99 (goście). Zaznacz IP ranges.

- Opisz topologię fizyczną — gwiazda rozgałęziona (star) z punktu centralnego (szafa KD). Każde stanowisko osobny przewód do szafy. Uzasadnienie: łatwa diagnoza, redundancja, zarządzanie.

- Uzasadnij dobór okablowania: Cat6 (1 Gbps @ 100m, 10 Gbps @ 55m, 250 MHz) lub Cat6a (10 Gbps @ 100m). Dla 15 osób i przyszłej rozbudowy Cat6a rekomendowane. Unikaj Cat5e (przestarzały), rozważ światłowód do serwerowni (opcjonalny).

- Wyjaśnij segmentację VLAN: VLAN 10 (pracownicy, 192.168.10.0/24) — pełny dostęp do serwera plików i drukarek; VLAN 20 (drukowanie, 192.168.20.0/24) — oddzielona sieć dla drukarki sieciowej; VLAN 99 (goście, 192.168.99.0/24) — izolowany dostęp do Internetu, bez dostępu do LAN.

- Opisz plan adresacji IPv4: router/gateway = .1 (192.168.10.1, 192.168.20.1, 192.168.99.1), DHCP range dla pracowników: .100-.200 (100 adresów), statyczne dla serwerów/drukarek: .10-.20. Zaznacz, że NAT na routerze.

- Zaproponuj bezpieczeństwo na styku z internetem: firewall (filtrowanie ruchu przychodzącego), VPN (OpenVPN/WireGuard dla zdalnego dostępu), zmiana domyślnych haseł, aktualizacje firmware, wyłącz telnet (używaj tylko SSH), logowanie zdarzeń.

- Oszacuj przybliżone koszty: router (800-2000 PLN), switch managed (1500-3000 PLN), AP x3 (600-1200 PLN), okablowanie + gniazda + szafa (1000-2000 PLN), instalacja (1000-2000 PLN). Łącznie: ok. 6000-12000 PLN. Podaj przybliżone widełki.

- Zadbaj o przyszłą rozbudowę: rezerwuj kable (minimum 20% więcej), switch z wolnymi portami (switch 24-portowy przy 15 użytkowników), VLAN na przyszłość (IoT, monitoring), łącze światłowodowe do piętra (future-proofing).

- Uzasadnij wybór urządzeń: router z wbudowanym firewallem i obsługą VLAN, switch z funkcją L2 (QoS, VLAN, SNMP), AP z Wi-Fi 6 (szybszy, więcej urządzeń jednocześnie). Urządzenia z oprogramowaniem pozwalającym na monitoring i zarządzanie.

- Wskaż różnice między rozwiązaniami consumer a biznesowymi: consumer (router ASUS/TP-Link) = prosta konfiguracja, ograniczone możliwości, mniej portów, krótkoterminowa gwarancja; biznesowe (Ubiquiti/Cisco/MikroTik) = VLAN, VPN, SNMP, centralne zarządzanie, dłuższa gwarancja, wsparcie.

- Zadbaj o czytelność dla właściciela — używaj języka biznesowego (zwrot z inwestycji, bezpieczeństwo, niezawodność), unikaj żargonu technicznego, podsumuj w punktach, dołącz słowniczek pojęć.