Do wykonania jedno dowolne zadanie

Poniższe zadania wymagają wykazania się umiejętnością konfiguracji zaawansowanych funkcji urządzeń sieciowych. Każdy projekt musi zostać zrealizowany w programie Cisco Packet Tracer. Dokumentacja końcowa powinna zawierać nie tylko opis „co zostało zrobione”, ale przede wszystkim uzasadnienie techniczne wybranych rozwiązań oraz dowody poprawności działania (zrzuty ekranu z testów).

- Dokumentacja (referat): około 20-25 stron (format A4).

- Elementy obowiązkowe: Strona tytułowa, Cel, Zakres, Opis techniczny, Konfiguracja (CLI), Testy, Problemy i rozwiązania, Spis treści/ilustracji.

- Technika: kompletny plik projektu .pkt z działającą konfiguracją, własne schematy logiczne i fizyczne, tabele adresacji i konfiguracji.

- Logowanie: urządzenia powinny posiadać zmienione nazwy (hostname) zgodne z projektem.

- Dostawa: konfiguracja urządzeń musi być wykonana za pomocą CLI.

Spis zadań projektowych

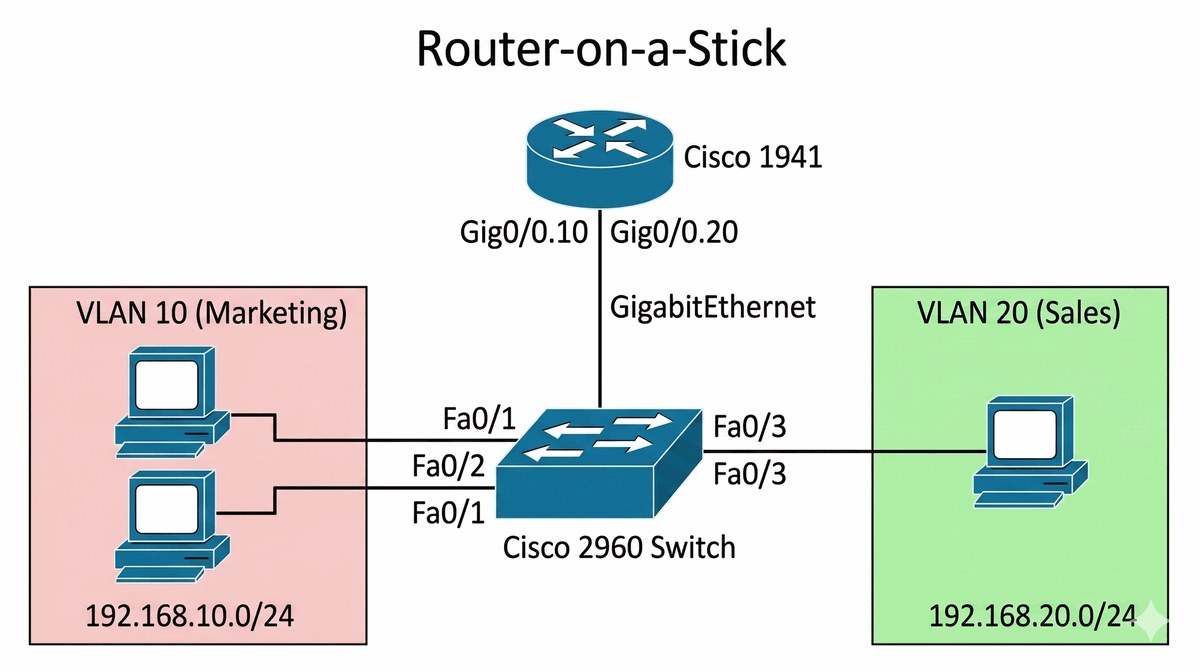

- Konfiguracja sieci VLAN oraz Inter-VLAN Routing (Router-on-a-Stick)

- Implementacja protokołu STP w celu zapewnienia nadmiarowości

- Routing statyczny z wykorzystaniem tras zapasowych (Floating Static)

- Dynamiczny routing OSPF w topologii trójkąta (Single Area)

- Konfiguracja serwisu DHCP oraz NAT/PAT na ruterze brzegowym

- Zabezpieczanie dostępu do przełącznika poprzez Port Security

- Zarządzanie ruchem sieciowym za pomocą list ACL

- Budowa sieci bezprzewodowej WLAN z zabezpieczeniami WPA2-PSK

- Wykorzystanie przełącznika warstwy 3 (L3 Switch) do routingu

- Integracja usług sieciowych: DHCP, DNS i HTTP

W3 Koncepcja sieci VLAN, trunking 802.1Q. W4 Routing między podsieciami, subinterfejsy rutera.

Głównym celem projektu jest zaprojektowanie i wdrożenie logicznej segmentacji sieci LAN przy wykorzystaniu technologii VLAN (Virtual Local Area Network). Studenci poznają zasady działania sieci VLAN, mechanizm tagowania ramek 802.1Q oraz metodę routingu między VLANami znaną jako Router-on-a-Stick.

W ramach projektu należy skonfigurować oddzielne sieci VLAN dla działu Marketingu i działu Sprzedaży, zapewniając izolację ruchu między działami przy jednoczesnym zachowaniu kontrolowanej komunikacji przez ruter brzegowy. Projekt obejmuje konfigurację przełącznika warstwy 2 z portami dostępowymi i trunkingiem oraz konfigurację subinterfejsów na ruterze z enkapsulacją dot1Q.

- 1. Zaprojektuj topologię zawierającą 1x Ruter 1941, 1x Switch 2960 oraz stacje robocze PC1, PC2, PC3.

- 2. Skonfiguruj nazwy urządzeń (hostname) odpowiednio na R1 i S1.

- 3. Na przełączniku utwórz VLAN 10 i nadaj mu nazwę "Marketing".

- 4. Na przełączniku utwórz VLAN 20 i nadaj mu nazwę "Sprzedaż".

- 5. Przypisz porty dostępowe (np. Fa0/1, Fa0/2) do VLAN 10 dla komputerów działu Marketingu.

- 6. Przypisz port Fa0/3 do VLAN 20 dla komputera działu Sprzedaży.

- 7. Skonfiguruj port połączeniowy do rutera (np. Gig0/1) jako Trunk, zezwalając na przesyłanie tagowanych ramek VLAN 10 i 20.

- 8. Na ruterze aktywuj interfejs fizyczny Gig0/0 poleceniem `no shutdown`.

- 9. Utwórz subinterfejs Gig0/0.10 i ustaw enkapsulację dot1Q dla VLAN 10.

- 10. Utwórz subinterfejs Gig0/0.20 i ustaw enkapsulację dot1Q dla VLAN 20.

- 11. Przypisz adresy IP do subinterfejsów (np. 192.168.10.1/24 i 192.168.20.1/24) – będą to bramy domyślne.

- 12. Skonfiguruj adresację statyczną na wszystkich komputerach PC zgodnie z ich przynależnością do VLANów.

- 13. Przeprowadź weryfikację tablicy routingu na ruterze poleceniem `show ip route`.

- 14. Wykonaj testy łączności (ping) między PC1 (VLAN 10) a PC3 (VLAN 20) i przeanalizuj drogę pakietu.

- Przed konfiguracją sporządź tabelę adresacji IP z podziałem na VLANy - każdy VLAN to oddzielna podsieć /24.

- Nazwę subinterfejsu rutera dopasuj do numeru VLAN (np. .10 dla VLAN 10) dla czytelności konfiguracji.

- Na przełączniku najpierw utwórz VLANy, potem konfiguruj porty dostępowe, a na końcu trunk.

- Interfejs fizyczny rutera musi być aktywny (`no shutdown`), w przeciwnym razie subinterfejsy nie będą działać.

- Pamiętaj, że ruter widzi tylko tagi 802.1Q - pakiety bez tagów trafiają do natywnego VLAN (domyślnie 1).

- Po konfiguracji sprawdź `show ip interface brief` aby zweryfikować stan interfejsów.

- Zweryfikuj trasy routingu poleceniem `show ip route` - powinieneś widzieć trasy do obu podsieci VLAN.

- Komputery w różnych VLAN muszą mieć różne bramy domyślne (adresy subinterfejsów rutera).

- Użyj polecenia `show vlan brief` do weryfikacji przydziału portów do VLAN na przełączniku.

- Przetestuj ping najpierw do bramy domyślnej, potem do hosta w drugim VLAN - jeśli brama działa, problem może być w routingu.

- W Packet Tracer użyj trybu Simulation do śledzenia pakietów i weryfikacji enkapsulacji dot1Q.

- Zapisz konfigurację (`write memory`) przed zamknięciem - w PT konfiguracja nie jest trwała domyślnie.

Referat musi zawierać tabelę adresacji IP z podziałem na VLANy, dokumentację konfiguracji przełącznika (VLANy, porty dostępowe, trunk), konfigurację subinterfejsów rutera z enkapsulacją dot1Q, zrzuty ekranu z weryfikacji (`show vlan brief`, `show ip route`) oraz wyniki testów ping między VLANami.

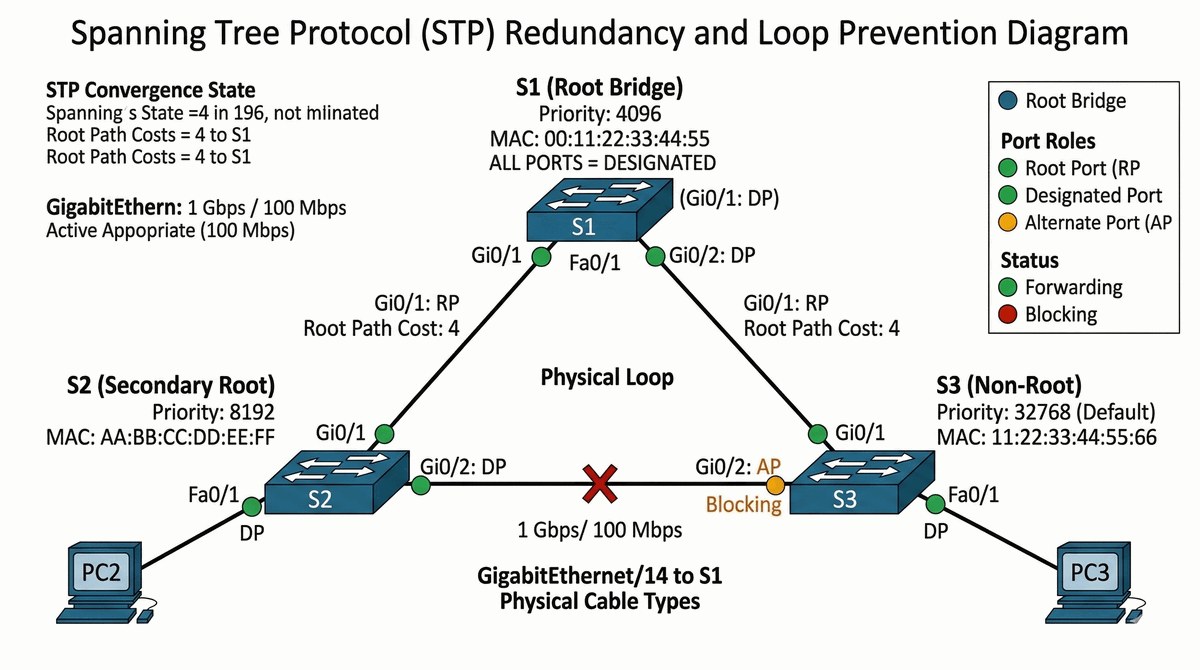

W3 Protokół STP (Spanning Tree Protocol), pętle w sieci, wybór Root Bridge, role portów.

Głównym celem projektu jest zapewnienie nadmiarowości w sieci LAN poprzez eliminację pętli warstwy 2 przy jednoczesnym zachowaniu fizycznych tras zapasowych. Studenci poznają zasady działania protokołu STP, mechanizm wyboru Root Bridge, role portów (Root, Designated, Alternate) oraz stany portów (Forwarding, Blocking).

W ramach projektu należy skonfigurować redundantne połączenia między przełącznikami, przeanalizować proces wyboru Root Bridge na podstawie priorytetów i adresów MAC, skonfigurować PortFast dla portów dostępowych oraz wyjaśnić działanie BPDU Guard. Projekt obejmuje symulację awarii łącza głównego i weryfikację automatycznej rekonwergencji sieci.

- 1. Zaprojektuj topologię z trzema przełącznikami (S1, S2, S3) połączonymi w trójkąt.

- 2. Skonfiguruj nazwy urządzeń (hostname) zgodnie z projektem.

- 3. Połącz przełączniki parami kablami GigabitEthernet (redundancja).

- 4. Na każdym przełączniku utwórz VLAN 10 i VLAN 20.

- 5. Przypisz porty dostępowe do odpowiednich VLANów.

- 6. Skonfiguruj interfejsy trunk między przełącznikami.

- 7. Zweryfikuj wybór Root Bridge poleceniem `show spanning-tree`.

- 8. Przeanalizuj role portów na każdym przełączniku.

- 9. Zmień priorytet S1 na najniższy (np. 4096) dla wymuszenia bycia Root.

- 10. Skonfiguruj PortFast na portach dostępowych (do stacji PC).

- 11. Włącz BPDU Guard na portach z PortFast.

- 12. Wykonaj symulację awarii - wyłącz jedno łącze do S1.

- 13. Zanotuj czas rekonwergencji STP.

- 14. Zweryfikuj nowe role portów po awarii.

- STP domyślnie działa na każdym VLAN - każdy VLAN ma własne drzewo.

- Root Bridge to przełącznik z najniższym ID (priorytet + MAC) - wysyła BPDU.

- Porty w stanie Blocking nie przesyłają danych - eliminują pętlę.

- Port-root to port na najkrótszej ścieżce do Root Bridge.

- Port-designated to port na innym końcu segmentu (łącza).

- Użyj `show spanning-tree vlan [id]` do szczegółowej analizy.

- Zmień priorytet `spanning-tree vlan 1 root primary` dla ułatwienia.

- PortFast tylko na portach do PC - NIE na portach trunk.

- BPDU Guard blokuje port po otrzymaniu BPDU od podłączonego switcha.

- Czas rekonwergencji STP to około 30-50 sekund (domyślnie).

- Użyj `spanning-tree uplinkfast` dla szybszej rekonwergencji.

- `clear spanning-tree detected-protocols` jest dostępne tylko na switchach Catalyst z NM - w PT użyj `switch#` a następnie `reload` aby wymusić ponowne wykrycie protokołu.

- Użyj `show spanning-tree detail` do szczegółowej analizy ról portów - wynik zawiera Role (Root, Desg, Altr, Back).

- Port w stanie Blocking widoczny jako "BLK" w `show spanning-tree`.

Referat musi zawierać analizę stanów portów przed i po zmianie priorytetu Root Bridge, tabelę ról portów dla każdego przełącznika, uzasadnienie techniczne użycia PortFast/BPDU Guard oraz dokumentację testu awarii (zrzut ekranu pokazujący czas rekonwergencji sieci).

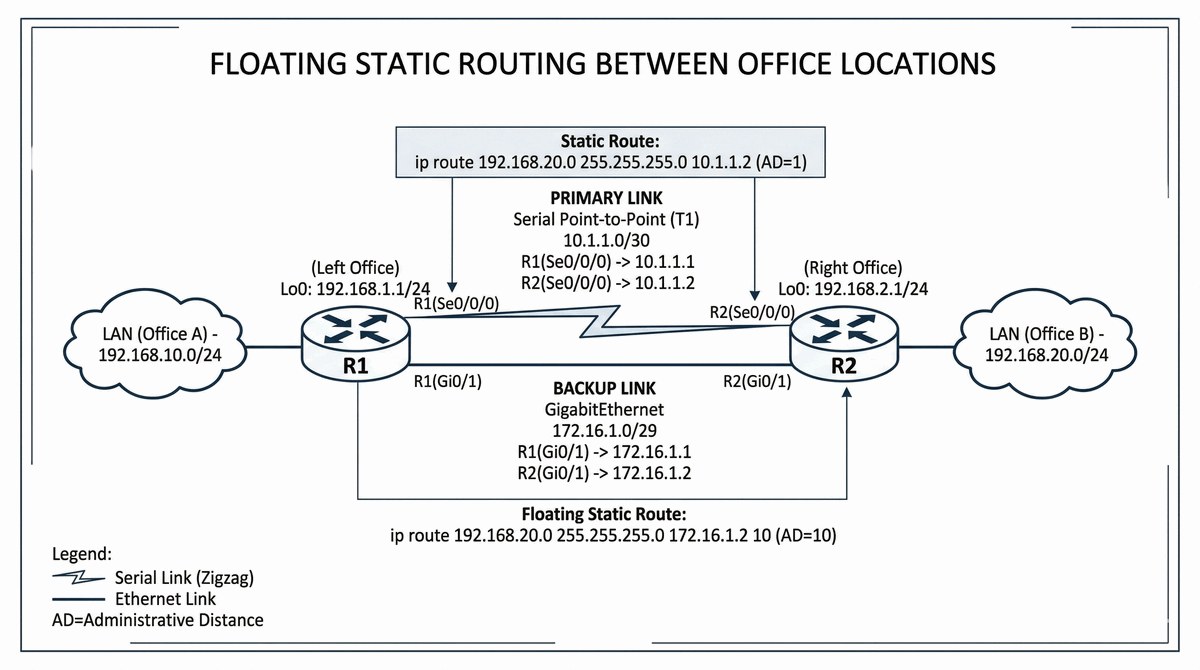

W4 Zasada działania rutera, tablica routingu, trasy statyczne i ich parametry.

Celem projektu jest stworzenie stabilnego połączenia sieciowego między dwoma oddziałami firmy z wykorzystaniem mechanizmu automatycznego przełączania na łącze zapasowe (ang. Floating Static Route). Studenci poznają zasadę działania tras statycznych oraz pojęcie dystansu administracyjnego (AD), który decyduje o preferencji trasy.

W ramach projektu należy skonfigurować dwa niezależne łącza między ruterami (Serial oraz GigabitEthernet), skonfigurować trasę główną z niższym dystansem administracyjnym oraz trasę zapasową z wyższym AD. Projekt obejmuje przeprowadzenie testów symulacji awarii poprzez wyłączenie interfejsu oraz weryfikację automatycznej zmiany ścieżki w tablicy routingu.

- 1. Skonfiguruj dwa rutery (R1, R2) połączone dwoma niezależnymi linkami: Serial (DCE/DTE) oraz GigabitEthernet.

- 2. Skonfiguruj interfejsy Loopback na każdym ruterze symulujące sieci wewnętrzne.

- 3. Przypisz odpowiednią adresację IP do wszystkich interfejsów fizycznych.

- 4. Skonfiguruj zegar (clock rate) na interfejsie Serial typu DCE.

- 5. Dodaj trasę statyczną na R1 do sieci LAN za R2 przez łącznik Serial (domyślny dystans AD=1).

- 6. Dodaj analogiczną trasę na R2 do sieci LAN za R1 przez Serial.

- 7. Skonfiguruj trasę zapasową (Floating Static) przez interfejs GigabitEthernet, przypisując jej dystans administracyjny AD=10 (lub wyższy).

- 8. Sprawdź tablicę routingu (`show ip route`) i upewnij się, że widać tylko trasę przez Serial.

- 9. Zweryfikuj poprawność komunikacji poleceniem `ping`.

- 10. Wykonaj `tracert` i sprawdź, którędy płyną pakiety przy sprawnym łączu głównym.

- 11. Wyłącz interfejs Serial na jednym z ruterów (`shutdown`).

- 12. Odczekaj na aktualizację tablicy routingu i sprawdź, czy trasa zapasowa (AD 10) została zainstalowana.

- 13. Ponownie wykonaj `tracert` w celu potwierdzenia zmiany ścieżki.

- 14. Przywróć interfejs Serial i sprawdź, czy ruter automatycznie powrócił do korzystania z łącza o niższym AD.

Dokumentacja powinna zawierać wyjaśnienie pojęcia dystansu administracyjnego, porównawcze zrzuty tablic routingu w stanie normalnym oraz awaryjnym, a także wyniki polecenia tracert potwierdzające fizyczną zmianę ścieżki pakietu po wyłączeniu łącza głównego.

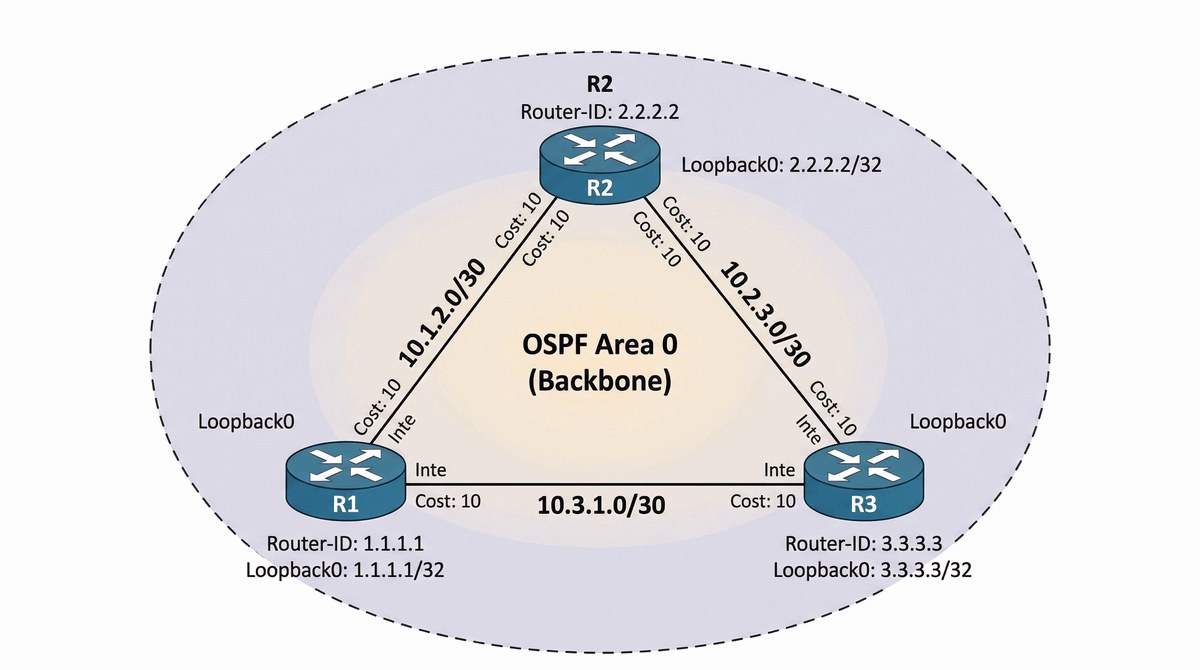

W4 Protokoły routingu dynamicznego, stan łącza (Link-State), algorytm SPF.

Celem projektu jest wdrożenie protokołu routingu dynamicznego OSPF (Open Shortest Path First) w topologii trójkąta w celu automatyzacji zarządzania trasami w sieci szkieletowej. Studenci poznają zasady działania protokołów stanu łącza (Link-State), algorytm Dijkstra (SPF) oraz mechanizm obszarów (Area) w OSPF.

Projekt obejmuje konfigurację trzech ruterów w pętlę, konfigurację procesu OSPF z unikalnymi router-id, weryfikację nawiązania relacji sąsiedztwa oraz analizę rekonwergencji sieci w przypadku awarii jednego z łączy. Studenci sprawdzą tablice routingu i bazy danych link-state.

- 1. Powiąż trzy rutery (R1, R2, R3) w pętlę (topologia oczka typu trójkąt).

- 2. Skonfiguruj adresację na łączach punkt-punkt (np. podsieci /30).

- 3. Skonfiguruj interfejsy Loopback na każdym ruterze (np. R1: 1.1.1.1/32).

- 4. Uruchom proces OSPF poleceniem `router ospf 1`.

- 5. Skonfiguruj unikalny `router-id` na każdym z ruterów (zgodnie z adresem Loopback).

- 6. Rozgłoś sieci bezpośrednio połączone za pomocą komendy `network` w obszarze 0 (Area 0).

- 7. Zastosuj maski blankietowe (wildcard masks) przy rozgłaszaniu sieci.

- 8. Zweryfikuj nawiązanie relacji sąsiedztwa za pomocą `show ip ospf neighbor`.

- 9. Sprawdź stany sąsiedztwa (powinny osiągnąć stan FULL).

- 10. Przeanalizuj tablicę routingu pod kątem tras oznaczonych symbolem "O".

- 11. Użyj polecenia `show ip ospf interface` do sprawdzenia kosztów (metric) poszczególnych łączy.

- 12. Przeprowadź test łączności (ping) między skrajnymi sieciami Loopback.

- 13. Zasymuluj awarię jednego z łączy i przeanalizuj jak szybko OSPF przeliczy nową trasę (rekonwergencja).

- 14. Zweryfikuj bazę danych link-state za pomocą `show ip ospf database`.

- Proces OSPF uruchom poleceniem `router ospf 1` - ID procesu jest lokalny dla każdego rutera.

- Router ID (RID) ustaw jawnie na adres Loopback lub interfejs - ułatwia to identyfikację w troubleshootingu.

- Użyj maski blankietowej (wildcard), np. 0.0.0.3 dla /30 - to odwrotność maski podsieci.

- Sprawdź `show ip ospf neighbor` - stan FULL oznacza pełną relację sąsiedztwa.

- Wielkość interfejsu w OSPF to ważne - upewnij się, że Hello i Dead interval są zgodne na obu końcach.

- Koszty łączy (cost) możesz zmienić poleceniem `ip ospf cost` - mniejszy koszt = preferowana ścieżka.

- Na interfejsach do sieci LAN (niepotrzebujących OSPF) użyj `passive-interface` - oszczędza zasoby.

- `show ip ospf interface` pokaże aktywne interfejsy OSPF i ich stan (DR, BDR, DROTHER).

- `show ip route ospf` wyświetli trasy nauczone przez OSPF (oznaczone literą O w tabeli routingu).

- Do weryfikacji bazy danych użyj `show ip ospf database` - zobaczysz LSA typu 1, 2, 3.

- Po zmianie konfiguracji OSPF poczekaj na wymianę LSA - pełna konwergencja może potrwać do 40 sekund.

- Użyj komendy `clear ip ospf process` tylko w ostateczności - to wymusza przeładowanie relacji.

Przygotuj opis ról ruterów, tabelę sąsiedztwa OSPF (wynik show ip ospf neighbor), uzasadnienie doboru router-id i kosztów łączy, a także schemat logiczny Area 0 z opisanymi interfejsami i maskami blankietowymi.

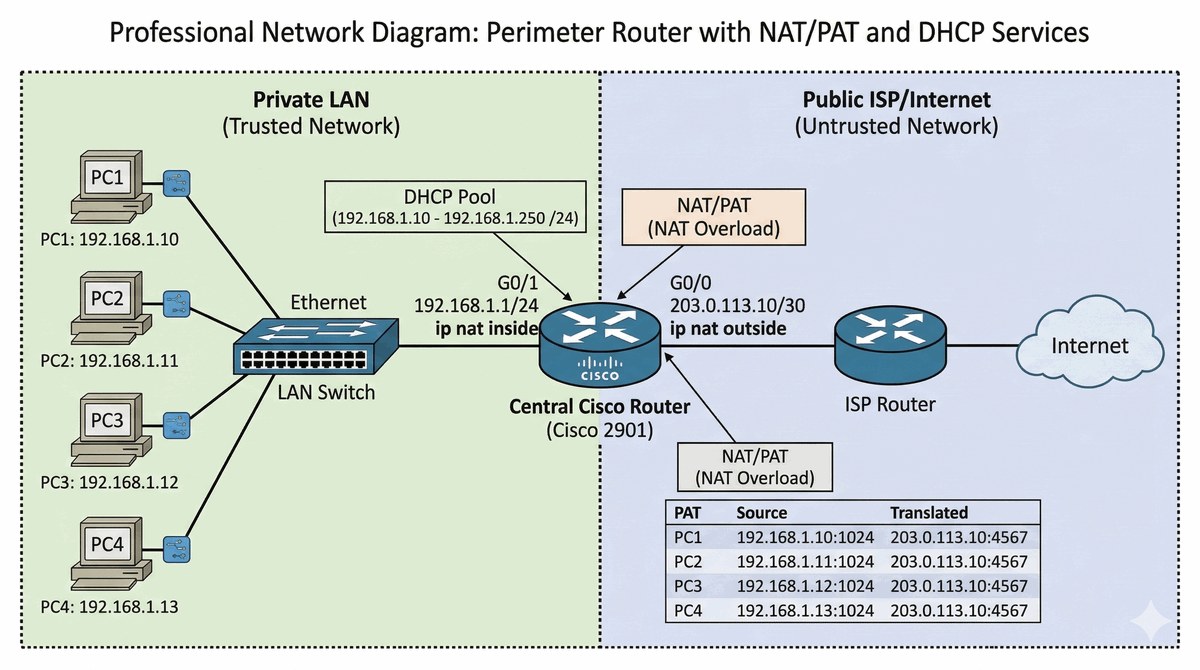

W4 DHCP (DORA), Translacja adresów NAT/PAT, adresy publiczne vs prywatne.

Celem projektu jest zautomatyzowanie przyznawania adresów IP w sieci wewnętrznej poprzez konfigurację serwera DHCP (Dynamic Host Configuration Protocol) na ruterze brzegowym. Studenci poznają proces DORA (Discover, Offer, Request, Acknowledge) oraz zasady konfiguracji pul adresów z wykluczeniami dla urządzeń statycznych.

Dodatkowo projekt obejmuje konfigurację translacji adresów NAT (Network Address Translation) oraz PAT (Port Address Translation), które umożliwiają wielu hostom sieci wewnętrznej dostęp do Internetu przy użyciu jednego adresu publicznego. Studenci skonfigurują listy ACL, interfejsy inside/outside oraz zweryfikują aktywne translacje NAT.

- 1. Zaprojektuj ruter brzegowy z jednym interfejsem skierowanym do sieci LAN (Inside) i jednym do ISP (Outside).

- 2. Skonfiguruj adresację IP na interfejsach rutera (np. 192.168.1.1 dla Inside, adres publiczny dla Outside).

- 3. Utwórz pulę DHCP o nazwie "LAN_POOL".

- 4. Zdefiniuj zakres sieci, maskę, bramę domyślną oraz adres serwera DNS w puli DHCP.

- 5. Wyklucz pierwsze 10 adresów z puli DHCP (np. dla serwerów lub drukarek).

- 6. Na stacjach PC ustaw tryb pobierania adresu na DHCP i sprawdź przydzielone parametry.

- 7. Skonfiguruj listę dostępu (ACL standardową), która zdefiniuje ruch kwalifikujący się do translacji NAT (cała sieć lokalna).

- 8. Wyznacz interfejsy operacyjne: `ip nat inside` na LAN oraz `ip nat outside` na WAN.

- 9. Skonfiguruj statyczną trasę domyślną wskazującą na ruter dostawcy (ISP).

- 10. Powiąż listę ACL z interfejsem zewnętrznym za pomocą komendy `ip nat inside source list... overload` (konfiguracja PAT).

- 11. Wykonaj testy łączności z PC do serwera zewnętrznego (np. serwer WWW w Internecie).

- 12. Sprawdź aktywne translacje za pomocą `show ip nat translations`.

- 13. Zweryfikuj statystyki NAT poleceniem `show ip nat statistics`.

- 14. Przeanalizuj, czy porty źródłowe są zmieniane przy wielu jednoczesnych połączeniach z różnych komputerów.

- Wyklucz adresy z puli DHCP PRZED utworzeniem puli - inaczej DHCP może przydzielić adres statycznemu serwerowi.

- Adres bramy domyślnej w puli DHCP musi być adresem interfejsu rutera w tej samej sieci.

- Serwer DNS skonfiguruj w puli DHCP - klient otrzyma go automatycznie (opcjonalne ale zalecane).

- `ip nat inside` i `ip nat outside` OKREŚLAJĄ kierunek translacji - źródło ruchu to inside, cel to outside.

- PAT (overload) pozwala na translację wielu wewnętrznych adresów na jeden zewnętrzny - używaj tego w małych sieciach.

- Sprawdź `show ip nat translations` po teście łączności - powinieneś widzieć wpisy dla każdego hosta.

- `show ip nat statistics` pokazuje liczbę aktywnych translacji i statystyki - pomocne w diagnostyce.

- Trasa domyślna (0.0.0.0/0) jest wymagana na ruterze brzegowym dla ruchu NAT - dodaj `ip route 0.0.0.0 0.0.0.0 [next-hop]`.

- Na PC użyj `ipconfig /release` a potem `ipconfig /renew` do wymuszenia nowego żądania DHCP.

- W teście PAT użyj wielu jednoczesnych połączeń - użyj polecenia ping z różnych PC jednocześnie.

- Zapora (firewall) na interfejsie outside może blokować ruch inicjowany od zewnątrz - pamiętaj o tym w testach.

- Użyj polecenia `debug ip nat` do śledzenia translacji w czasie rzeczywistym (tylko do diagnostyki).

Opisz teoretyczny proces DHCP DORA, przedstaw tabelę aktywnych translacji NAT przy generowanym ruchu, uzasadnij technicznie wykluczenia z puli DHCP oraz zamieść zrzut z polecenia ipconfig /all ze stacji PC po pomyślnym pobraniu adresu.

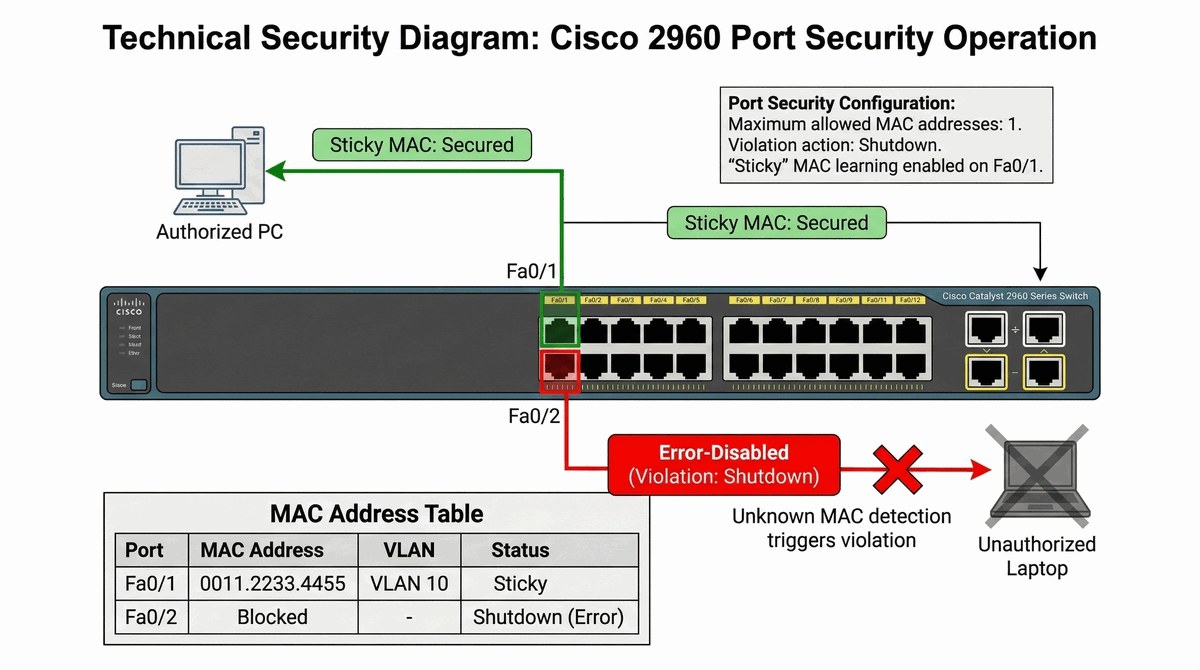

W3 Bezpieczeństwo warstwy 2, tablica MAC adresów, zagrożenia (ARP Spoofing, MAC Flooding).

Celem projektu jest zabezpieczenie dostępu do sieci lokalnej poprzez autoryzację urządzeń na podstawie ich adresów MAC (Media Access Control) bezpośrednio na portach przełącznika. Studenci poznają zasady działania funkcji Port Security oraz różne tryby naruszenia (violation modes): protect, restrict i shutdown.

Projekt obejmuje konfigurację Port Security na portach dostępowych przełącznika, włączenie mechanizmu sticky MAC do automatycznego zapamiętywania autoryzowanych adresów oraz symulację próby nieautoryzowanego dostępu. Studenci zweryfikują zachowanie portu po podłączeniu nieznanego urządzenia.

- 1. Wybierz przełącznik Cisco 2960 i podłącz do niego PC1 (autoryzowany) oraz Laptop (nieautoryzowany).

- 2. Skonfiguruj hostname przełącznika i zabezpiecz dostęp do trybu uprzywilejowanego.

- 3. Na portach połączonych z komputerami (np. Fa0/1, Fa0/2) wymuś tryb dostępowy (`switchport mode access`).

- 4. Aktywuj funkcję Port Security na wybranych interfejsach.

- 5. Ustaw maksymalną dopuszczalną liczbę adresów MAC na 1.

- 6. Włącz mechanizm "Sticky MAC", aby przełącznik automatycznie zapisał pierwszy wykryty adres MAC do konfiguracji.

- 7. Skonfiguruj tryb naruszenia (violation) na `shutdown` (port zostanie wyłączony przy wykryciu innego MAC).

- 8. Zweryfikuj status zabezpieczeń poleceniem `show port-security interface`.

- 9. Sprawdź tablicę adresów MAC przełącznika przy poprawnie działającym połączeniu.

- 10. Odłącz PC1 i podłącz w jego miejsce Laptopa do tego samego portu.

- 11. Prześlij dowolny ruch z Laptopa i zaobserwuj natychmiastowe przejście portu w stan "error-disabled".

- 12. Sprawdź logi systemowe i status interfejsu (powinien być "down").

- 13. Odłącz Laptopa, podłącz z powrotem PC1.

- 14. Przywróć port do pracy poprzez sekwencję poleceń `shutdown` i `no shutdown`.

- Tryb portu musi być access - Port Security nie działa na portach trunk (domyślnie dynamic).

- `switchport port-security` musisz włączyć PRZED skonfigurowaniem innych parametrów port-security.

- Sticky MAC automatycznie zapisuje pierwszy wykryty adres do konfiguracji - użyj tego do szybkiego konfigurowania autoryzowanych urządzeń.

- Tryb shutdown (zalecany) całkowicie blokuje port po naruszeniu - najbezpieczniejszy tryb.

- Tryb protect blokuje tylko nieznane MAC ale nie loguje naruszenia; restrict loguje ale nie blokuje portu.

- `show port-security address` pokaże wszystkie autoryzowane adresy MAC na każdym porcie.

- Port w stanie error-disabled wymaga ręcznej interwencji: `shutdown` a potem `no shutdown` na tym porcie.

- Po restarcie przełącznika adresy sticky są zachowane tylko jeśli zapiszesz konfigurację (`write memory`).

- Maksimum adresów na porcie to 1 dla typowego przypadku; dla większej elastyczności zwiększ tę wartość.

- Przetestuj różne scenariusze: podmiana laptopa, podłączenie huba z wieloma urządzeniami, atak MAC flooding.

- `show port-security interface [id]` pokazuje szczegółowy stan w tym liczbę naruszeń.

- Adres MAC sprawdzisz poleceniem `ipconfig /all` na PC lub etykietą na urządzeniu.

Załącz tabelę adresów MAC zapisanych "na sztywno" w konfiguracji (sticky), opis dostępnych trybów naruszenia (protect, restrict, shutdown) oraz analizę logów systemowych po wystąpieniu blokady portu spowodowanej próbą włamania.

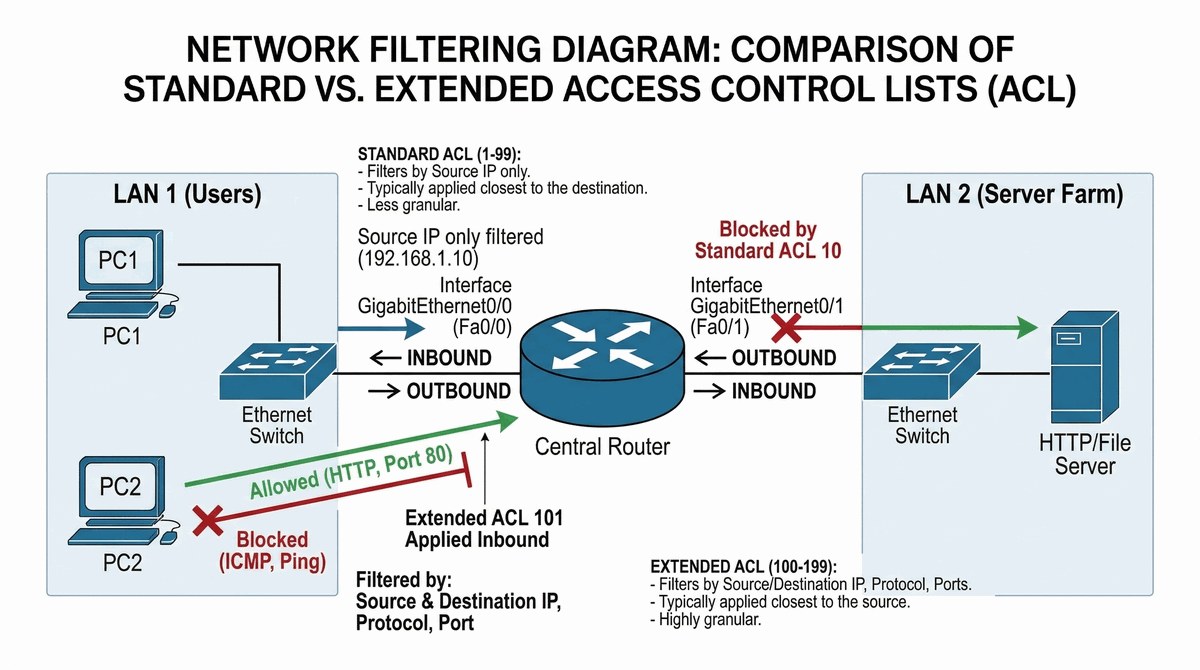

W4 Filtrowanie pakietów, Security on Routers, listy ACL.

Celem projektu jest zapewnienie bezpieczeństwa zasobów serwerowych poprzez granularne filtrowanie ruchu IP w zależności od protokołu warstwy 3 i numeru portu warstwy 4. Studenci poznają zasady działania list ACL (Access Control Lists), zarówno standardowych jak i rozszerzonych, oraz różnice w ich zastosowaniu.

Projekt obejmuje konfigurację ACL standardowej blokującej dostęp określonego hosta do sieci serwerowej oraz ACL rozszerzonej realizującej politykę selektywną (zezвolenie na HTTP, blokada ICMP). Studenci nauczą się prawidłowego umieszczania list na interfejsach (standardowe blisko celu, rozszerzone blisko źródła) oraz weryfikacji działania filtrowania.

- 1. Zaprojektuj topologię z dwiema sieciami LAN: LAN1 (Użytkownicy) i LAN2 (Serwerownia) połączonymi ruterem.

- 2. Skonfiguruj adresację IP tak, aby umożliwić routing między podsieciami.

- 3. W LAN2 umieść Serwer obsługujący HTTP (port 80) oraz ICMP.

- 4. Zweryfikuj wstępną łączność (ping i WWW) z obu komputerów PC1 i PC2 do Serwera.

- 5. Utwórz ACL standardową (np. numer 10) na ruterze, aby całkowicie zablokować ruch z hosta PC1 do LAN2.

- 6. Zastosuj ACL 10 na interfejsie rutera najbliższym celu (zasada "Standard ACL near destination").

- 7. Utwórz ACL rozszerzoną (np. numer 101) realizującą politykę: zezwól PC2 na HTTP do serwera, ale blokuj ICMP (ping).

- 8. Pamiętaj o niejawnej instrukcji "deny any" na końcu każdej listy ACL.

- 9. Zastosuj ACL 101 na interfejsie rutera najbliższym źródła (zasada "Extended ACL near source").

- 10. Przetestuj łączność z PC1: każde zapytanie do LAN2 powinno zostać odrzucone (Destination host unreachable).

- 11. Przetestuj łączność z PC2: strona WWW powinna się otwierać, ale ping powinien kończyć się niepowodzeniem.

- 12. Użyj polecenia `show access-lists` i sprawdź liczniki dopasowań (matches) dla poszczególnych reguł.

- 13. Przeanalizuj wpływ kolejności reguł w liście ACL na proces filtrowania.

- 14. Opisz w dokumentacji różnice w umiejscowieniu list standardowych i rozszerzonych.

- Standardowe ACL (1-99) filtrują TYLKO po adresie źródłowym - proste ale mniej dokładne.

- Rozszerzone ACL (100-199, 2000-2699) filtrują po adresie źródłowym, docelowym, porcie i protokole - większa kontrola.

- Zasada umieszczania: standardowe blisko celu, rozszerzone blisko źródła - oszczędza zasoby i przepustowość.

- Na końcu KAŻDEJ ACL jest niejawna instrukcja "deny any" - pamiętaj o jawnym "permit ip any any".

- Użyj `show access-lists` do sprawdzenia liczników dopasowań - pokaże które reguły są dopasowane.

- Kolejność reguł ma znaczenie - pierwsze dopasowanie jest stosowane, dalsze reguły są ignorowane.

- Nazwane ACL (named) są czytelniejsze i łatwiejsze do zarządzania niż numerowane.

- ACL stosuj poleceniem `ip access-group [nazw| numer] {in|out}` na interfejsie.

- ACL typu "established" w TCP sprawdza czy flaga ACK lub RST jest ustawiona - działa tylko dla TCP.

- logowanie w ACL (`log`) pozwala na śledzenie dopasowanych pakietów w konsoli.

- Przetestuj oba kierunki (in/out) i w obie strony - ACL może działać inaczej niż oczekujesz.

- Przed zastosowaniem ACL przetestuj łączność bez niej - upewnij się że sieć działa.

Referat musi zawierać zrzuty z konfiguracji ACL, tabelę testów (porównanie wyników oczekiwanych z rzeczywistymi dla różnych usług), uzasadnienie kierunku (Inbound/Outbound) aplikacji list oraz wyjaśnienie zasady działania niejawnego deny any na końcu listy.

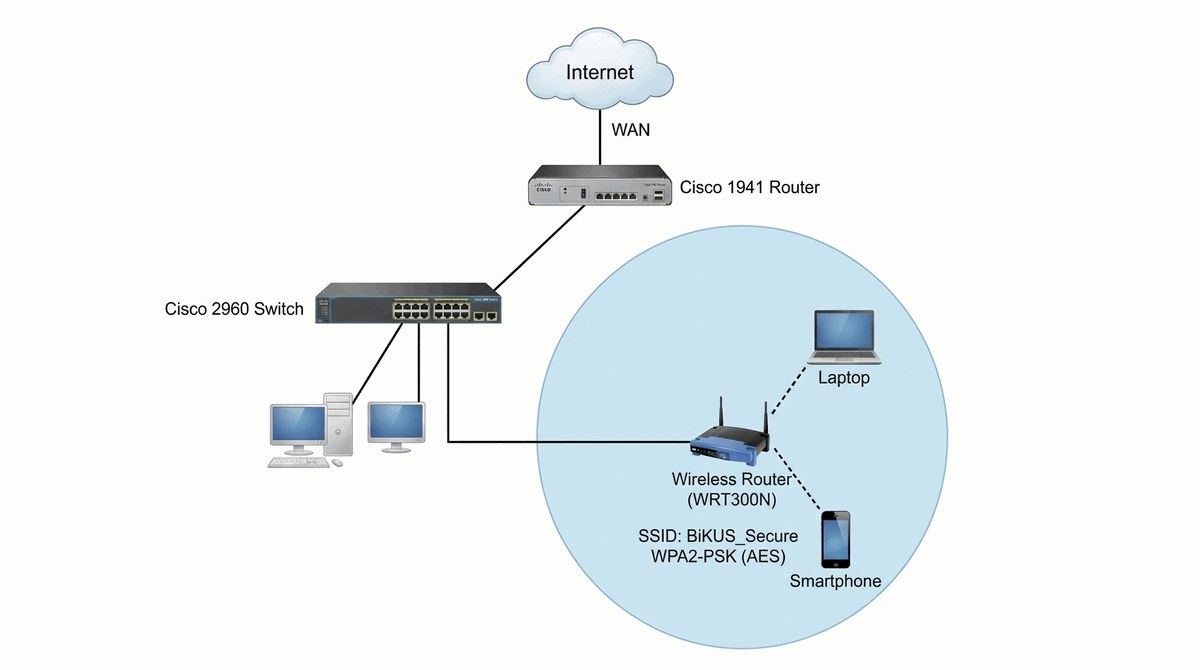

W3 Technologie bezprzewodowe, standardy 802.11, zabezpieczenia WiFi, CSMA/CA.

Celem projektu jest zaprojektowanie hybrydowej sieci przewodowo-bezprzewodowej (WLAN) z naciskiem na bezpieczeństwo transmisji radiowej. Studenci poznają standardy sieci bezprzewodowych 802.11, zasady działania mechanizmu CSMA/CA oraz metody zabezpieczeń WiFi.

Projekt obejmuje konfigurację rutera bezprzewodowego z SSID, zabezpieczeń WPA2-PSK z algorytmem AES, puli DHCP dla klientów bezprzewodowych oraz integrację z siecią przewodową. Studenci nauczą się konfigurować urządzenia mobilne (laptopy, smartfony) do pracy w sieci WLAN oraz weryfikować łączność między segmentem przewodowym i bezprzewodowym.

- 1. Zainstaluj klasyczny ruter brzegowy (np. 1841 lub 1941) oraz Switch 2960.

- 2. Podłącz do przełącznika ruter bezprzewodowy (Wireless Router WRT300N).

- 3. Skonfiguruj interfejs internetowy rutera WiFi na pobieranie DHCP lub statyczny IP z LAN.

- 4. Ustaw nazwę sieci bezprzewodowej (SSID) na unikalną wartość (np. "BiKUS_Secure").

- 5. Skonfiguruj zabezpieczenia: wybierz tryb WPA2-Personal (PSK).

- 6. Ustaw silne hasło (passphrase) oraz wybierz algorytm szyfrowania AES.

- 7. Skonfiguruj pulę adresów DHCP na ruterze WiFi dla klientów bezprzewodowych.

- 8. V Laptopie PT wykonaj "wymianę na gorąco" interfejsu RJ-45 na moduł WMP300N (pamiętaj o wyłączeniu zasilania laptopa!).

- 9. Użyj narzędzia "PC Wireless" na Laptopie do wyszukania SSID i połączenia z siecią.

- 10. Dodaj Smartfona i połącz go, wpisując hasło w zakładce Config -> Wireless.

- 11. Sprawdź, czy urządzenia WiFi otrzymały adresy IP z zakresu skonfigurowanego na ruterze bezprzewodowym.

- 12. Przeprowadź test komunikacji (ping) między Laptopem a serwerem w części przewodowej sieci.

- 13. Zasymuluj utratę zasięgu poprzez przesuwanie Laptopa na schemacie fizycznym programu.

- 14. Opisz znaczenie kanałów (channels) i unikaj nakładania się częstotliwości v przypadku wielu AP.

- Ruter bezprzewodowy w PT (WRT300N) ma własny serwer DHCP - nie wymaga zewnętrznego serwera dla klientów WiFi.

- Wymiana karty sieciowej na laptopie: użyj trybu "wymiany na gorąco" w PT - najpierw wyłącz urządzenie.

- SSID musi być identyczny na routerze i kliencie - rozróżnianie wielkości liter ma znaczenie.

- WPA2-PSK wymaga hasła (passphrase) min. 8 znaków - w pt dozwolone sąproste hasła dla testów.

- AES jest silniejszy od TKIP - używaj AES jeśli dostępne.

- Kanał WiFi wybierz spoza zakłóceń - w budynku użyj kanałów 1, 6, 11 (non-overlapping).

- Sprawdź czy laptop otrzymał adres IP z puli DHCP rutera WiFi - użyj `ipconfig` na laptopie.

- Zasięg AP sprawdź przesuwając laptopa na schemacie - jakość sygnału zmienia się dynamicznie.

- CSMA/CA to protokół unikania kolizji w WiFi - urządzenia nasłuchują przed transmisją.

- Ping z laptopa do serwera w sieci przewodowej testuje integrację WLAN-LAN.

- Konfigurację WiFi rutera sporządzaj w zakładce "Wireless" - tam jest SSID, kanał, zabezpieczenia.

- Tryb mieszany (mixed) pozwala na starsze i nowsze urządzenia - ale zalecaj WPA2-only dla bezpieczeństwa.

Udokumentuj konfigurację radia (kanały, SSID), schemat sieci hybrydowej (przewodowo-bezprzewodowej), analizę działania mechanizmu CSMA/CA oraz zrzuty ekranu z pomyślnego połączenia klienta WiFi z dostępem do zasobów w sieci LAN.

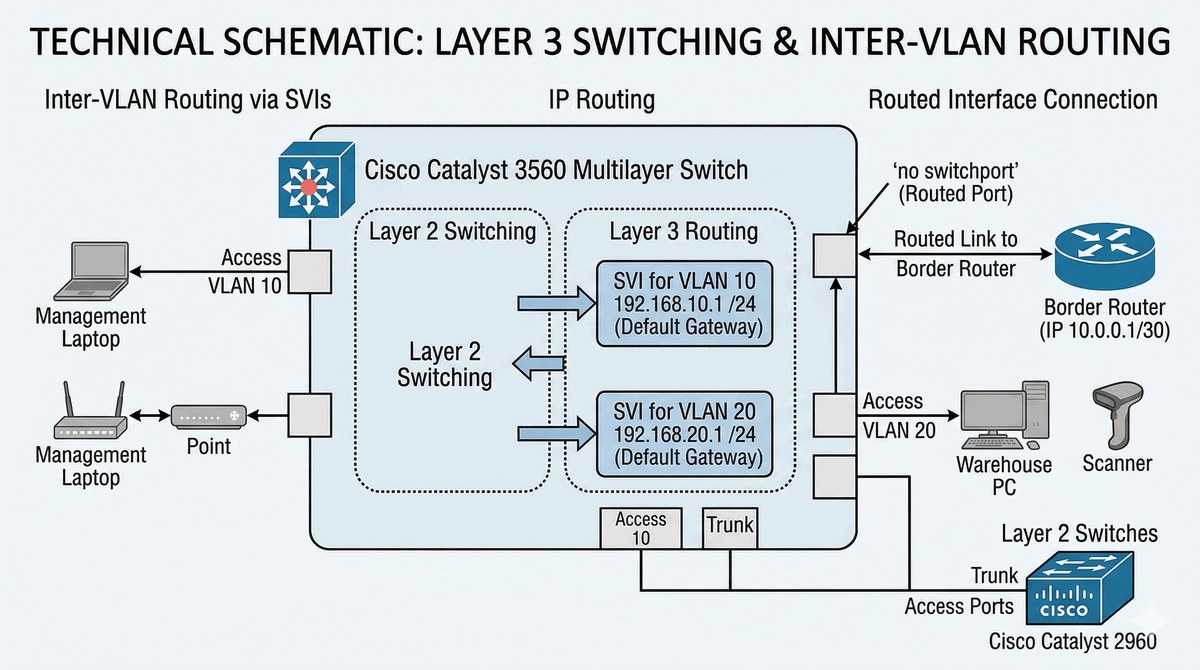

W5 Przełączniki wielowarstwowe (L3 Switch), interfejsy SVI, routing sprzętowy.

Celem projektu jest zastosowanie nowoczesnych metod routingu wewnątrz sieci kampusowej poprzez przeniesienie funkcji routingu z tradycyjnego rutera na przełącznik wielowarstwowy (L3 Switch). Studenci poznają zasady działania interfejsów SVI (Switch Virtual Interface), konfiguracji portów warstwy 3 oraz routingu sprzętowego realizowanego przez ASIC.

Projekt obejmuje konfigurację przełącznika Cisco 3560/3650 z aktywowanym routingiem IP, utworzenie sieci VLAN z interfejsami SVI jako bramami domyślnymi oraz konfigurację portu L3 do połączenia z zewnętrznym ruterem. Studenci porównają wydajność rozwiązania L3 Switch z metodą Router-on-a-Stick.

- 1. Wybierz przełącznik wielowarstwowy (np. Cisco 3560) jako centrum routingu sieci.

- 2. Utwórz VLAN 10 (Zarząd) i VLAN 20 (Magazyn) w bazie danych przełącznika.

- 3. Skonfiguruj interfejsy wirtualne SVI (`interface vlan 10`, `interface vlan 20`).

- 4. Przypisz adresy IP do SVI, które będą służyć jako bramy domyślne dla użytkowników.

- 5. Aktywuj funkcję routingu IP na switchu za pomocą kluczowego polecenia `ip routing`.

- 6. Przypisz porty fizyczne do odpowiednich VLANów (np. Fa0/1 do VLAN 10).

- 7. Przekształć jeden z portów fizycznych (np. Gig0/1) v port warstwy 3 poleceniem `no switchport`.

- 8. Nadaj adres IP dla portu L3 i połącz go z ruterem brzegowym lub ISP.

- 9. Skonfiguruj na switchu statyczną trasę domyślną `0.0.0.0 0.0.0.0` wskazującą na ruter zewnętrzny.

- 10. Podłącz komputery PC do portów v różnych VLANach i skonfiguruj ich adresację.

- 11. Sprawdź tablicę routingu na switchu (`show ip route`).

- 12. Przeprowadź test ping między komputerami z VLAN 10 i VLAN 20 (routing powinien przejść przez SVI).

- 13. Zweryfikuj prędkość przesyłania danych (routing sprzętowy ASIC).

- 14. Wyjaśnij zalety stosowania przełączników L3 nad rozwiązaniem Router-on-a-stick.

- Przełącznik L3 wymaga aktywnego routingu - użyj polecenia `ip routing` w trybie konfiguracji globalnej.

- SVI (Switch Virtual Interface) to interfejs wirtualny dla każdego VLAN - tworzysz go poleceniem `interface vlan [id]`.

- Adres IP na SVI jest bramą domyślną dla hostów w tym VLAN - musi być w tej samej podsieci co hosty.

- Port L3 tworzysz poleceniem `no switchport` na porcie fizycznym - to konwertuje port L2 na L3.

- Porty dostępowe (do PC) pozostają jako L2 i wymagają `switchport mode access` oraz przydziału do VLAN.

- Sprawdź `show ip interface brief` - SVI muszą być w stanie "up/up" aby routing działał.

- `show ip route` na L3 switch pokaże trasy bezpośrednio połączone (C) oraz nauczone protokołami (O, S, itd).

- Routing między VLAN przez SVI jest szybszy niż przez ruter - pakiety nie opuszczają przełącznika.

- Trunki do innych przełączników muszą być skonfigurowane poleceniem `switchport mode trunk`.

- Trasa domyślna na L3 switch (do rutera zewnętrznego) to `ip route 0.0.0.0 0.0.0.0 [next-hop]`.

- Koszt routingu (cost) na SVI jest automatycznie obliczany - możesz zmienić `ip ospf cost` na interfejsie.

- L3 switch może również uruchamiać protokoły routingu (OSPF, EIGRP) - skonfiguruj jak na zwykłym ruterze.

Wykonaj porównanie techniczne routingu Router-on-a-stick vs L3 Switch SVI, udokumentuj użycie komendy ip routing, załącz zrzut tablicy routingu przełącznika oraz schemat logiczny sieci z opisanymi interfejsami SVI jako bramami domyślnymi.

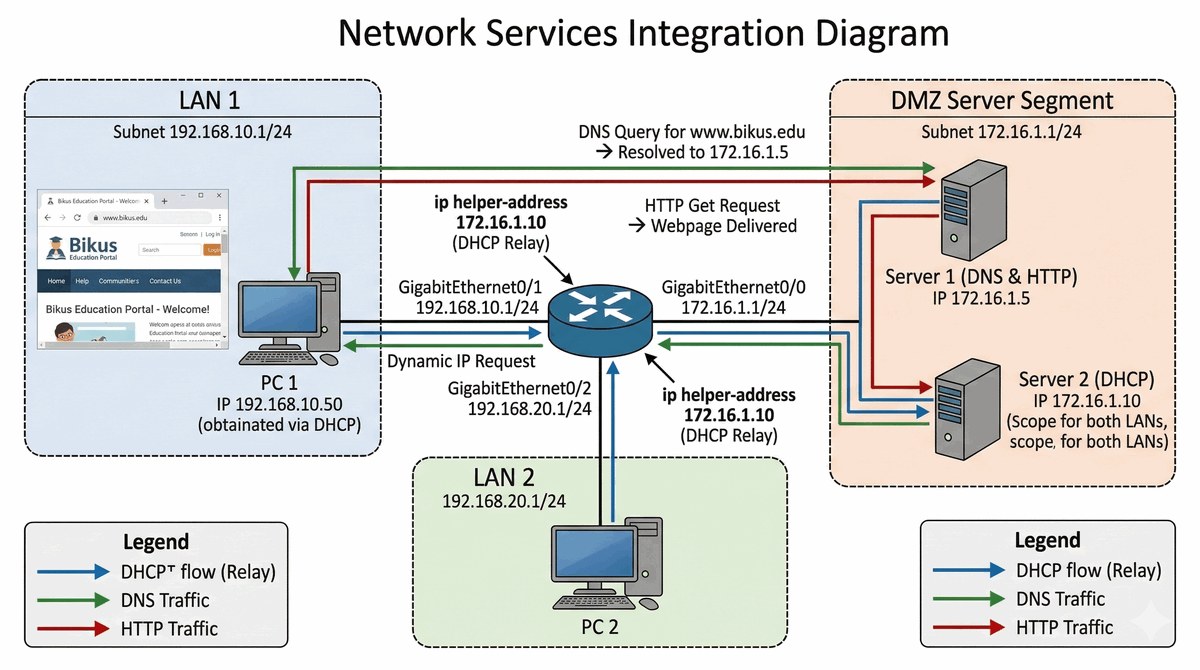

W5 Usługi warstwy aplikacji, porty protokołów, interakcja DNS/HTTP.

Celem projektu jest złożona konfiguracja środowiska serwerowego udostępniającego kluczowe usługi sieciowe dla użytkowników końcowych. Studenci poznają interakcję między usługami DHCP, DNS i HTTP oraz zasady działania mechanizmu DHCP Relay (ip helper-address) umożliwiającego rozsiewanie DHCP przez router.

Projekt obejmuje konfigurację serwera HTTP z własną stroną www, serwera DNS z rekordami A oraz serwera DHCP w oddzielnej podsieci. Studenci skonfigurują DNS split-horizon lub przekazywanie zapytań, weryfikują proces rozwiązywania nazw tekstowych na adresy IP oraz analizują pakiety w trybie symulacji Packet Tracer.

- 1. Zbuduj topologię z dwiema podsieciami LAN i oddzielną podsiecią serwerową (DMZ).

- 2. Skonfiguruj Serwer 1 (Usługi): włącz moduł HTTP (edytuj index.html) oraz usługę DNS.

- 3. W konfiguracji DNS dodaj rekord typu A wiążący nazwę `www.bikus.edu` z adresem IP Serwera 1.

- 4. Skonfiguruj Serwer 2 (DHCP): utwórz pulę adresów dla hostów z LAN.

- 5. Na ruterze, na interfejsach bram domyślnych dla LAN, dodaj polecenie `ip helper-address` wskazujące na adres Serwera 2 (DHCP Relay).

- 6. Podłącz komputery PC i włącz tryb automatycznego pobierania adresu IP/DNS.

- 7. Zweryfikuj, czy PC poprawnie otrzymały adresy, maski oraz adres serwera DNS.

- 8. Otwórz przeglądarkę na stacji PC i wpisz adres tekstowy `www.bikus.edu`.

- 9. Przełącz PT w tryb symulacji (Simulation Mode), aby zobaczyć proces zapytania DNS i odpowiedź serwera.

- 10. Zaobserwuj wymianę pakietów TCP podczas nawiązywania połączenia HTTP (3-way handshake).

- 11. Dodaj drugi rekord w DNS (np. `poczta.bikus.edu`) i sprawdź jego działanie poleceniem `nslookup`.

- 12. Przetestuj łączność między serwisami przy użyciu różnych przeglądarek wewnątrz PT.

- 13. Przeanalizuj logi serwera HTTP (zakładka Services -> HTTP).

- 14. Opisz w dokumentacji znaczenie mechanizmu DHCP Relay przy segmentacji sieci.

- Serwer HTTP skonfiguruj w zakładce "Services" na serwerze - włącz moduł HTTP i edytuj index.html.

- Serwer DNS również w zakładce "Services" - dodaj rekordy A dla nazw, które będziesz testować.

- Rekord A mapuje nazwę domenową na adres IP - wpisz pełną nazwę (np. www.bikus.edu) i adres IP serwera HTTP.

- DHCP Relay (ip helper-address) przekazuje broadcasty DHCP przez router - skonfiguruj na interfejsie LAN rutera.

- ip helper-address wskazuje na adres serwera DHCP - musi być w innej podsieci niż klienci.

- Klienci muszą mieć ustawiony tryb DHCP na karcie sieciowej - w PT użyj zakładki "IP Configuration".

- Sprawdź `ipconfig /all` na PC aby zweryfikować czy otrzymał adres IP, maskę, bramę i DNS.

- Wpisz nazwę domenową w przegląarce (nie adres IP) - to testuje działanie DNS.

- `nslookup [nazwa]` wierszu poleceń PC testuje DNS przed otwarciem przeglądarki.

- Tryb Simulation w PT pozwala śledzić pakiety - zobaczysz zapytania DNS, odpowiedzi, pakiety HTTP.

- Serwer HTTP musi mieć wpis DNS aby strona była dostępna po nazwie - dodaj rekord A.

- Jeśli DNS nie działa, sprawdź czy serwer DNS w puli DHCP jest prawidłowy i czy serwer DNS odpowiada na zapytania.

Załącz szczegółowy opis konfiguracji rekordów DNS, parametrów puli DHCP oraz zrzuty ekranu z przeglądarki stacji PC wyświetlającej stronę WWW serwera. Dodatkowo opisz rolę mechanizmu DHCP Relay (ip helper-address) w komunikacji między podsieciami.