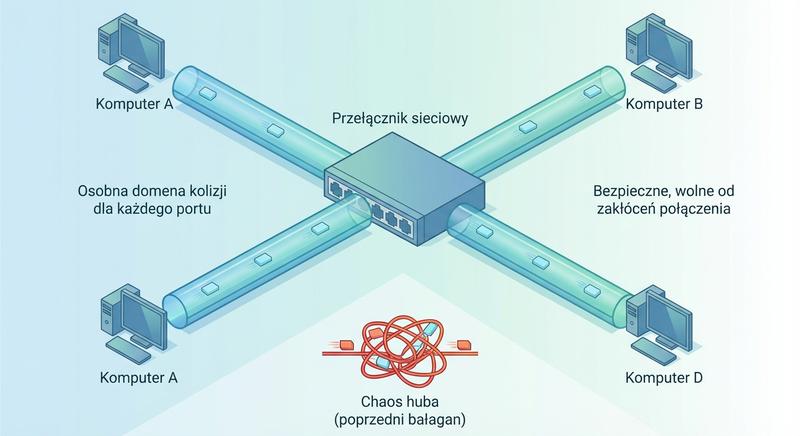

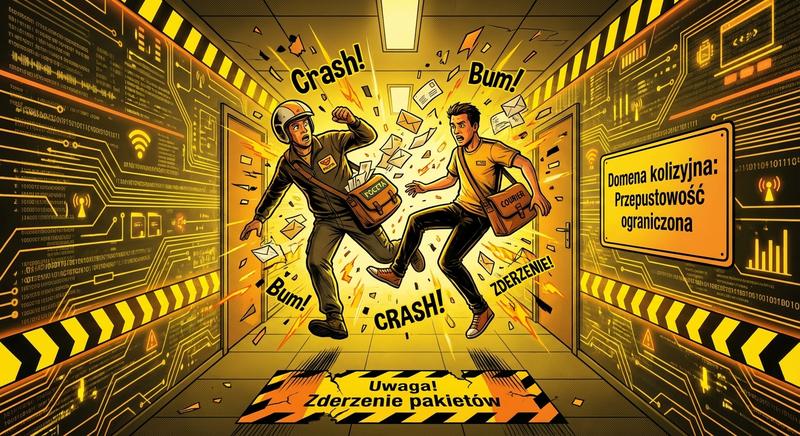

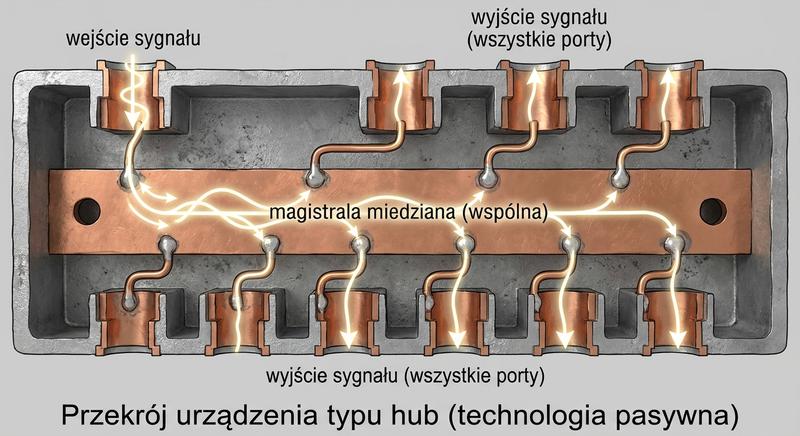

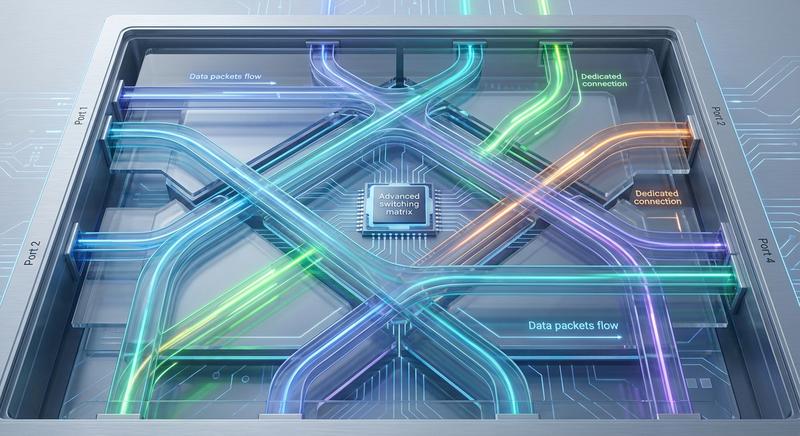

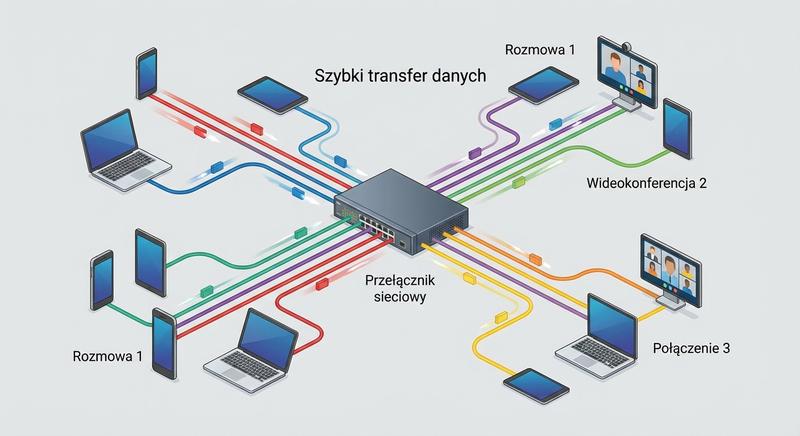

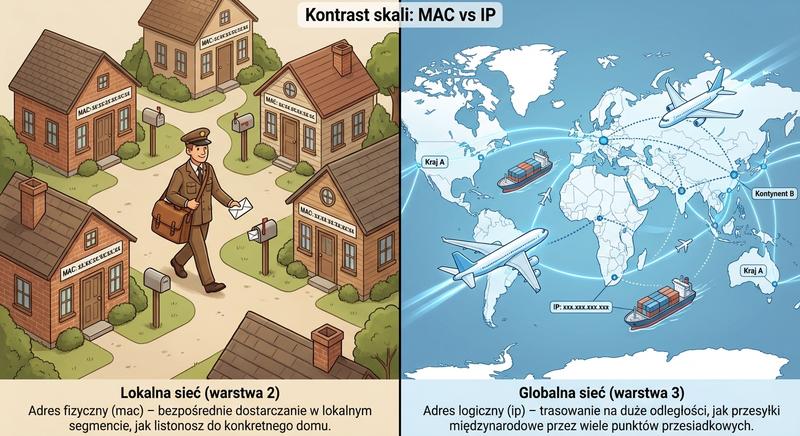

Największym problemem urządzeń warstwy 1, takich jak huby, było tworzenie jednej, wspólnej domeny kolizyjnej. Każda transmisja trafiała do wszystkich portów, a w danym momencie nadawać mogło tylko jedno urządzenie. Prowadziło to do częstych kolizji, spadku wydajności i braku prywatności danych. Sieć przypominała głośny pokój, w którym wszyscy próbowali przekazać komunikat naraz. Warstwa 2 miała za zadanie podzielić tę przestrzeń na „prywatne kabiny", umożliwiając swobodną rozmowę wielu parom urządzeń jednocześnie.