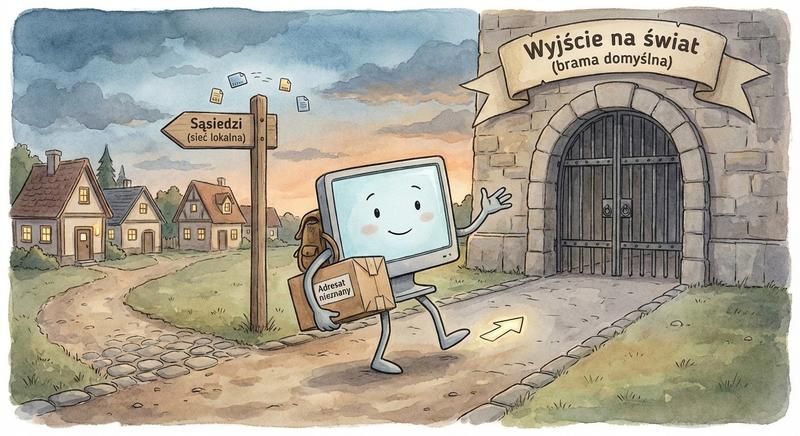

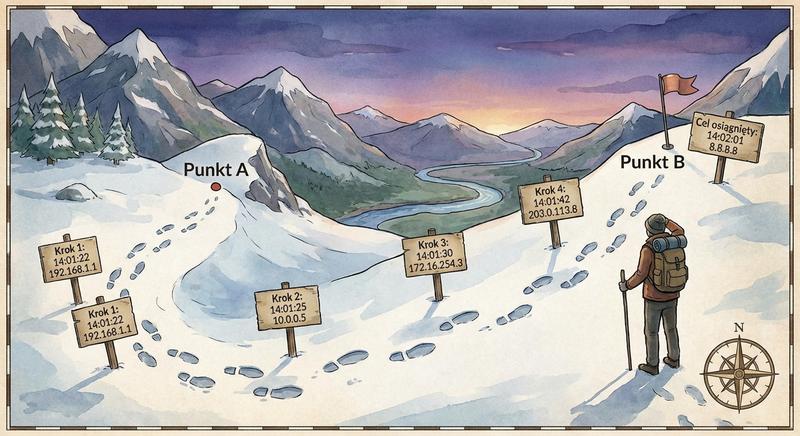

Dzięki przełącznikom (warstwa 2) potrafimy tworzyć szybkie sieci lokalne, w których komputery wewnątrz jednego VLANu komunikują się bez przeszkód. Co jednak, gdy stacja z sieci A chce wysłać dane do sieci B? Przełącznik jest tu bezradny – jego świat kończy się na granicach domeny rozgłoszeniowej i adresach MAC. Nie posiada on wiedzy o strukturze innych sieci.

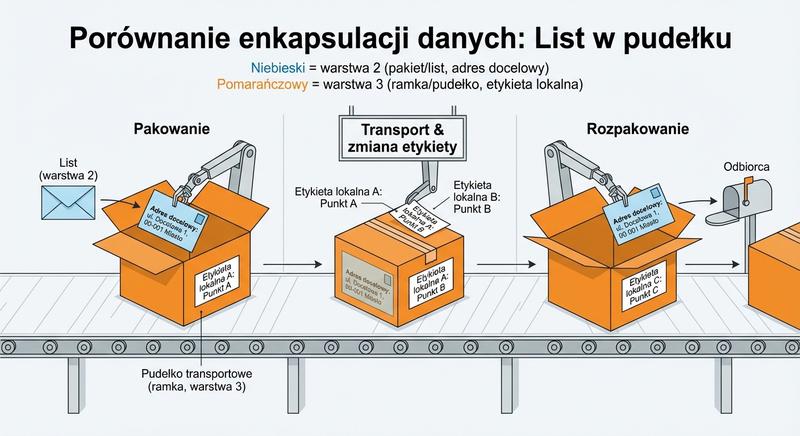

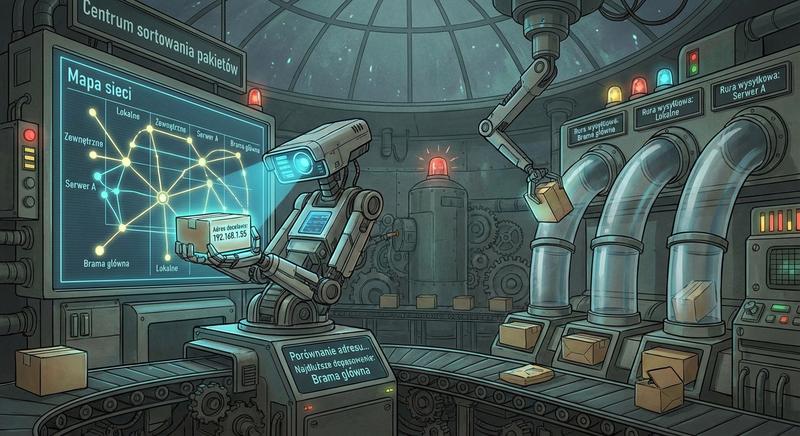

Analogia: listonosz osiedlowy (przełącznik) doskonale zna każdy numer domu na swoim rewirze. Jeśli jednak list ma trafić do innego miasta (inna sieć), musi przekazać go do sortowni (router), która zajmie się wyznaczeniem trasy dalekobieżnej.

Analogia: listonosz osiedlowy (przełącznik) doskonale zna każdy numer domu na swoim rewirze. Jeśli jednak list ma trafić do innego miasta (inna sieć), musi przekazać go do sortowni (router), która zajmie się wyznaczeniem trasy dalekobieżnej.